2025年全球网络安全漏洞威胁呈现数量激增、高危集中、利用加速、攻击智能的特征,新增漏洞47173个,高危及以上占比44.9%,利用窗口期缩短至3天内,攻击呈现产业化与AI化趋势,复合攻击链成为新常态,国产软件与供应链漏洞风险凸显。

2025年度漏洞态势分析

漏洞数量统计与趋势:2025年奇安信CERT监测新增漏洞47173个,较2024年同比增长7.8%;高危、极危漏洞21186个,占比44.9%。人工研判高潜在威胁漏洞2084个,重点关注漏洞1483个,发布安全风险通告367个,深度分析80个。月度分布呈“双峰特征”,7月(4129个)和9月(4558个)为高峰,攻击利用集中在下半年(占全年56%)。

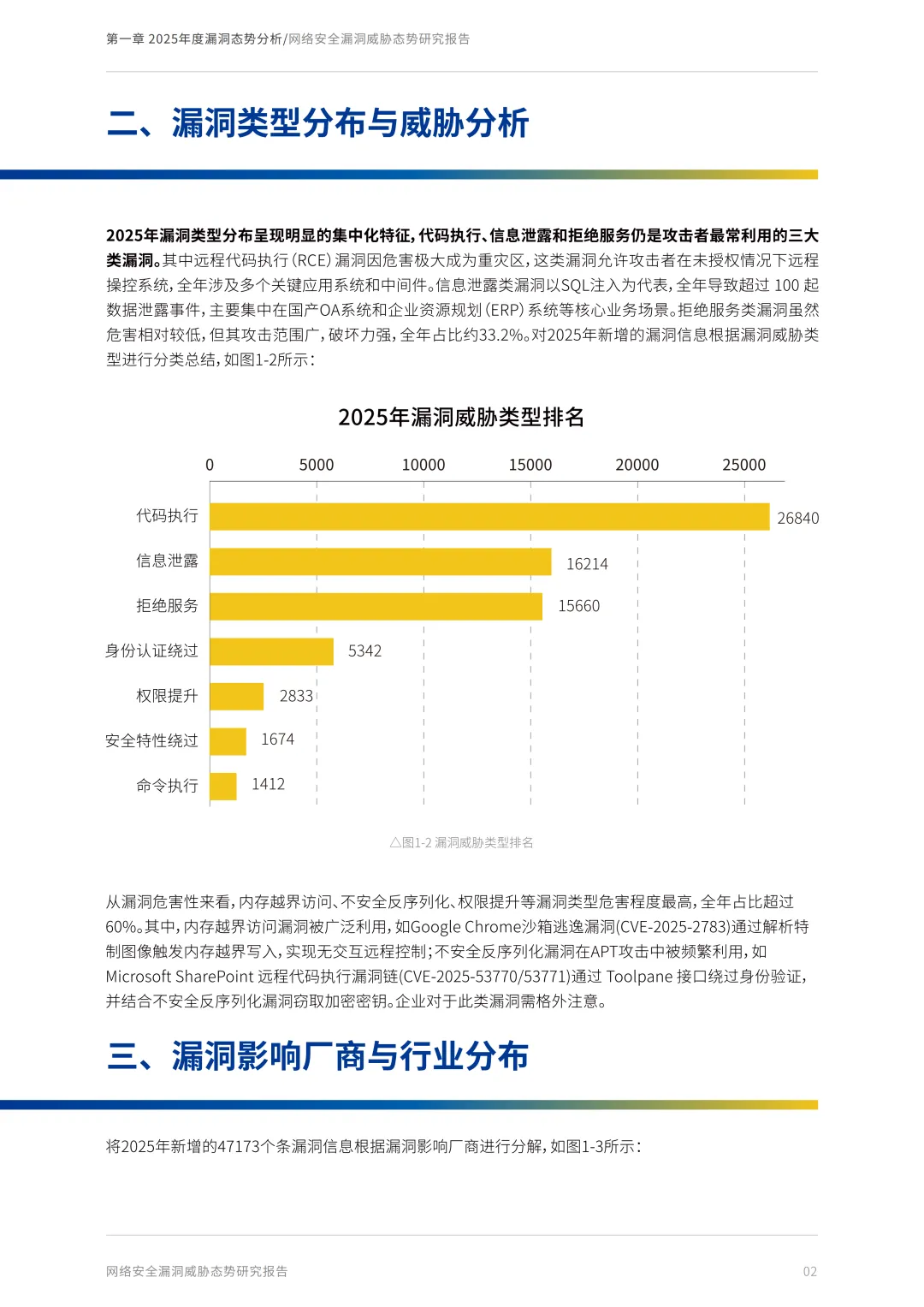

漏洞类型分布与威胁分析:代码执行、信息泄露和拒绝服务为主要类型。远程代码执行(RCE)漏洞危害最大,信息泄露类以SQL注入为主,全年导致超100起数据泄露事件,拒绝服务类占比约33.2%。内存越界访问、不安全反序列化、权限提升等漏洞类型危害程度最高,占比超60%。

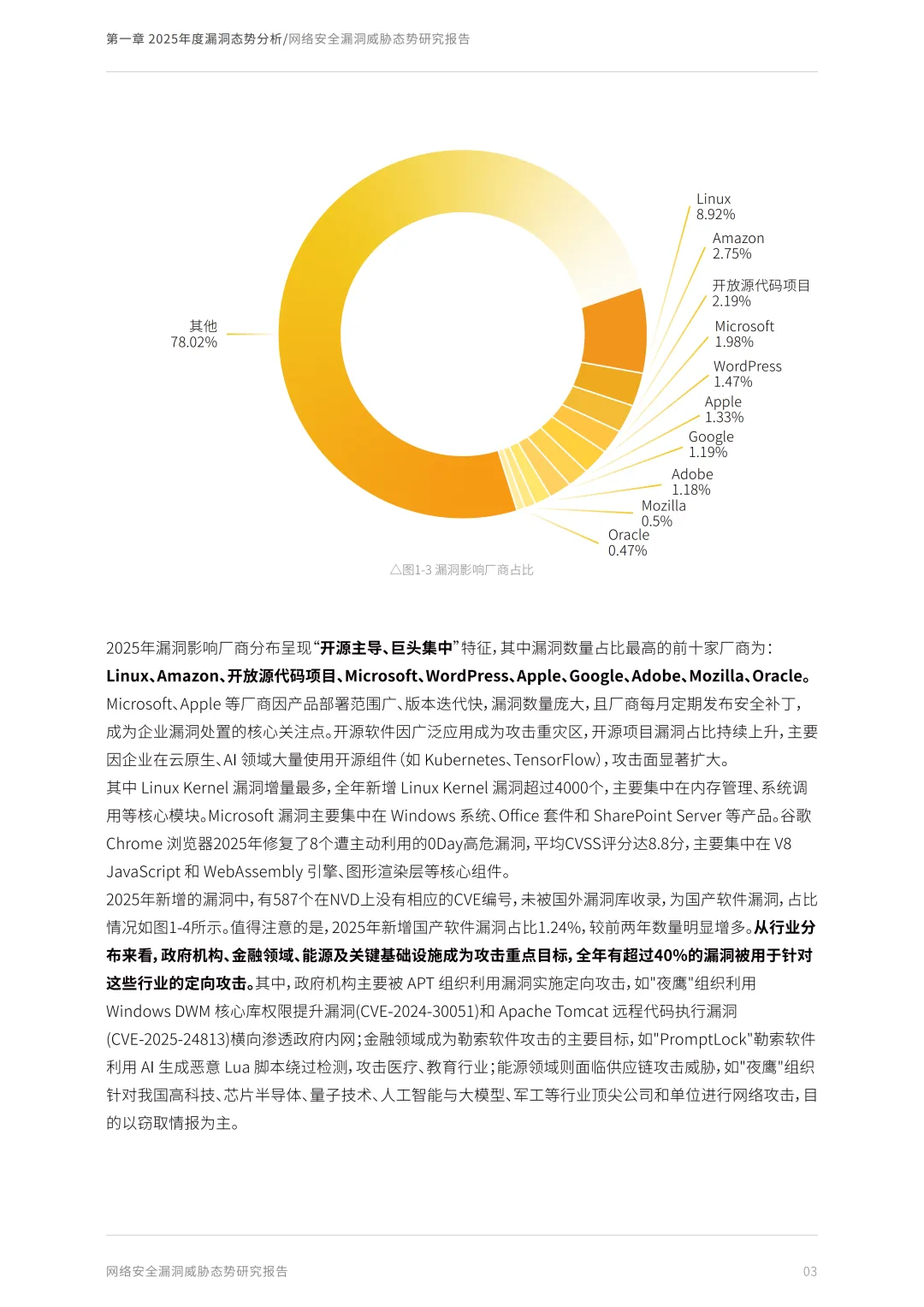

漏洞影响厂商与行业分布:漏洞影响厂商呈“开源主导、巨头集中”特征,Linux(8.92%)、Amazon(2.75%)、开放源代码项目(2.19%)、Microsoft(1.98%)等位列前十。Linux Kernel全年新增漏洞超4000个,Microsoft漏洞集中在Windows、Office和SharePoint Server。国产软件漏洞占比1.24%,587个未被NVD收录。行业方面,政府机构、金融、能源及关键基础设施为攻击重点,超40%漏洞用于定向攻击。

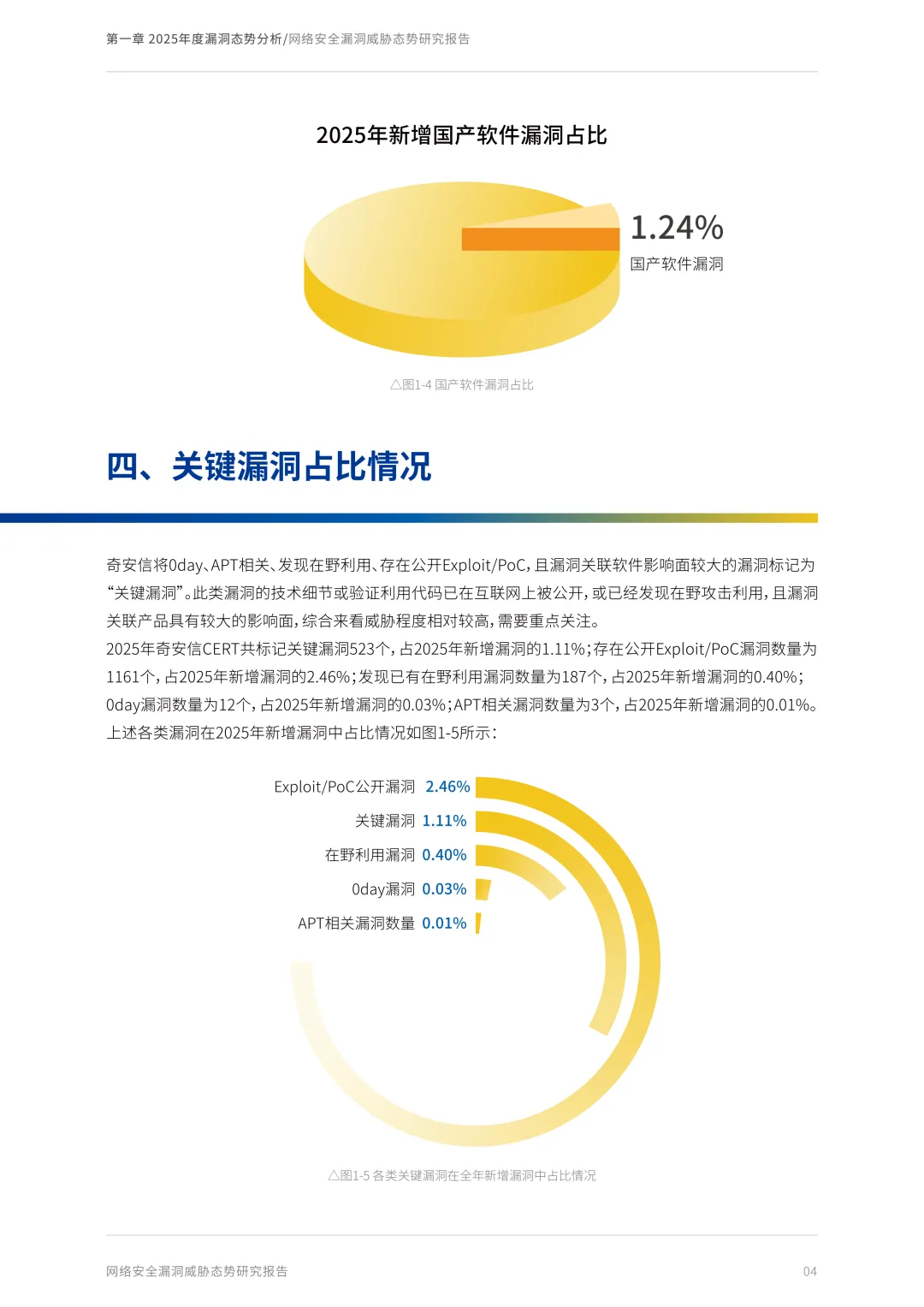

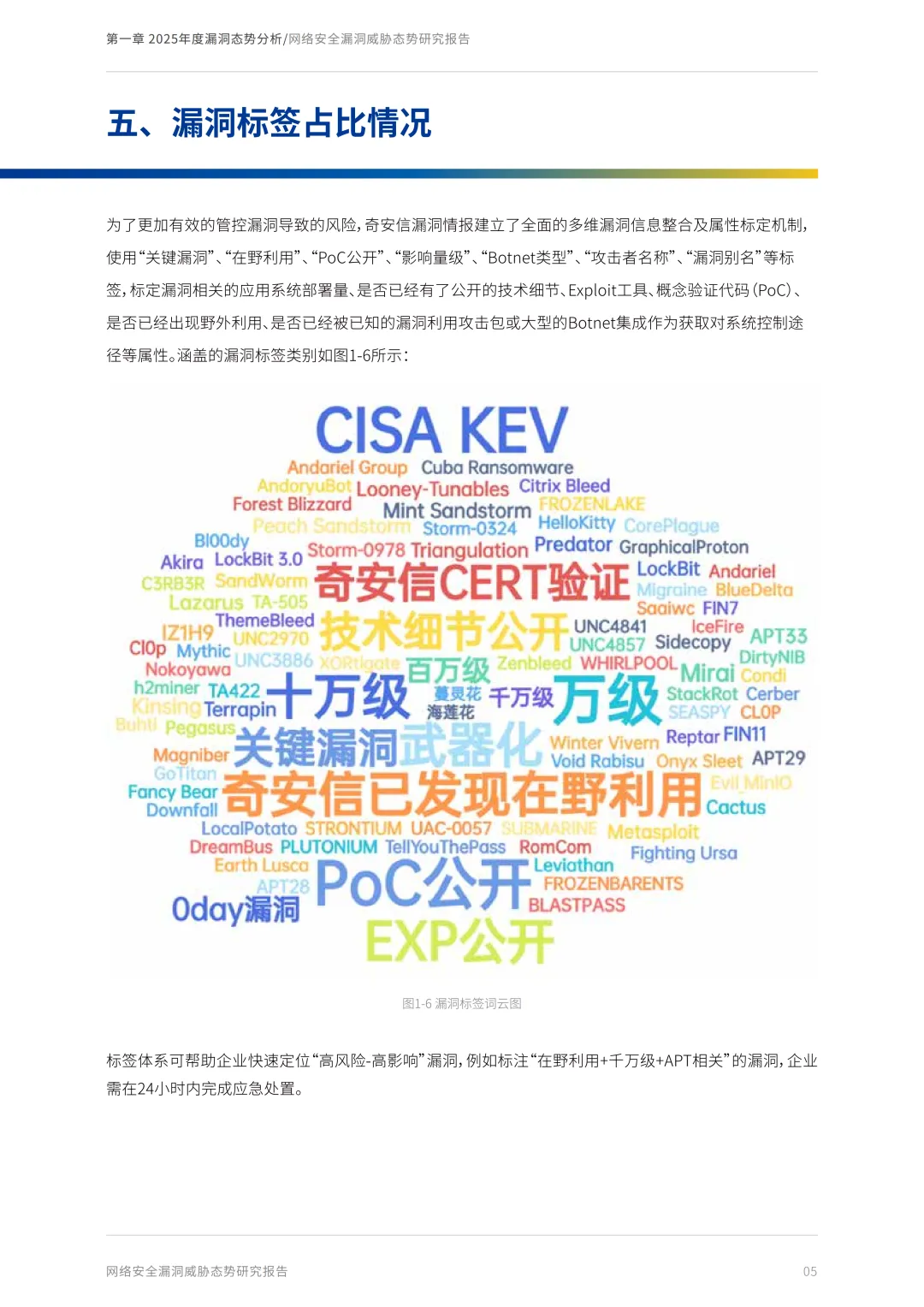

关键漏洞占比情况:2025年标记关键漏洞523个,占新增漏洞1.11%;存在公开Exploit/PoC漏洞1161个,占2.46%;在野利用漏洞187个,占0.40%;0day漏洞12个,占0.03%;APT相关漏洞3个,占0.01%。

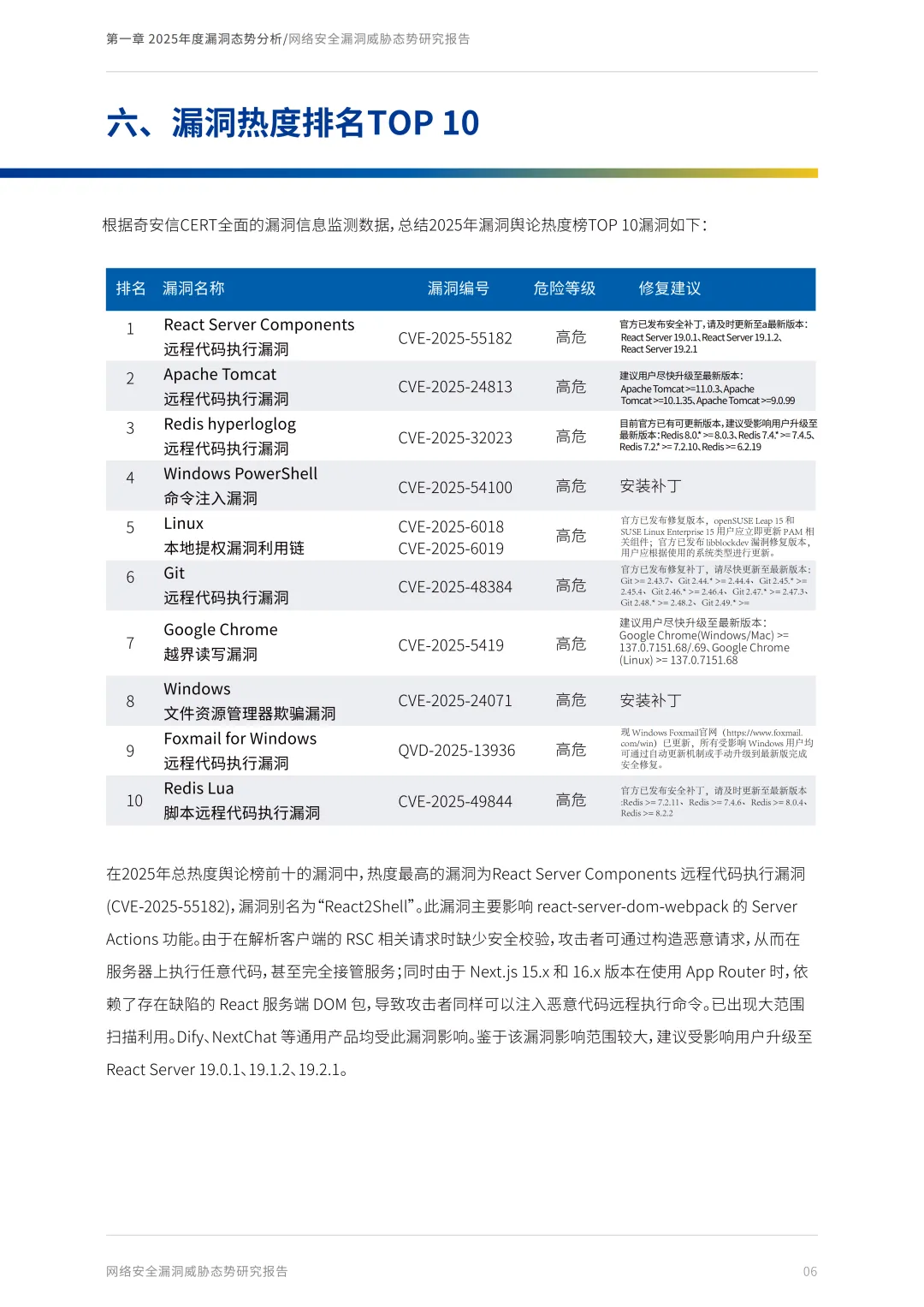

漏洞热度排名TOP 10:包括React Server Components远程代码执行漏洞(CVE-2025-55182)、Apache Tomcat远程代码执行漏洞(CVE-2025-24813)等,其中React2Shell漏洞影响超380万个React应用,覆盖金融、医疗、政务等领域。

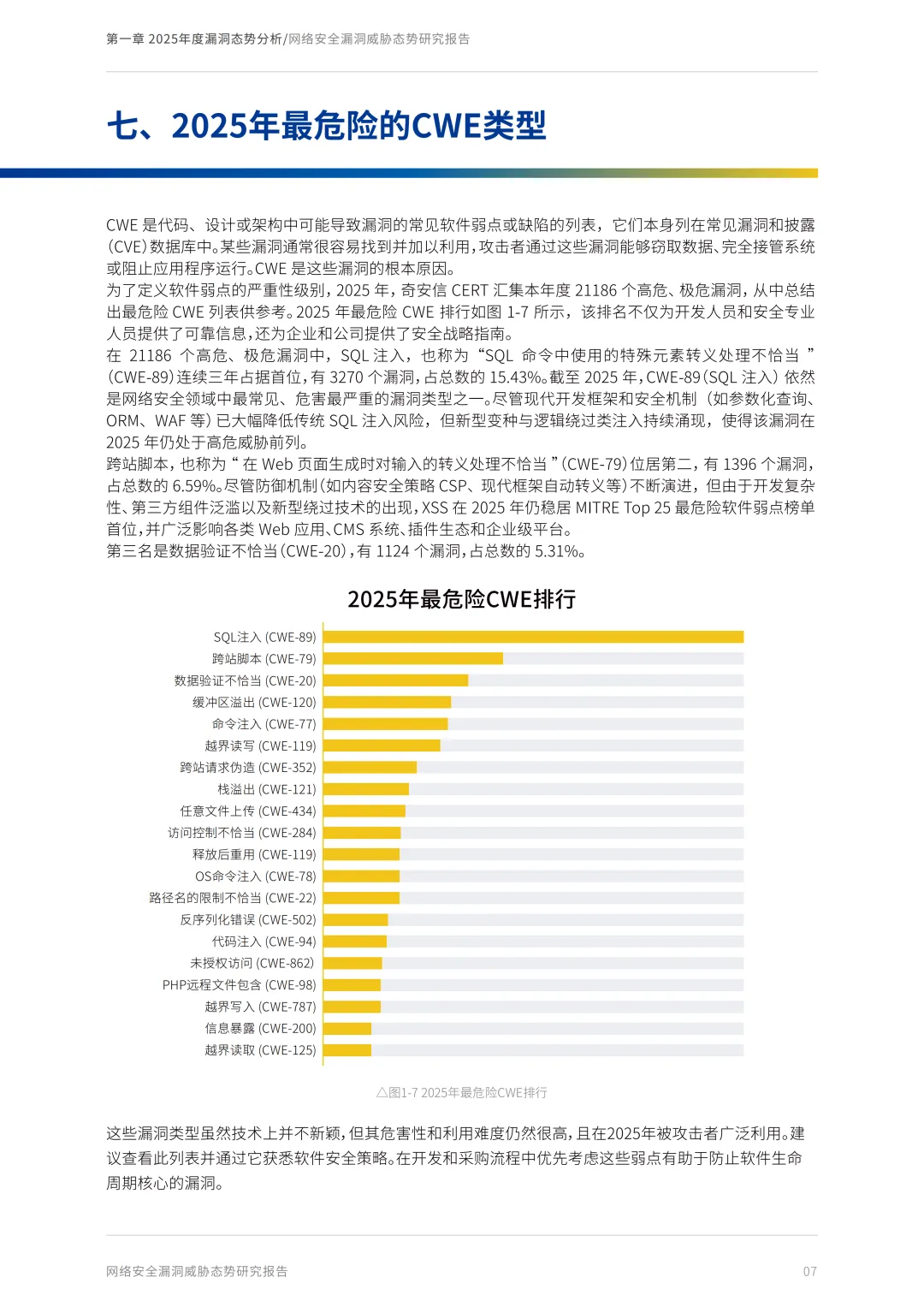

2025年最危险的CWE类型:SQL注入(CWE-89)居首,有3270个漏洞,占高危极危漏洞总数15.43%;跨站脚本(CWE-79)次之,1396个,占6.59%;数据验证不恰当(CWE-20)第三,1124个,占5.31%。

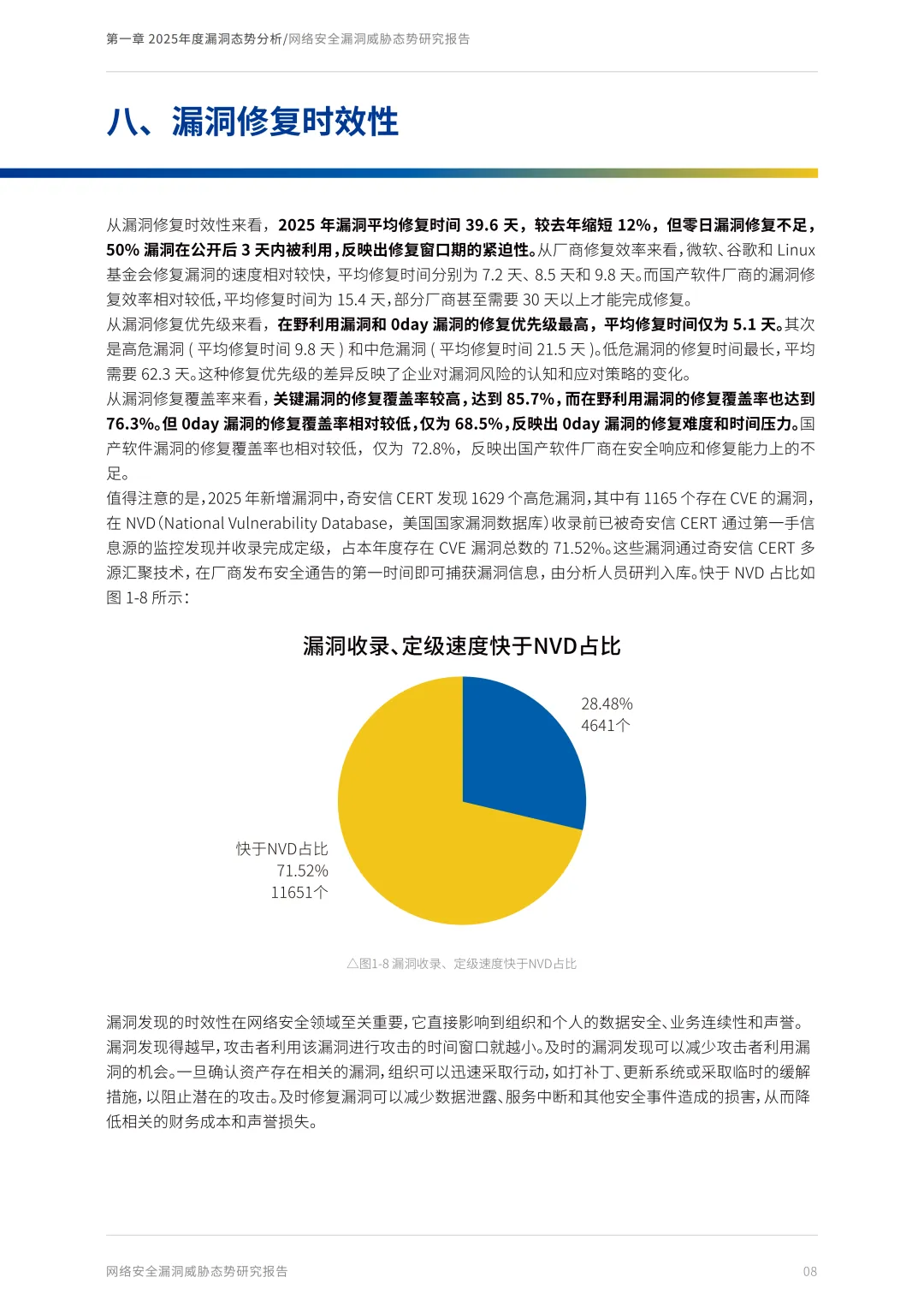

漏洞修复时效性:2025年漏洞平均修复时间39.6天,较去年缩短12%。微软、谷歌和Linux基金会修复速度较快,平均7.2天、8.5天和9.8天;国产软件厂商平均15.4天。在野利用和0day漏洞修复优先级最高,平均5.1天。关键漏洞修复覆盖率85.7%,在野利用漏洞76.3%,0day漏洞68.5%,国产软件漏洞72.8%。奇安信CERT在NVD收录前发现并定级71.52%的存在CVE的高危漏洞。

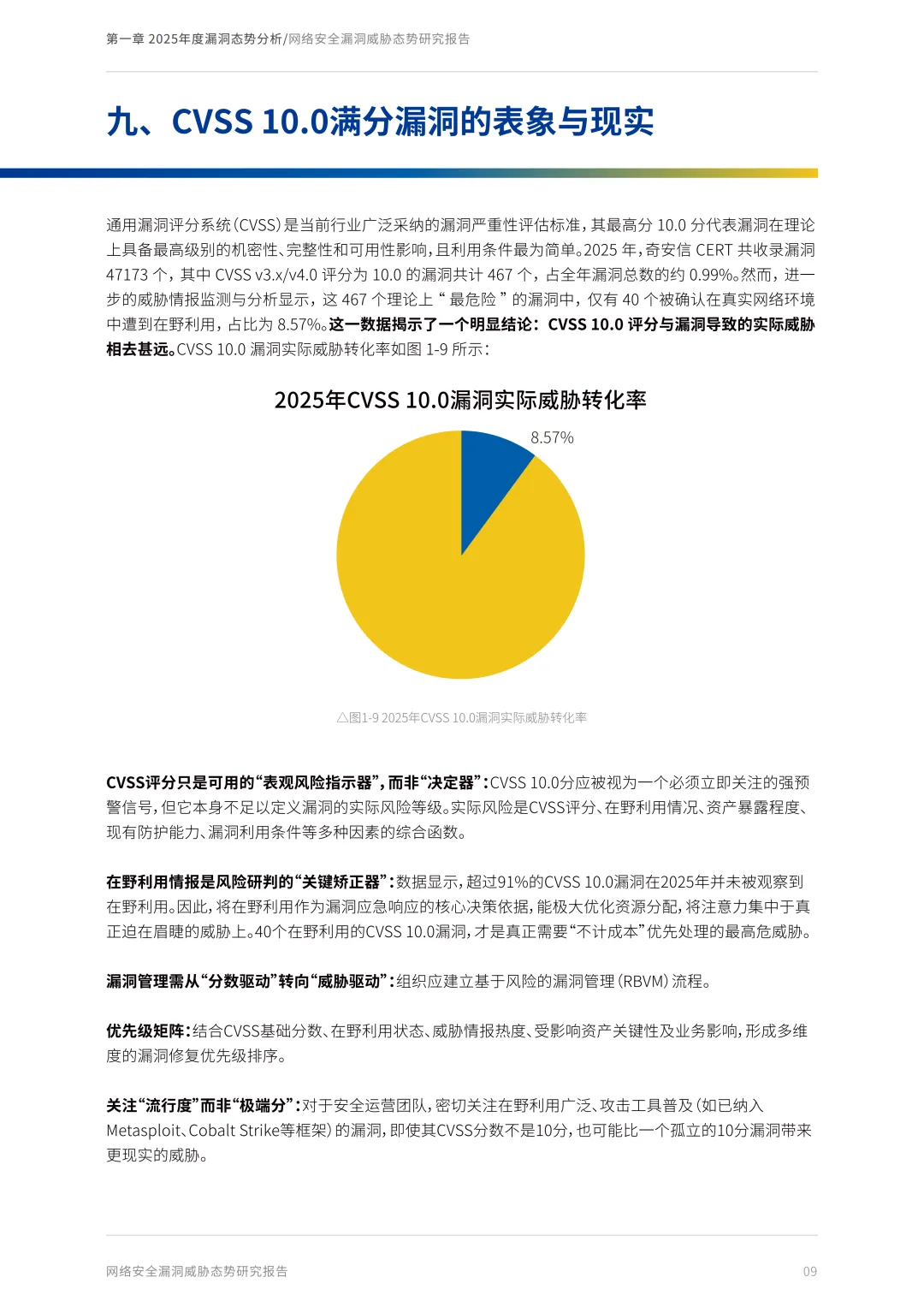

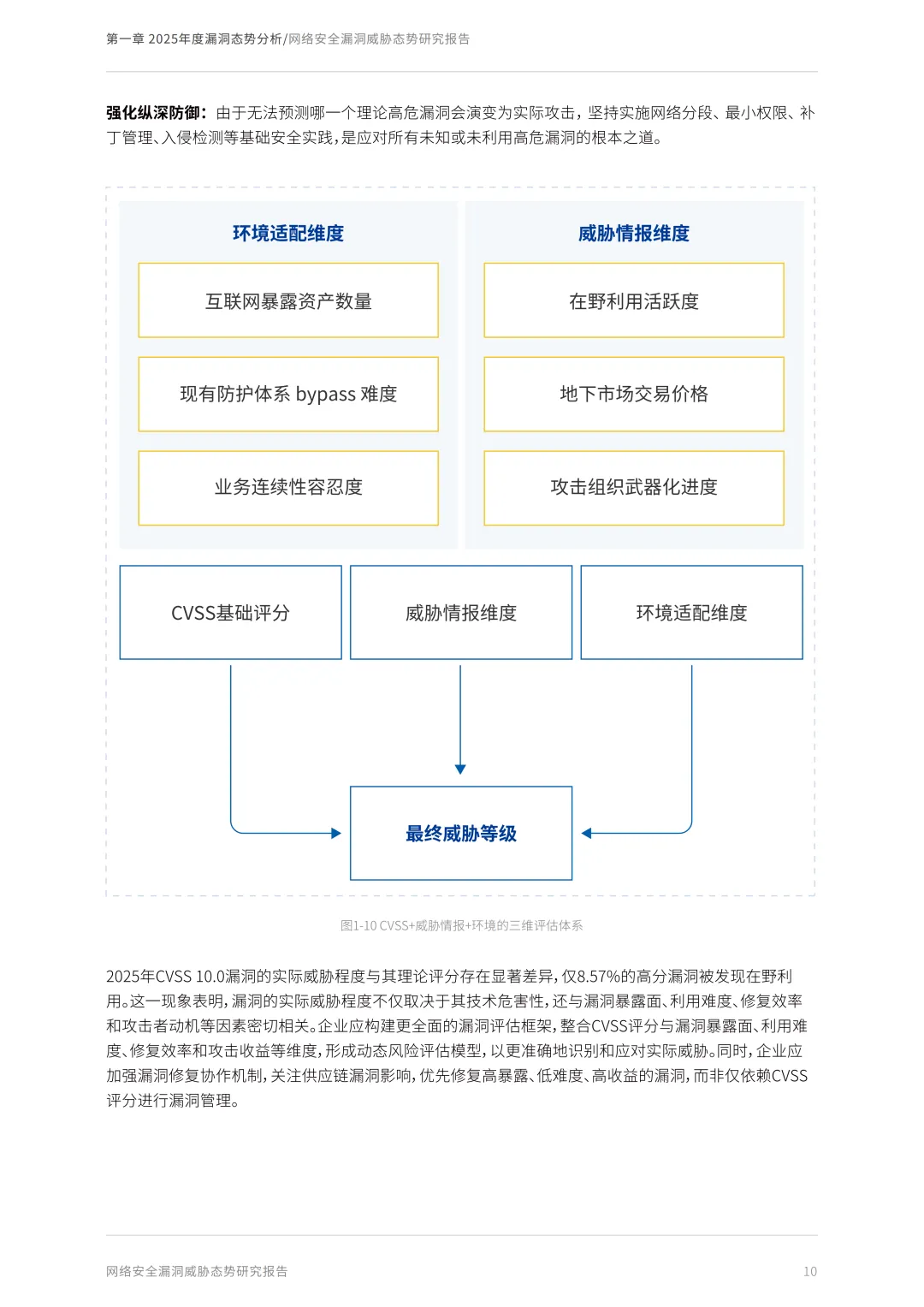

CVSS 10.0满分漏洞的表象与现实:全年收录CVSS 10.0漏洞467个,占0.99%,仅40个被确认在野利用,占比8.57%。实际风险需结合CVSS评分、在野利用情况、资产暴露程度等综合判断,漏洞管理应从“分数驱动”转向“威胁驱动”。

重大漏洞案例分析

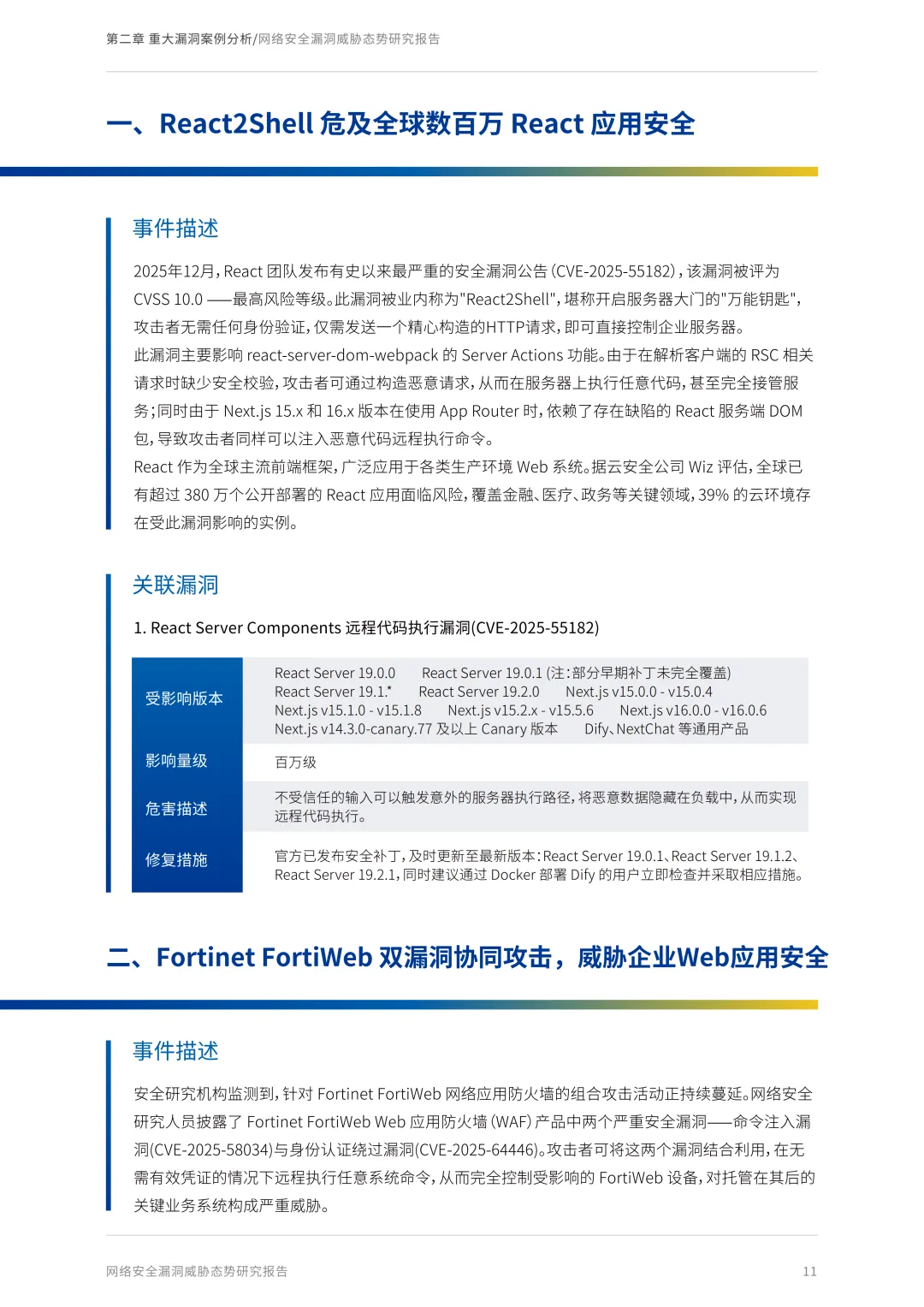

React2Shell危及全球数百万React应用安全:React Server Components远程代码执行漏洞(CVE-2025-55182,CVSS 10.0),影响React Server 19.0.0等版本及Next.js相关版本,攻击者可构造恶意请求执行任意代码,全球超380万个React应用面临风险,建议更新至React Server 19.0.1等修复版本。

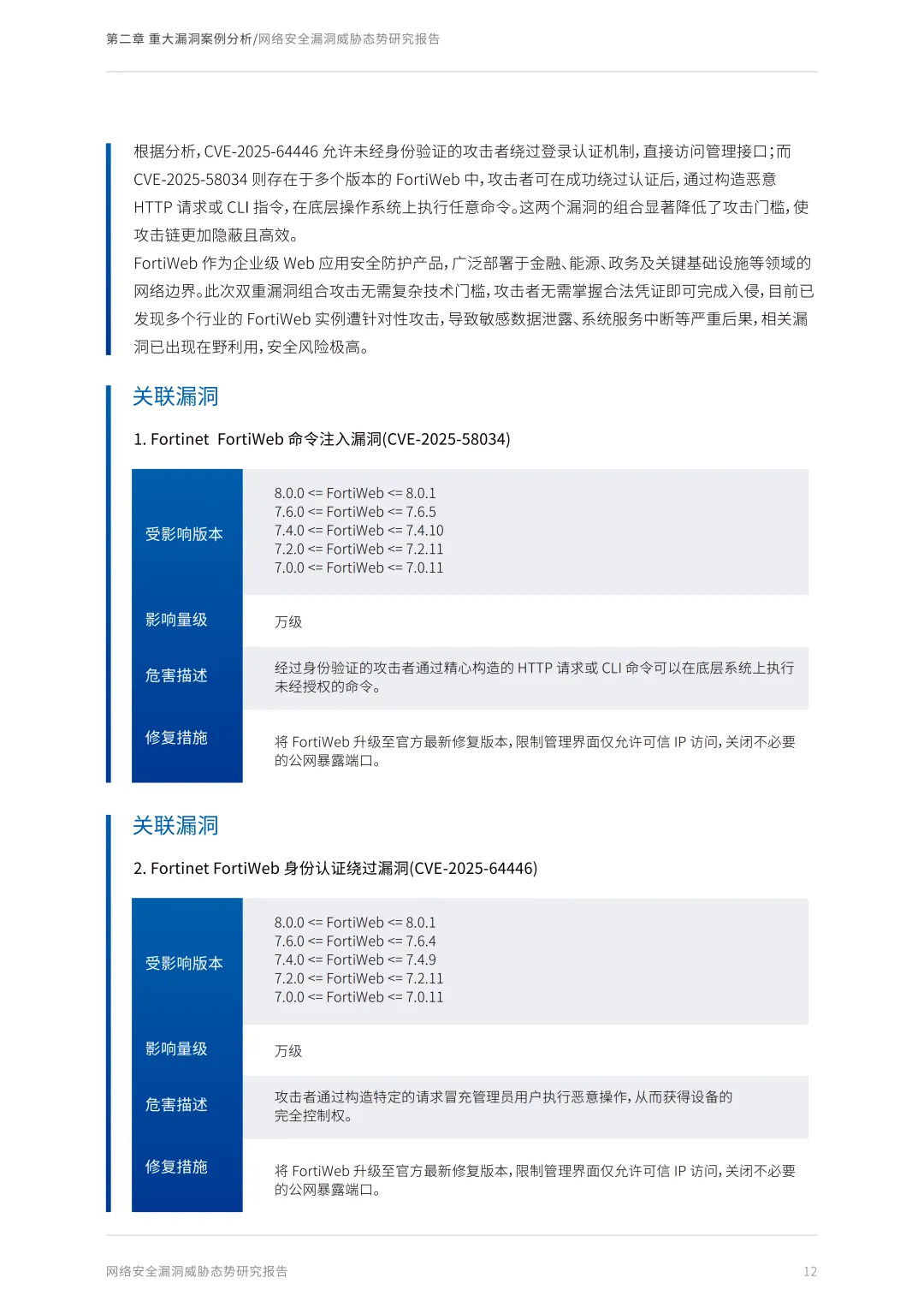

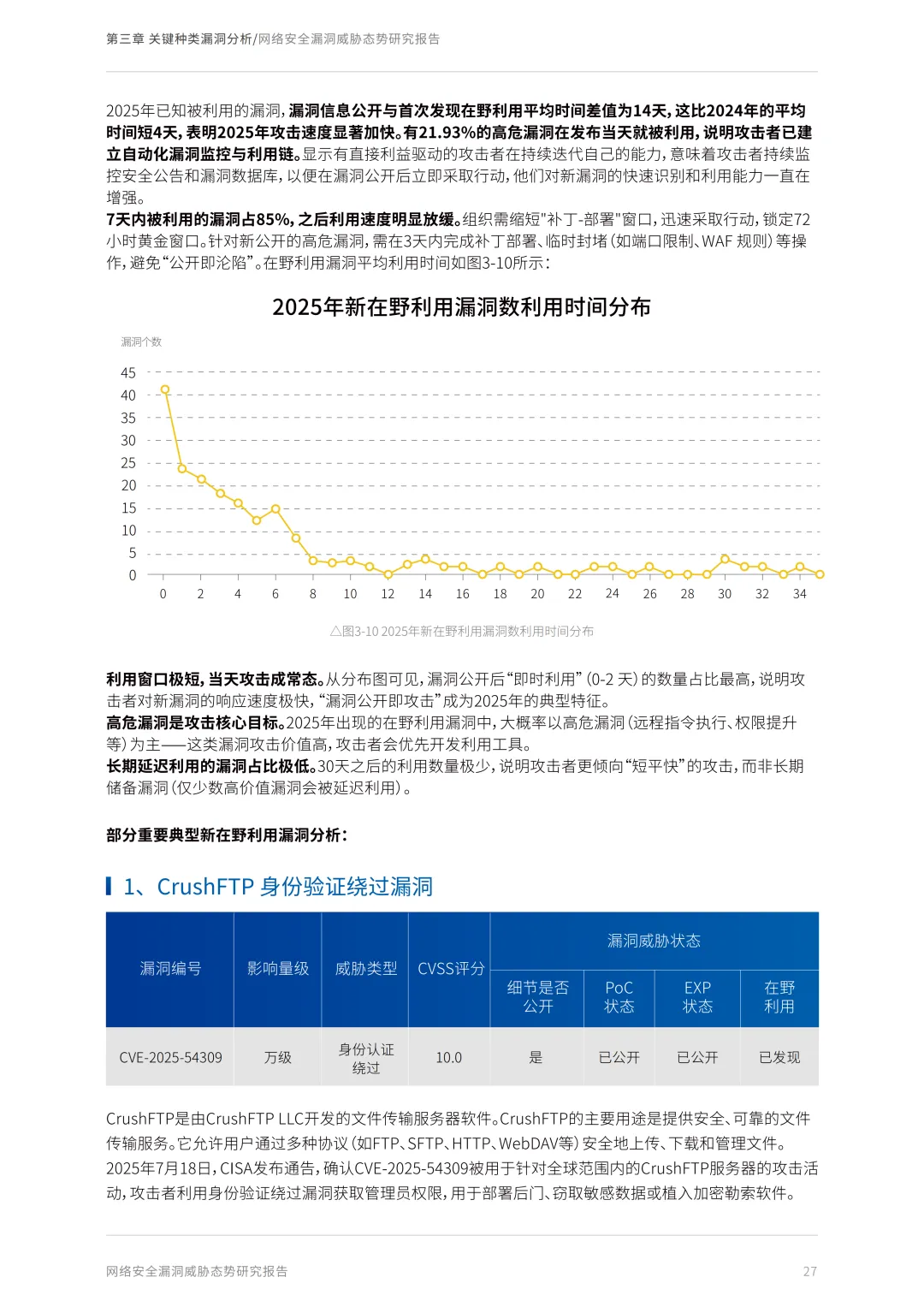

Fortinet FortiWeb双漏洞协同攻击:命令注入漏洞(CVE-2025-58034)与身份认证绕过漏洞(CVE-2025-64446)组合利用,可远程执行任意命令,影响多个FortiWeb版本,建议升级并限制管理界面访问。

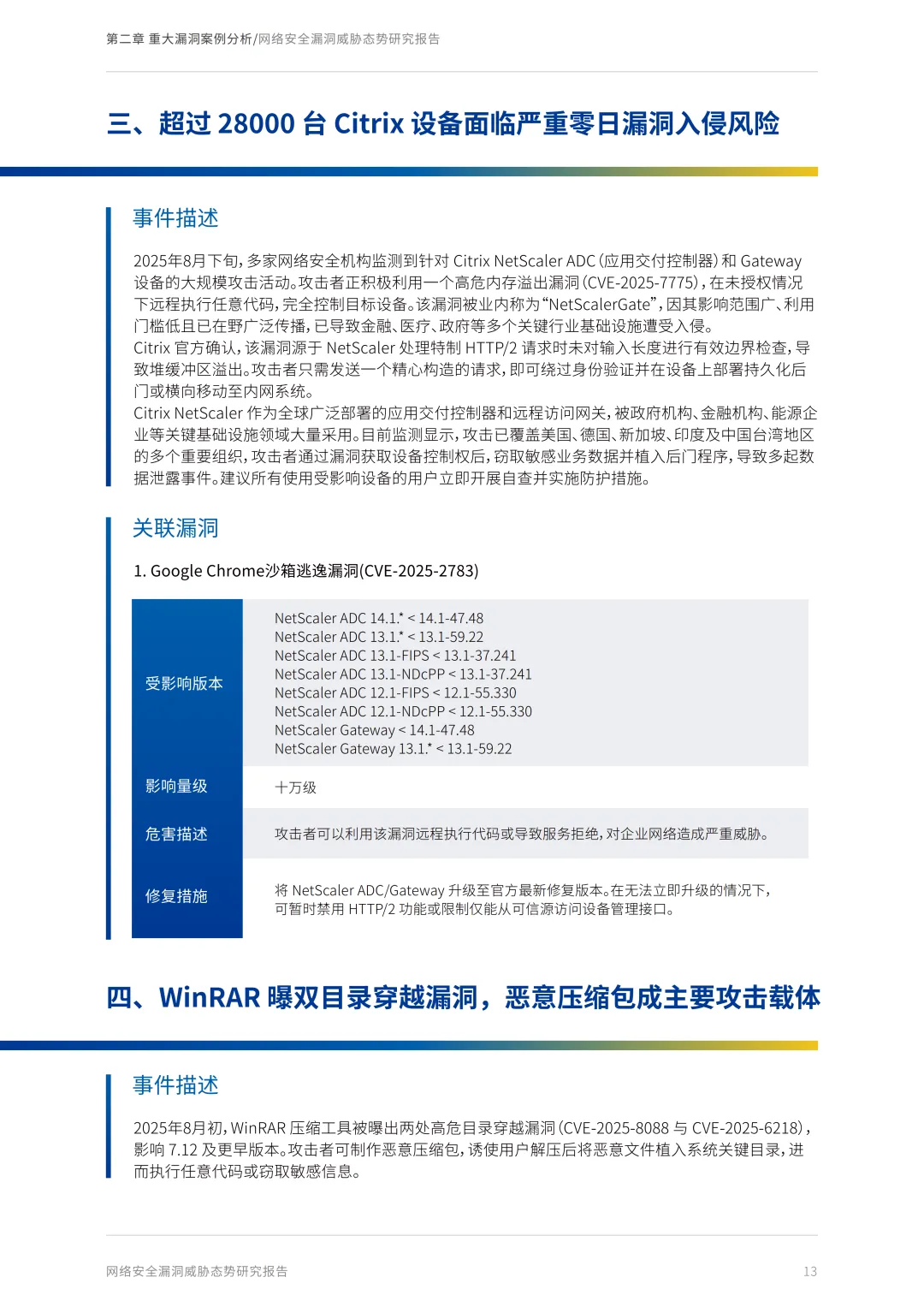

超过28000台Citrix设备面临严重零日漏洞入侵风险:Citrix NetScaler ADC/Gateway内存溢出漏洞(CVE-2025-7775),攻击者发送特制HTTP/2请求可远程执行代码,影响多个版本,建议升级或禁用HTTP/2功能。

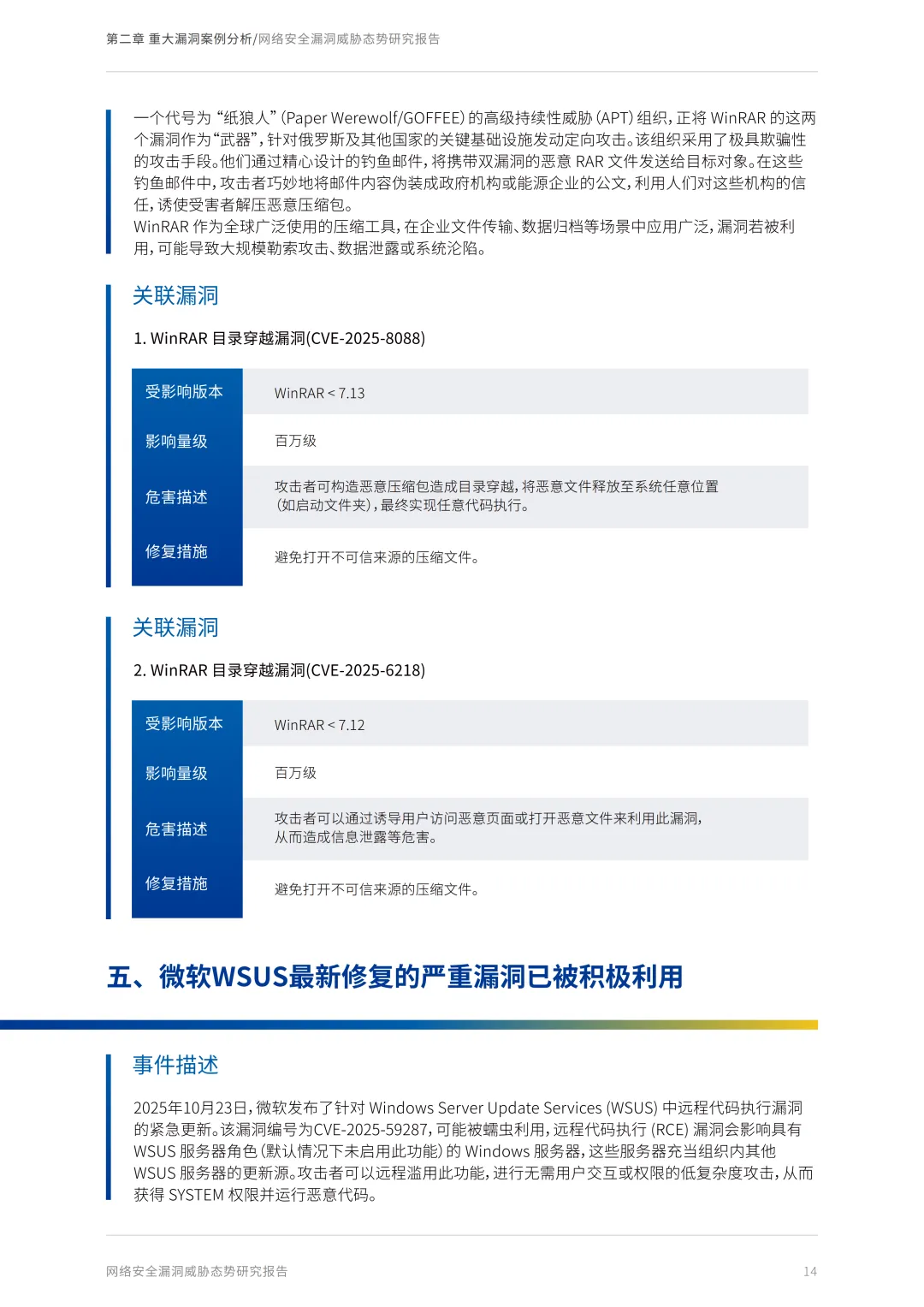

WinRAR曝双目录穿越漏洞:CVE-2025-8088与CVE-2025-6218影响7.12及更早版本,攻击者制作恶意压缩包植入文件,APT组织“纸狼人”利用其发起定向攻击,建议避免打开不可信压缩文件并升级。

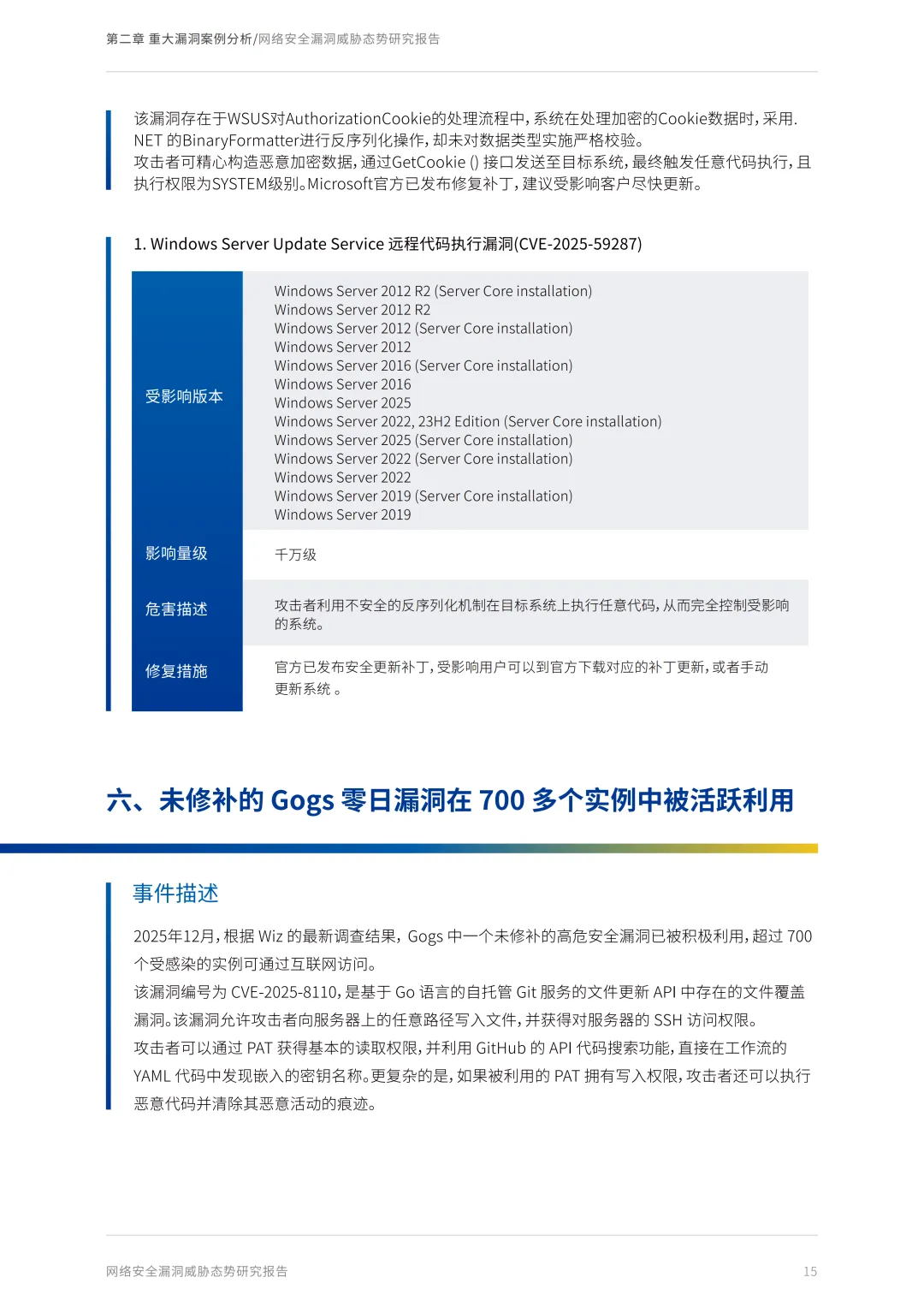

微软WSUS最新修复的严重漏洞已被积极利用:Windows Server Update Services远程代码执行漏洞(CVE-2025-59287),攻击者利用不安全反序列化执行代码,影响WSUS服务器,建议安装官方补丁。

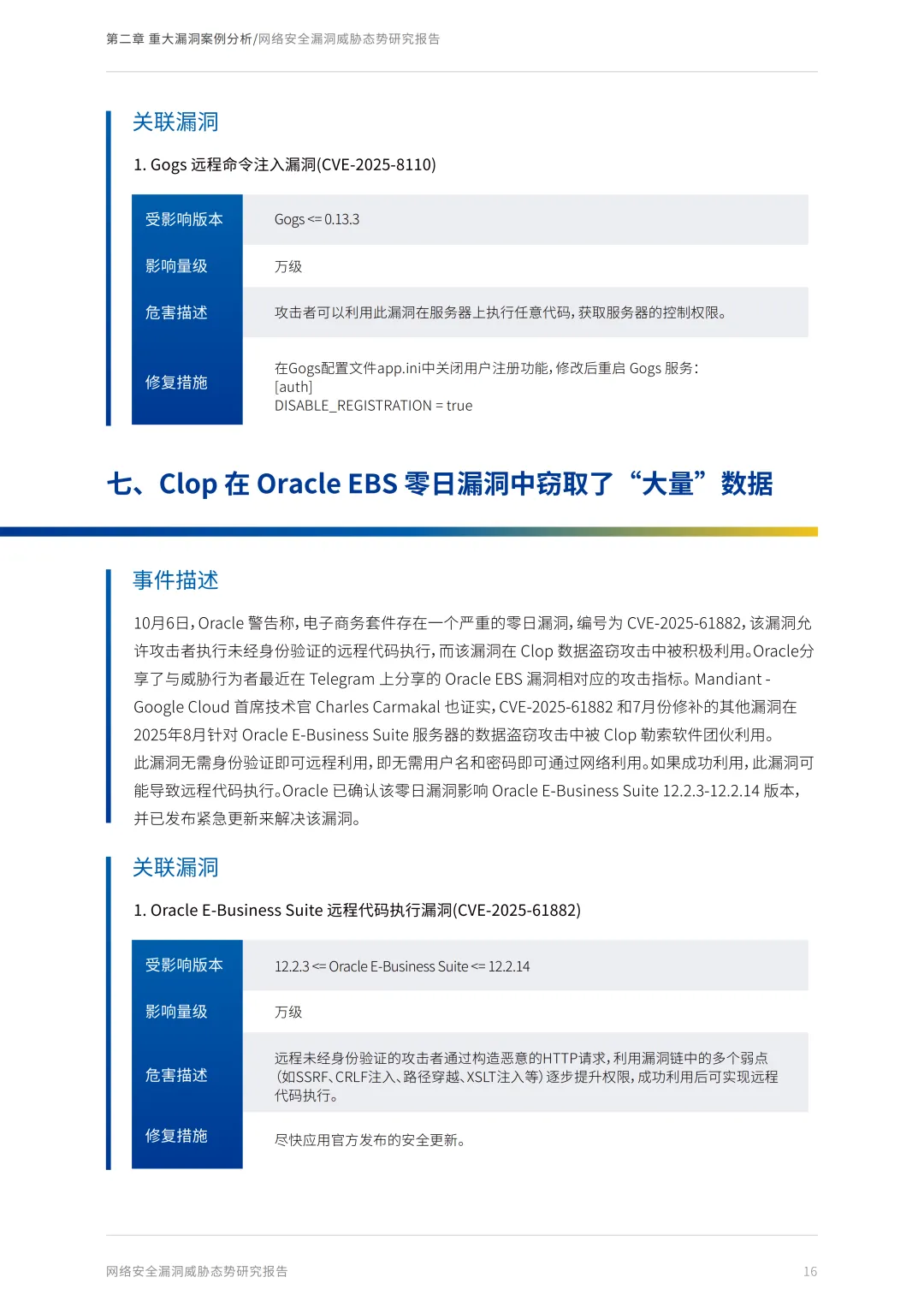

未修补的Gogs零日漏洞在700多个实例中被活跃利用:Gogs文件更新API文件覆盖漏洞(CVE-2025-8110),攻击者可写入文件并获得SSH访问权限,影响Gogs <= 0.13.3版本,建议关闭用户注册功能。

Clop在Oracle EBS零日漏洞中窃取了“大量”数据:Oracle E-Business Suite远程代码执行漏洞(CVE-2025-61882),无需身份验证,Clop勒索软件团伙利用其窃取数据,影响12.2.3-12.2.14版本,建议应用紧急更新。

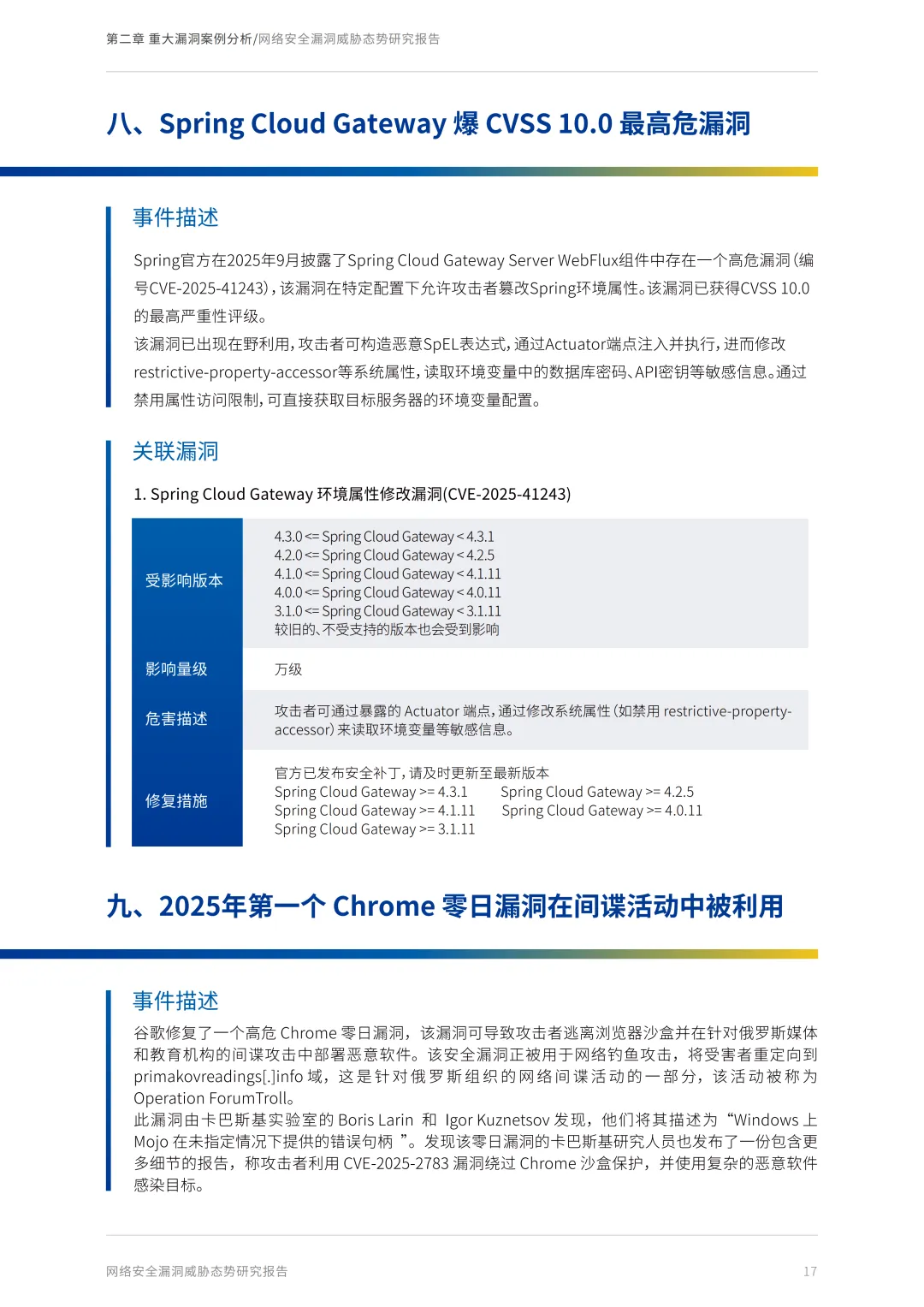

Spring Cloud Gateway爆CVSS 10.0最高危漏洞:环境属性修改漏洞(CVE-2025-41243),攻击者可篡改属性读取敏感信息,影响多个Spring Cloud Gateway版本,建议更新至修复版本。

2025年第一个Chrome零日漏洞在间谍活动中被利用:Google Chrome沙箱逃逸漏洞(CVE-2025-2783),用于间谍攻击,影响Windows版Chrome < 134.0.6998.177/.178,建议升级。

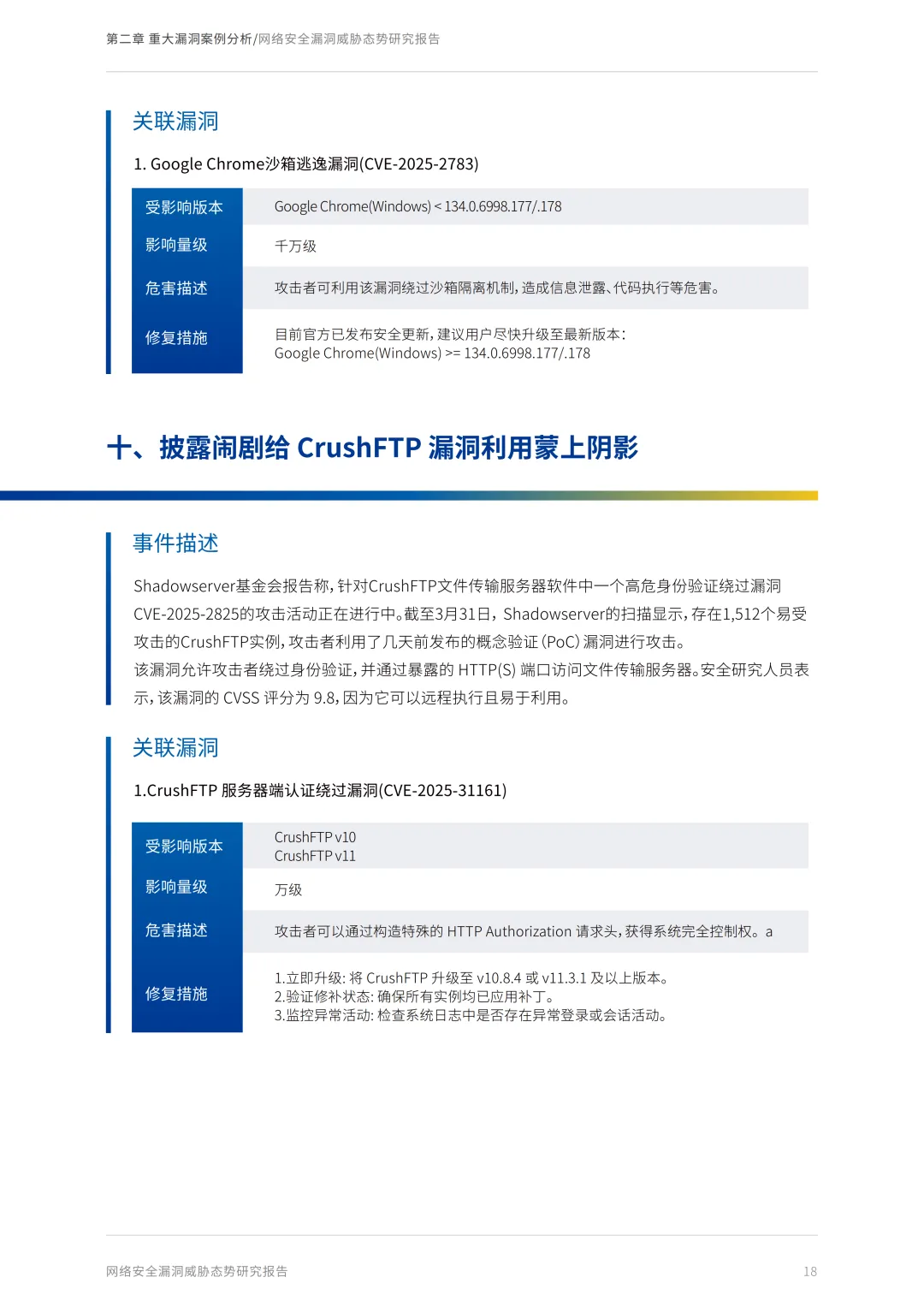

披露闹剧给CrushFTP漏洞利用蒙上阴影:CrushFTP身份验证绕过漏洞(CVE-2025-31161),攻击者构造特殊请求头获得控制权,影响v10、v11版本,建议升级至v10.8.4或v11.3.1及以上。

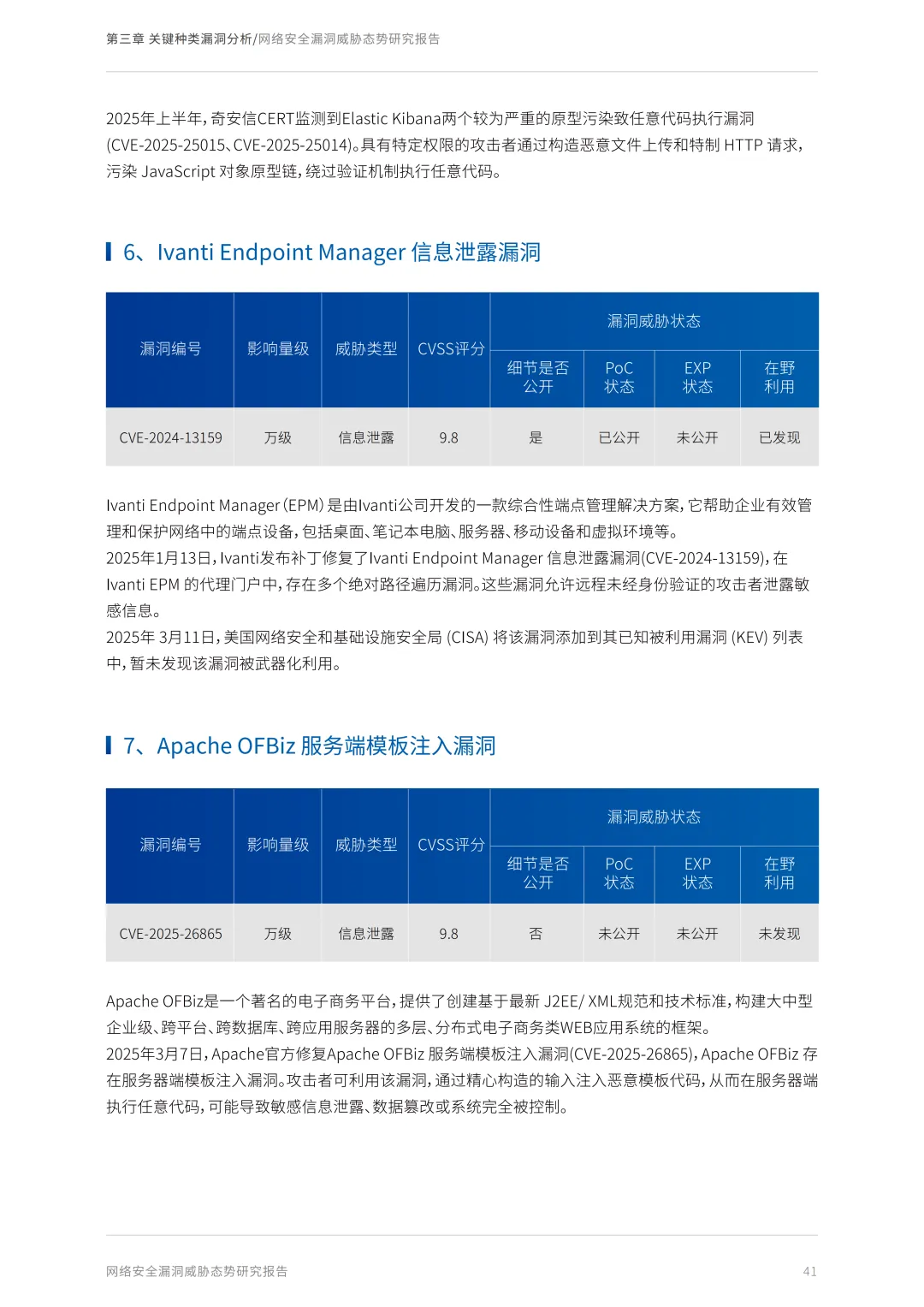

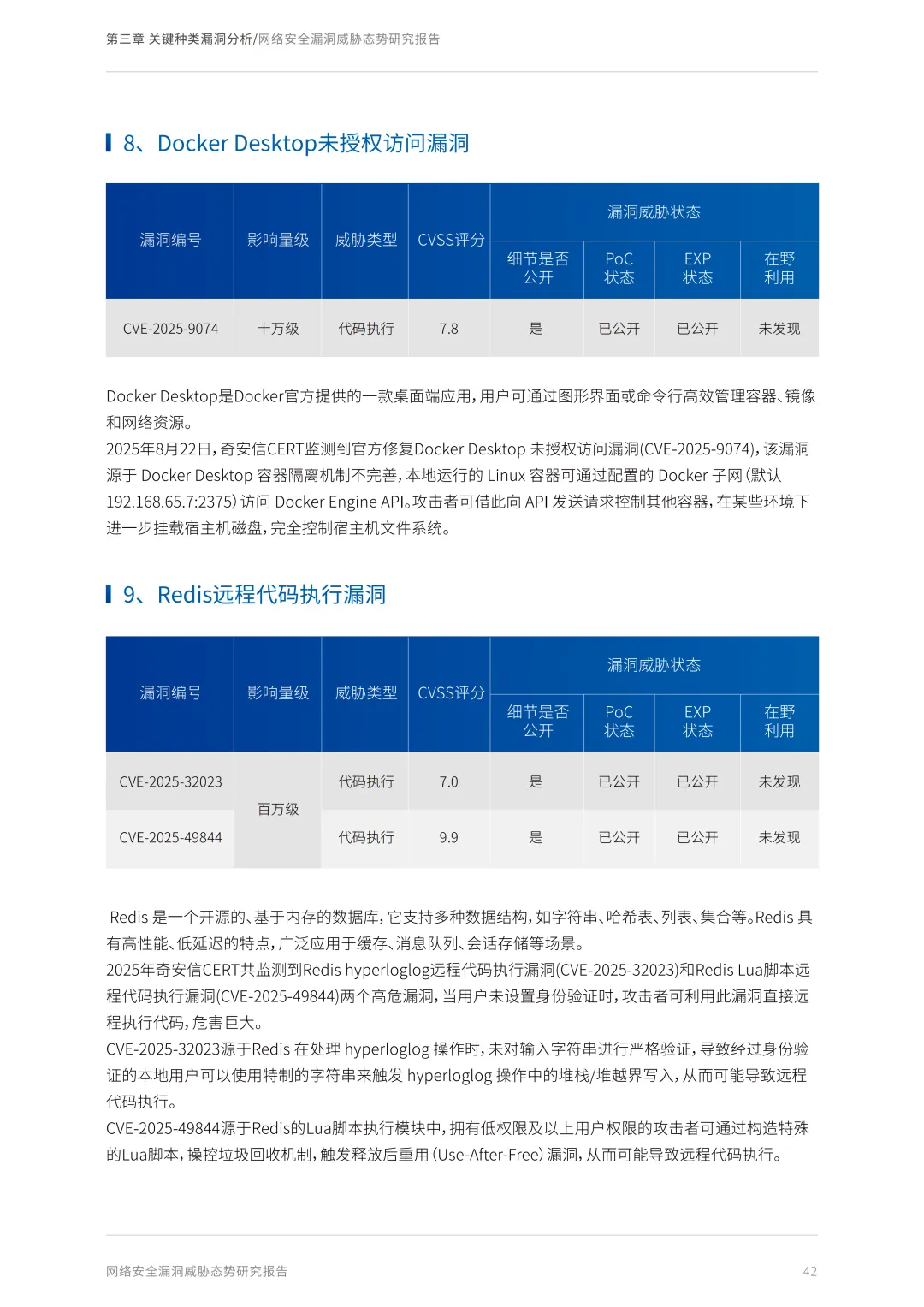

关键种类漏洞分析

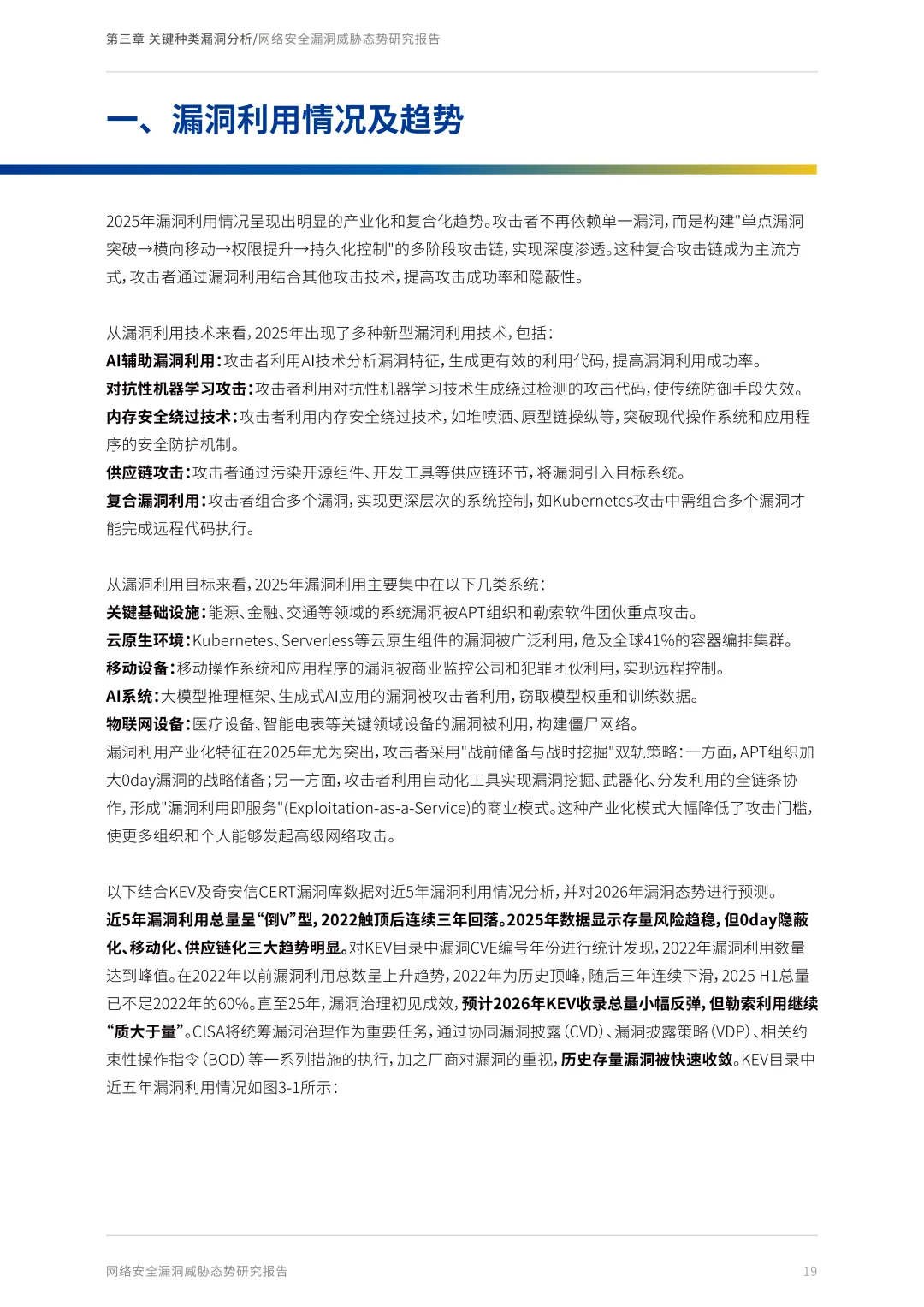

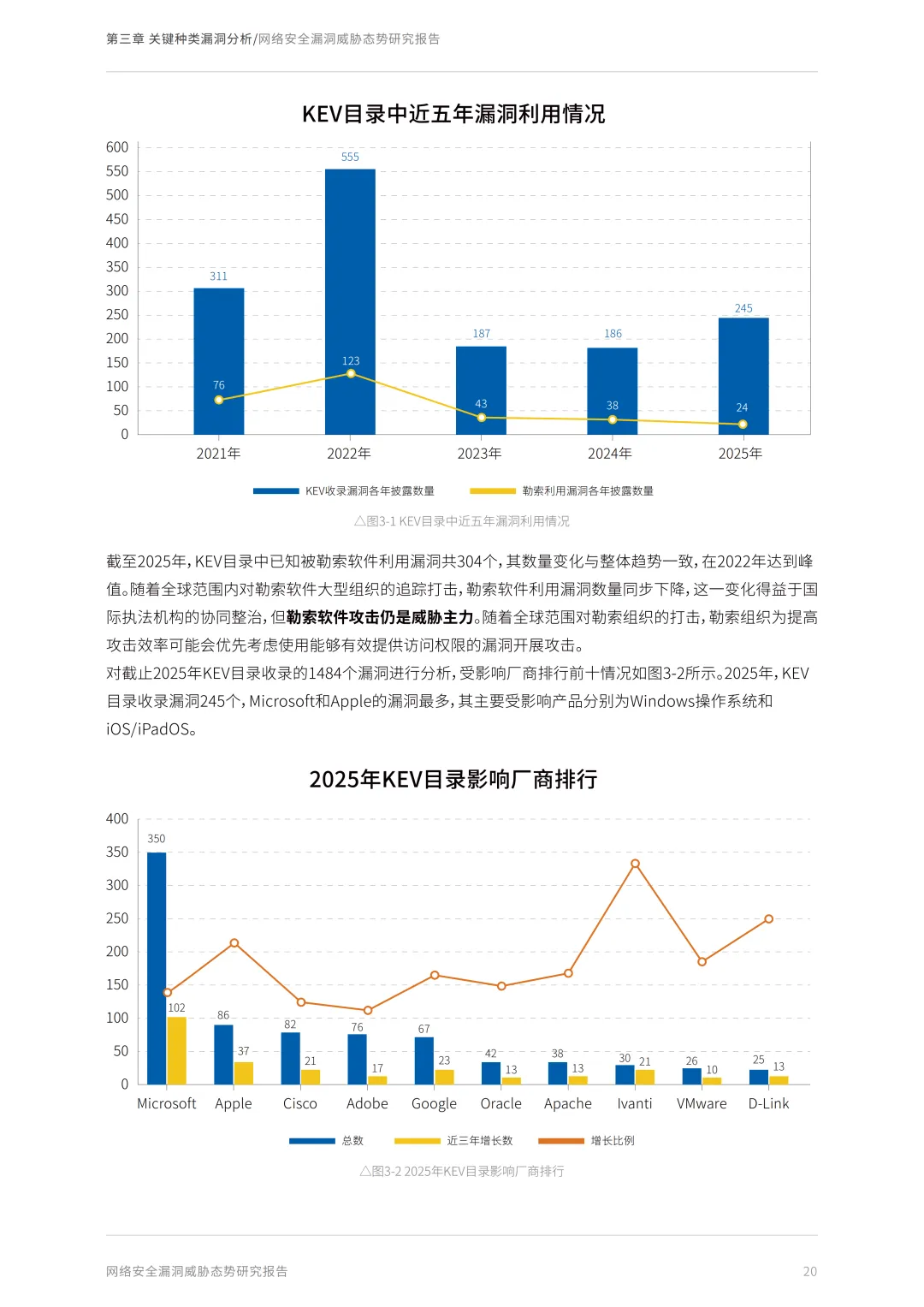

漏洞利用情况及趋势:呈现产业化和复合化趋势,攻击链多阶段渗透。新型技术包括AI辅助漏洞利用、对抗性机器学习攻击等。目标集中在关键基础设施、云原生环境、移动设备等。漏洞利用产业化形成“Exploitation-as-a-Service”模式。近五年漏洞利用总量2022年触顶后回落,2025年KEV收录245个漏洞,Microsoft和Apple漏洞最多。

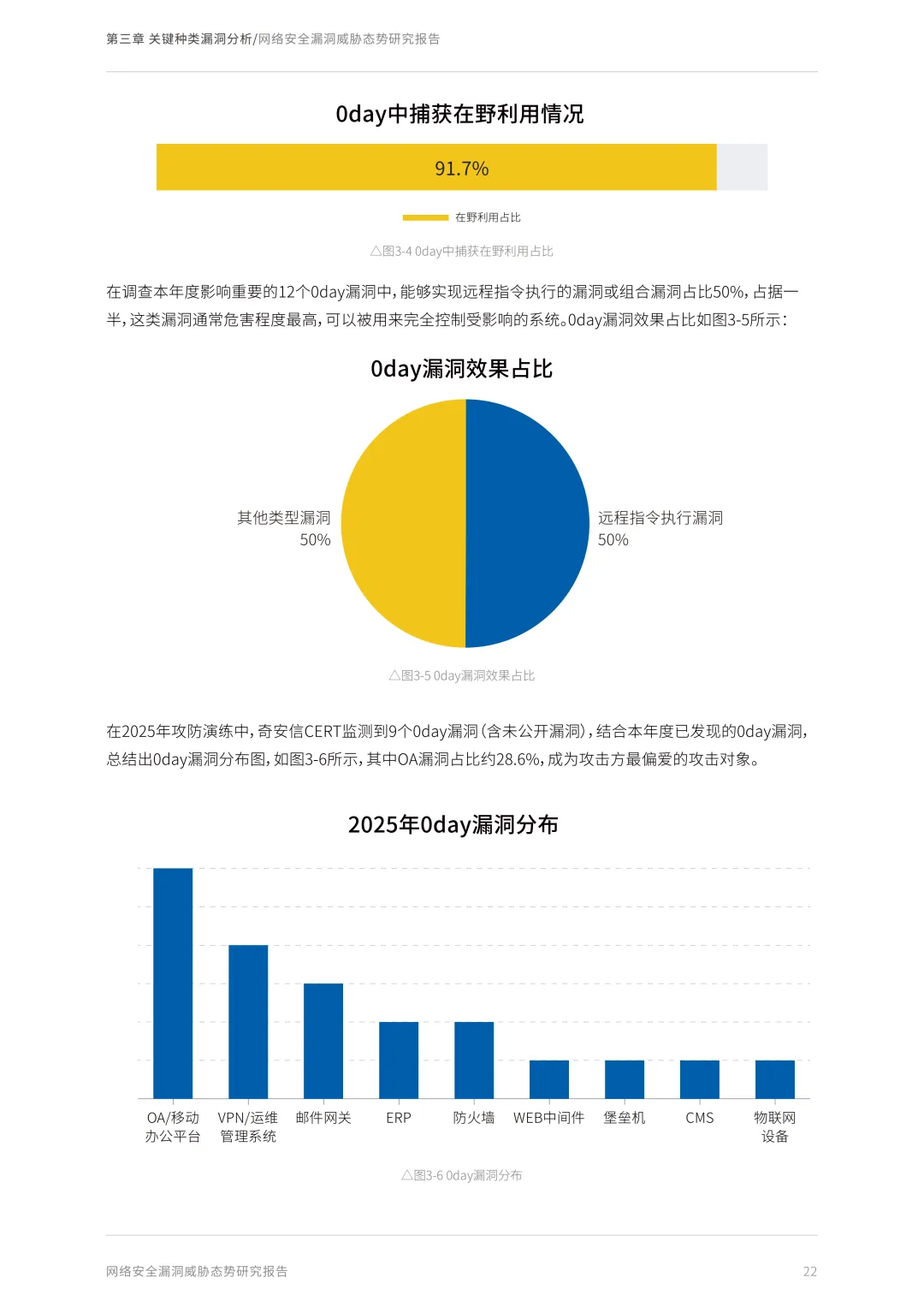

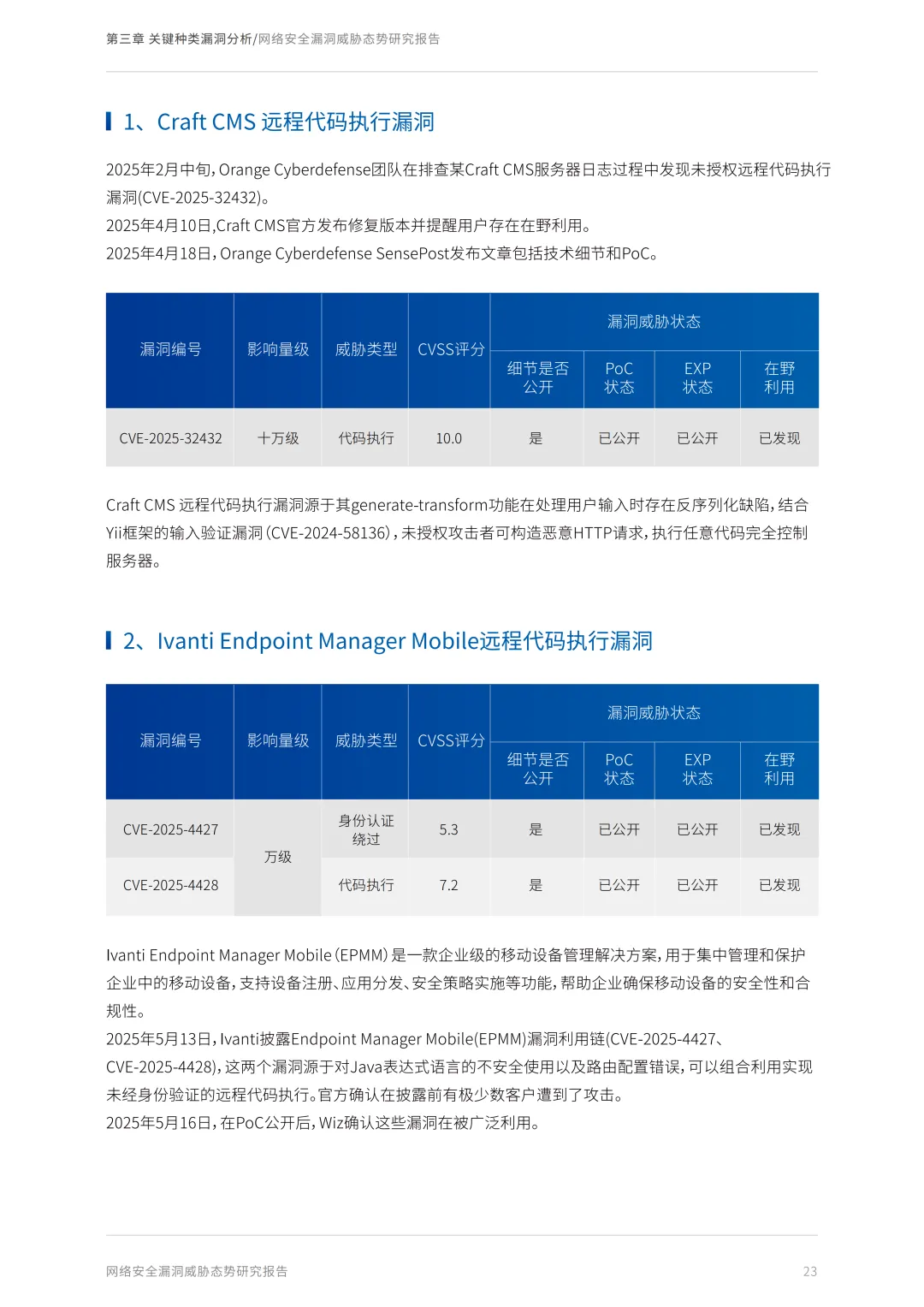

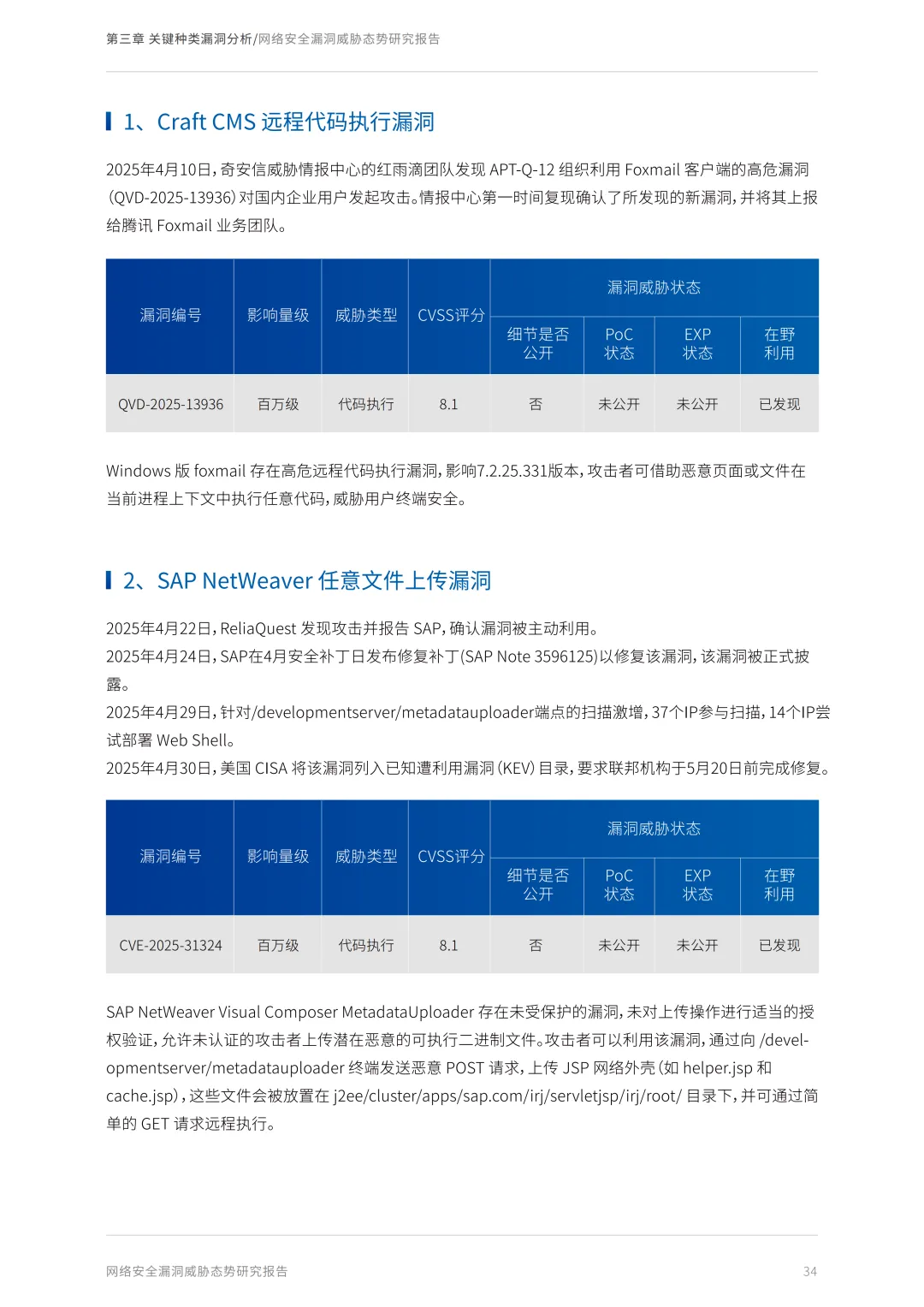

0day漏洞:2025年新增0day漏洞12个,占0.03%,在野利用占比91.7%,50%可实现远程指令执行。OA漏洞占比28.6%为主要攻击对象。典型漏洞包括Craft CMS远程代码执行漏洞(CVE-2025-32432)、Ivanti Endpoint Manager Mobile漏洞链等。

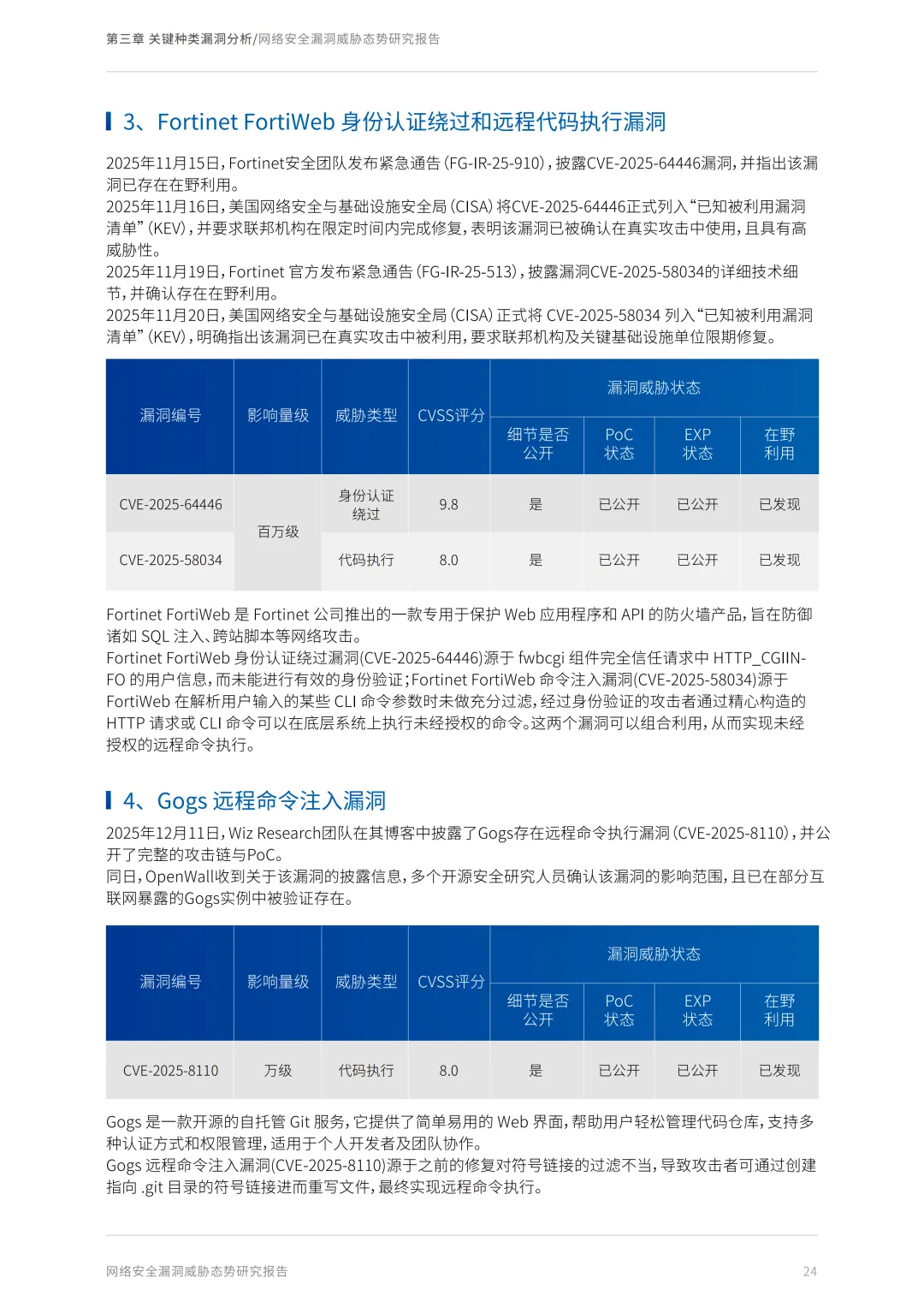

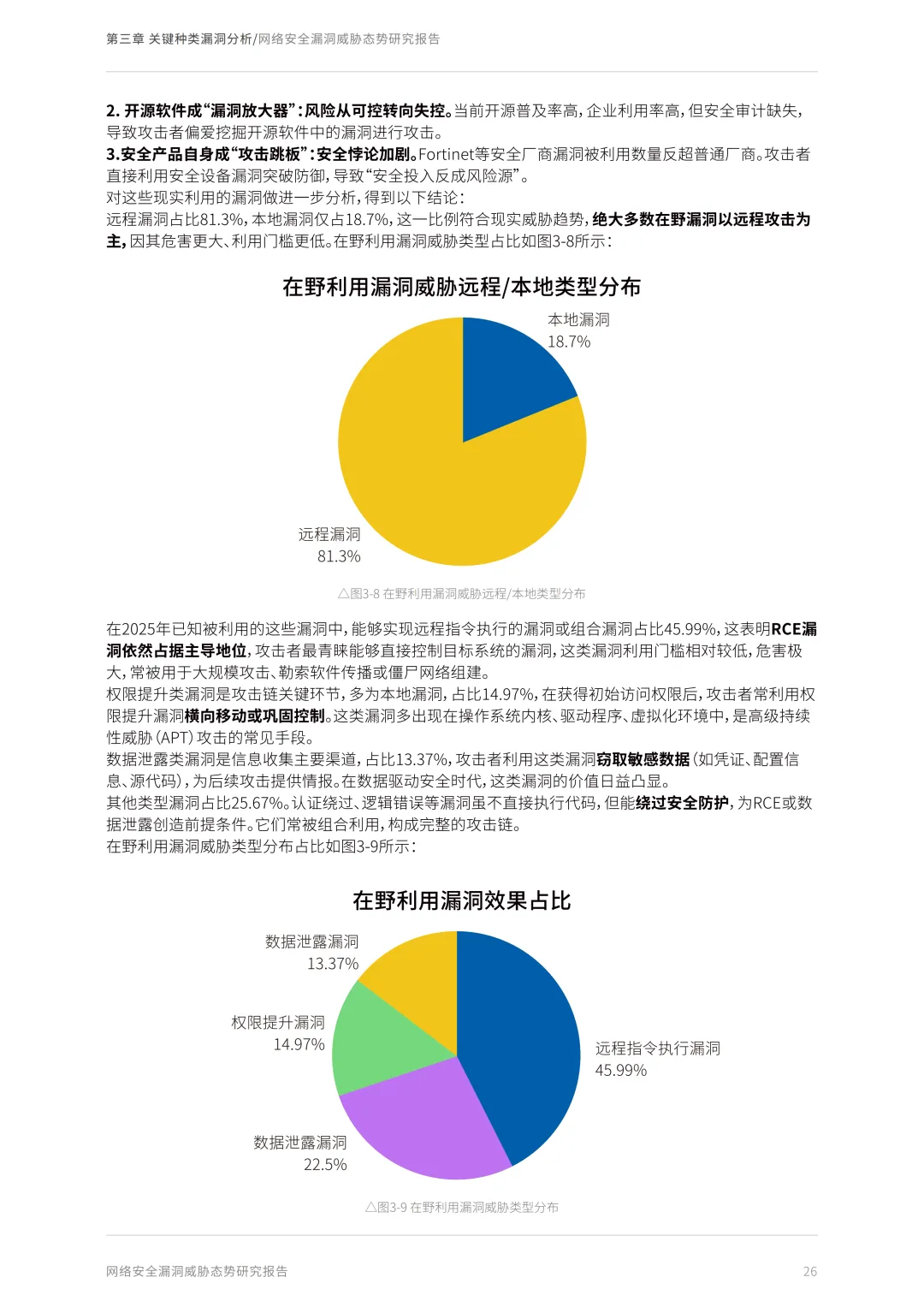

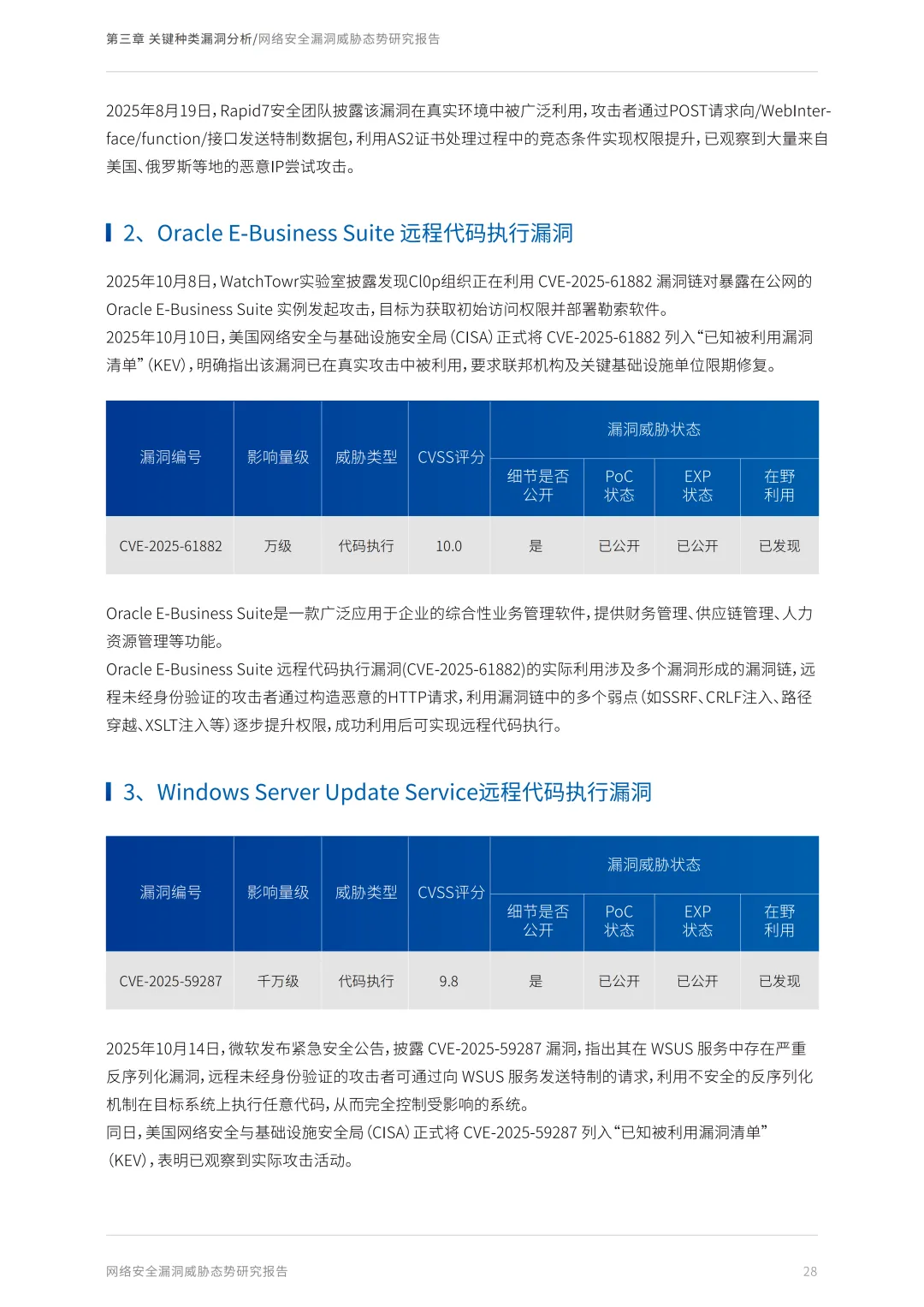

在野利用相关漏洞:监测到1500+漏洞被利用,攻击行为超3.8亿次,攻击IP约65万个。2025年新暴露187个,Microsoft、Google等厂商位列前十。远程漏洞占81.3%,远程指令执行漏洞占比45.99%。漏洞公开与首次在野利用平均时间差14天,21.93%高危漏洞当天被利用,7天内占85%。典型漏洞包括CrushFTP身份验证绕过漏洞(CVE-2025-54309)等。

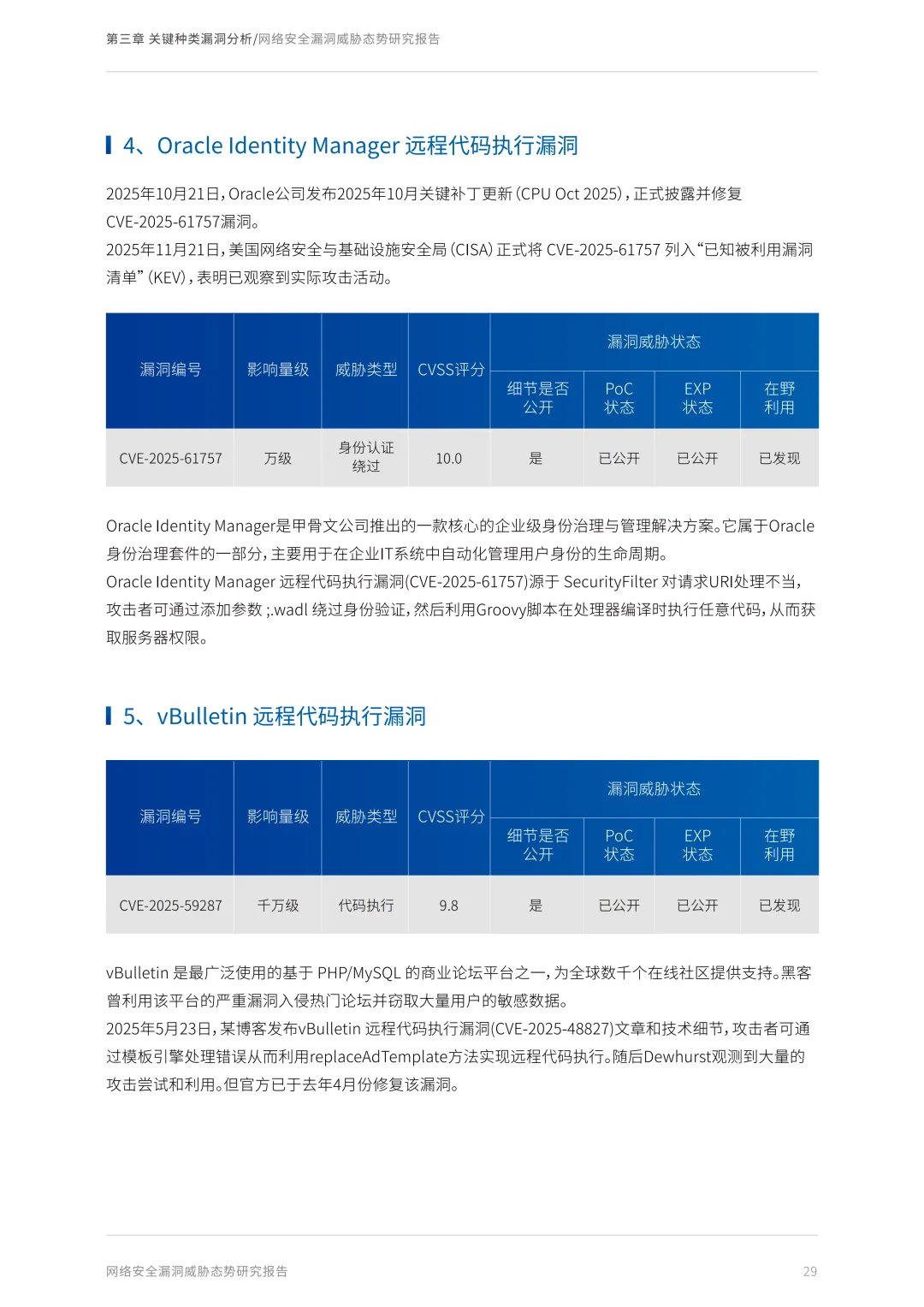

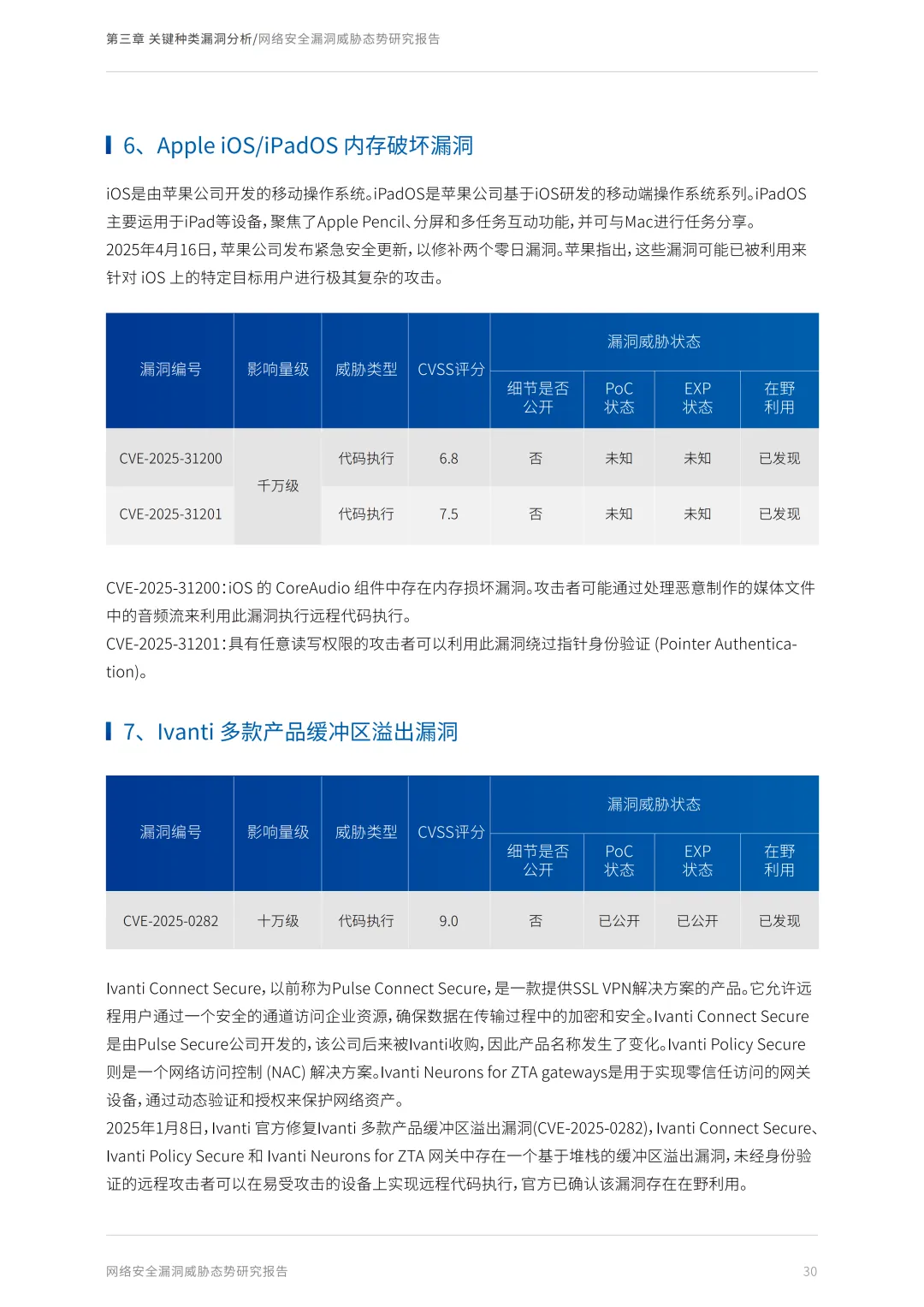

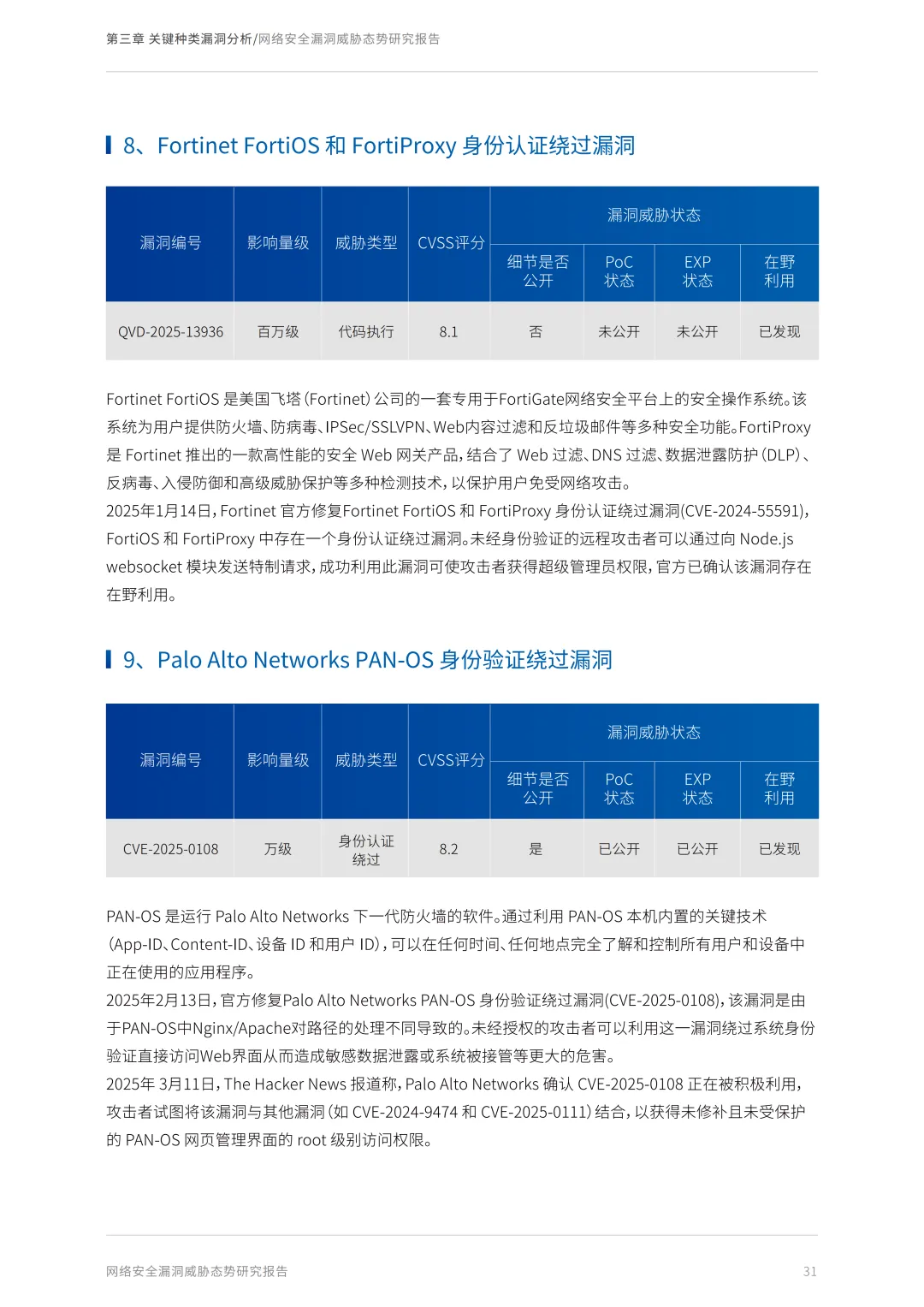

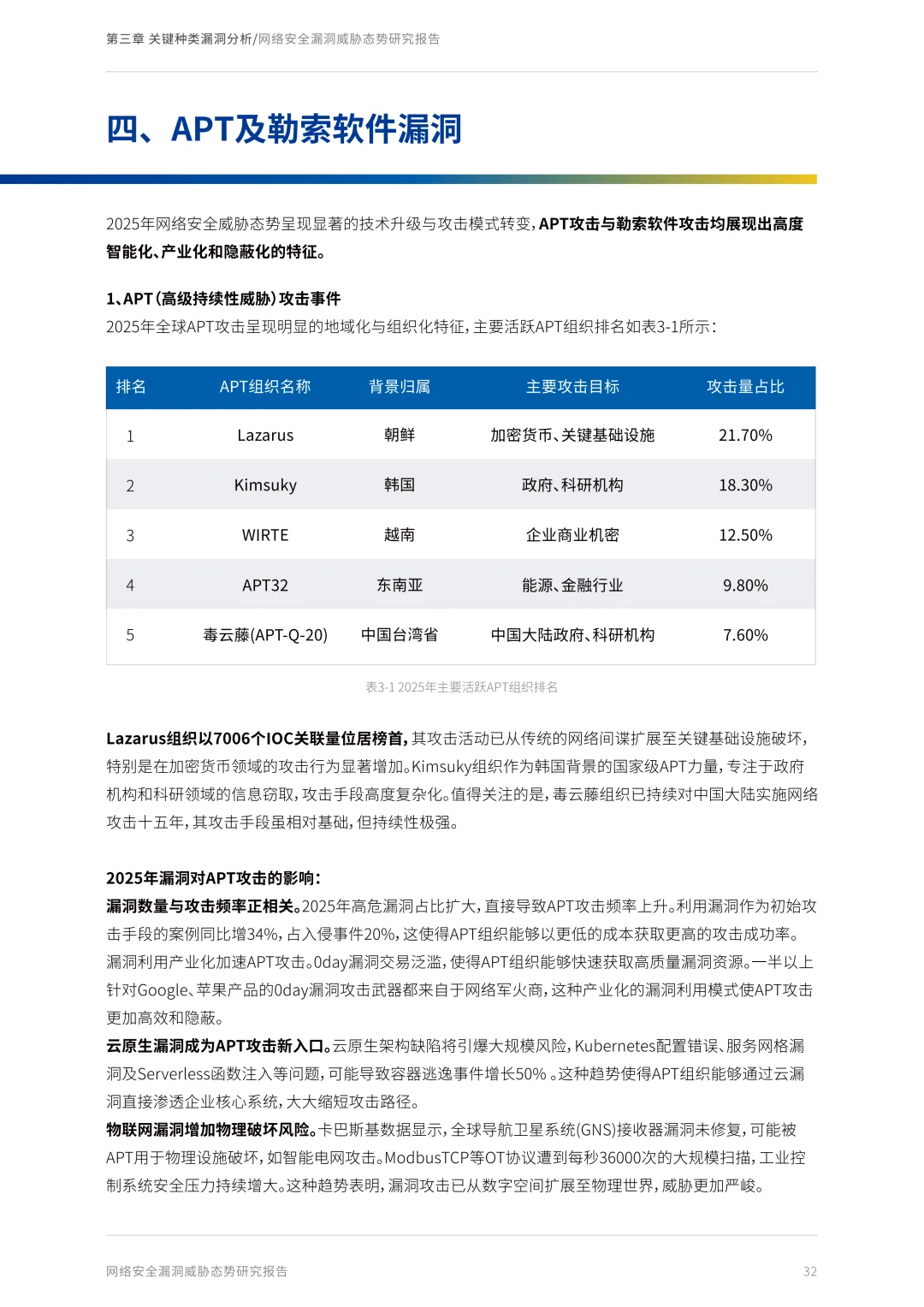

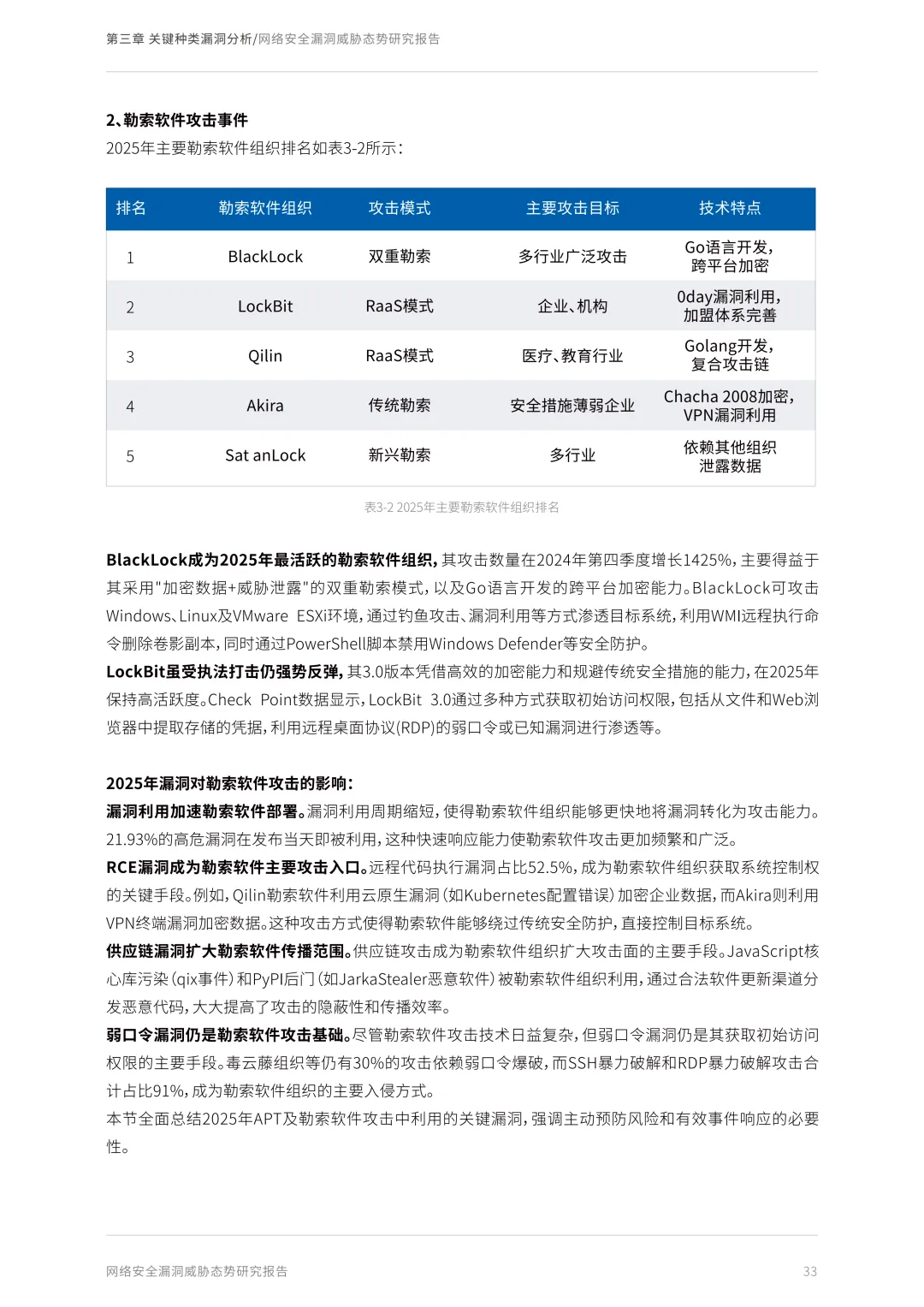

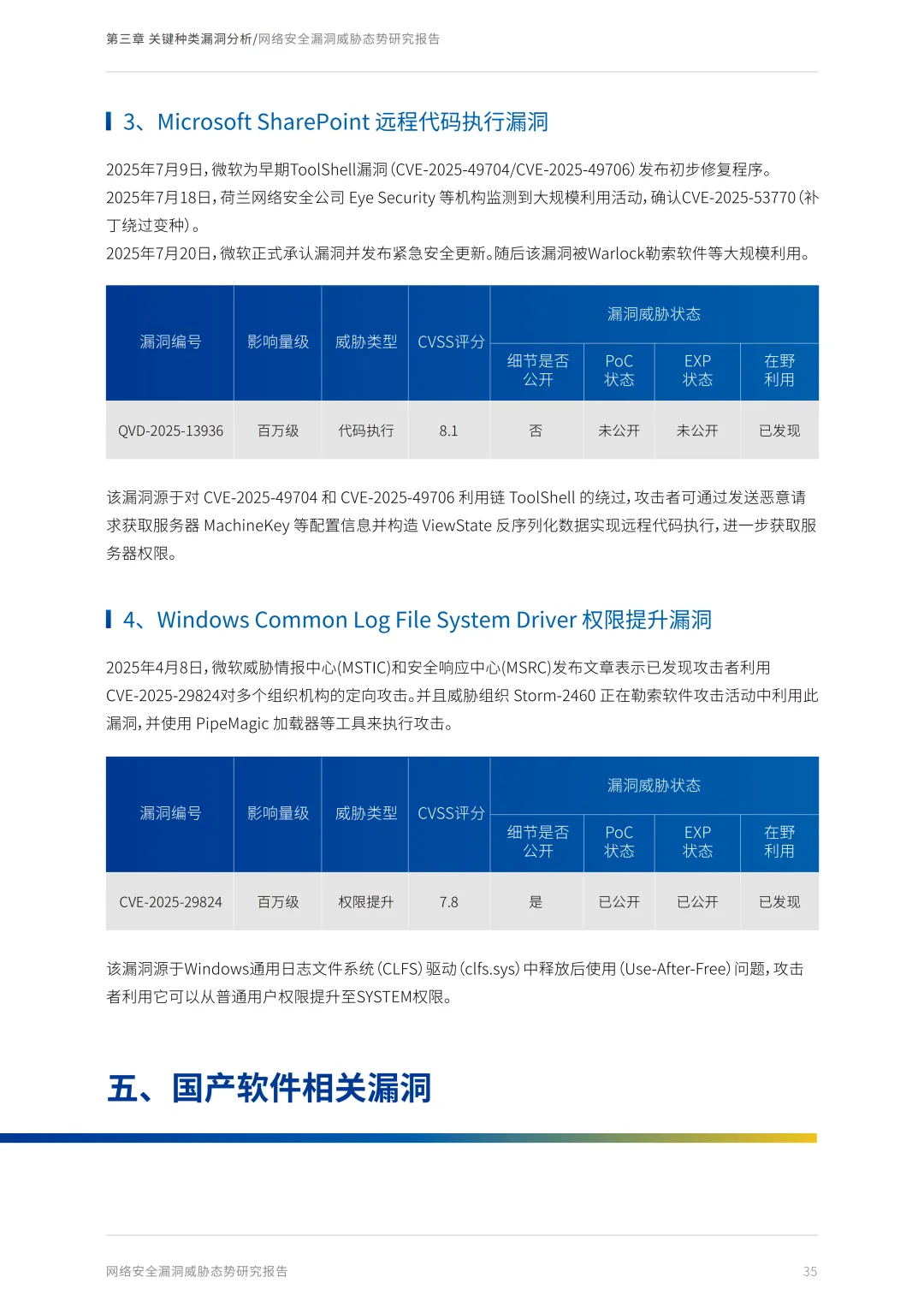

APT及勒索软件漏洞:APT攻击地域化、组织化,Lazarus、Kimsuky等组织活跃,漏洞利用产业化,云原生和物联网漏洞成新入口。勒索软件BlackLock、LockBit等组织主导,RCE漏洞为主要入口,供应链漏洞扩大传播范围。典型漏洞包括Foxmail客户端漏洞(QVD-2025-13936)等。

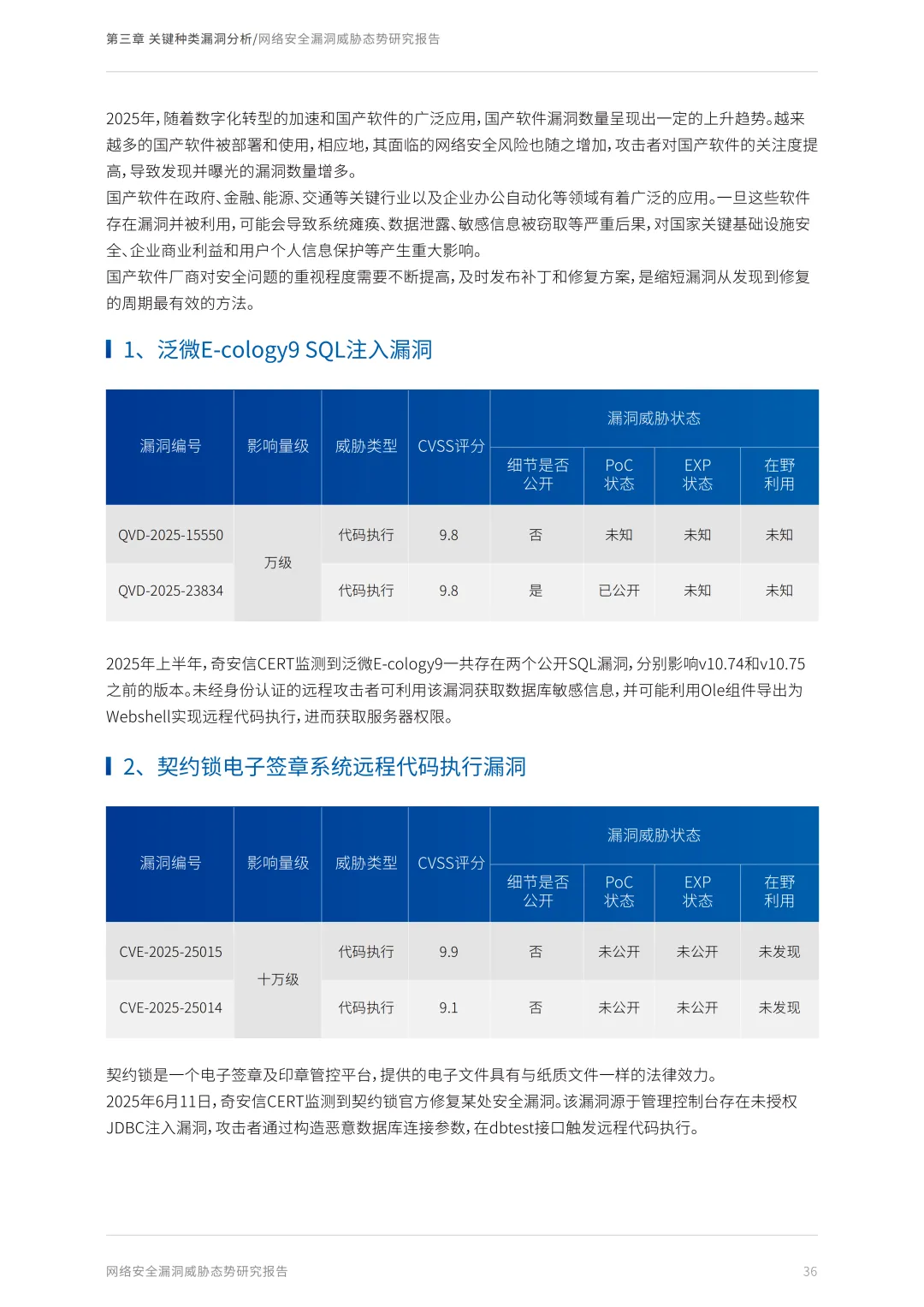

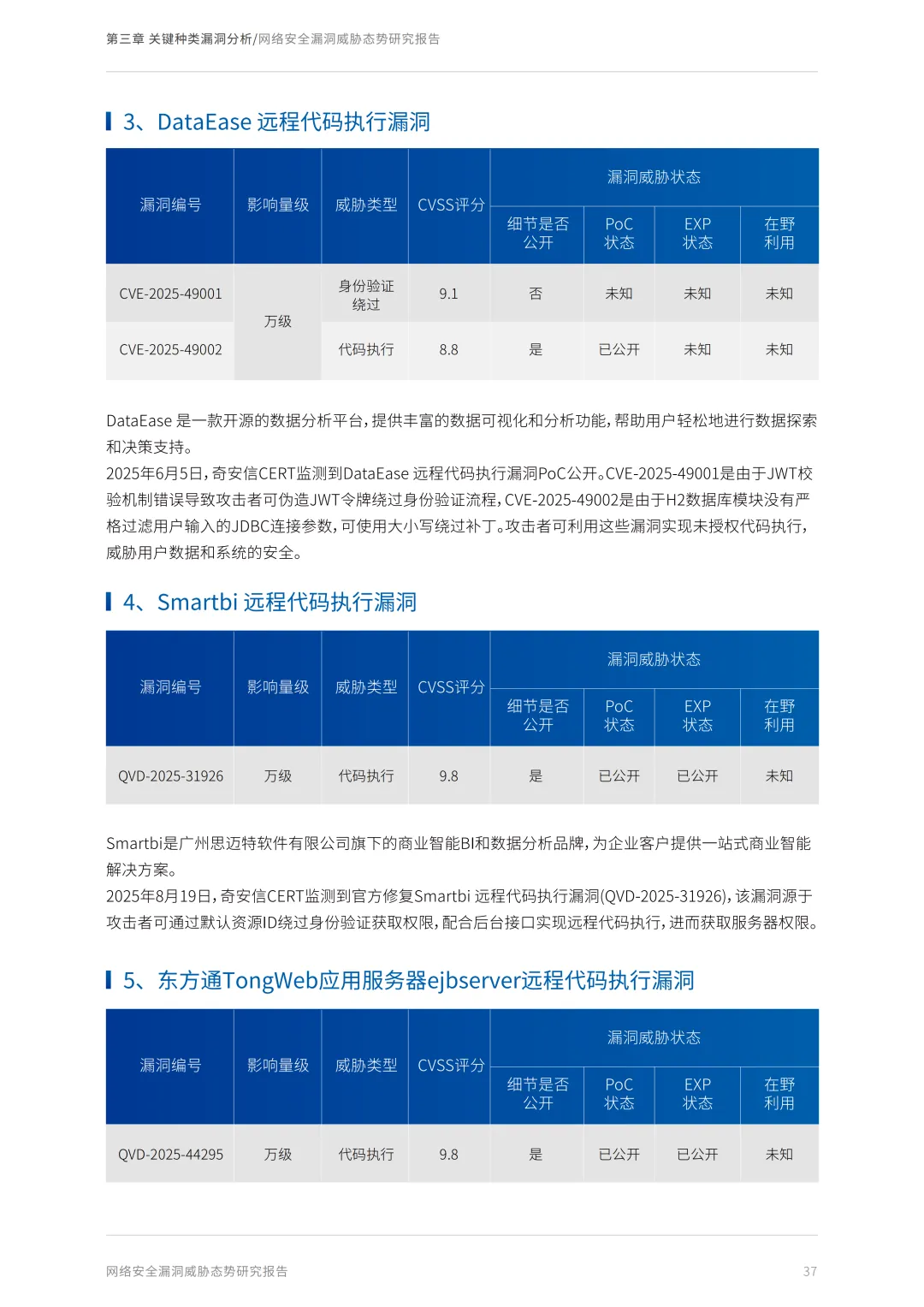

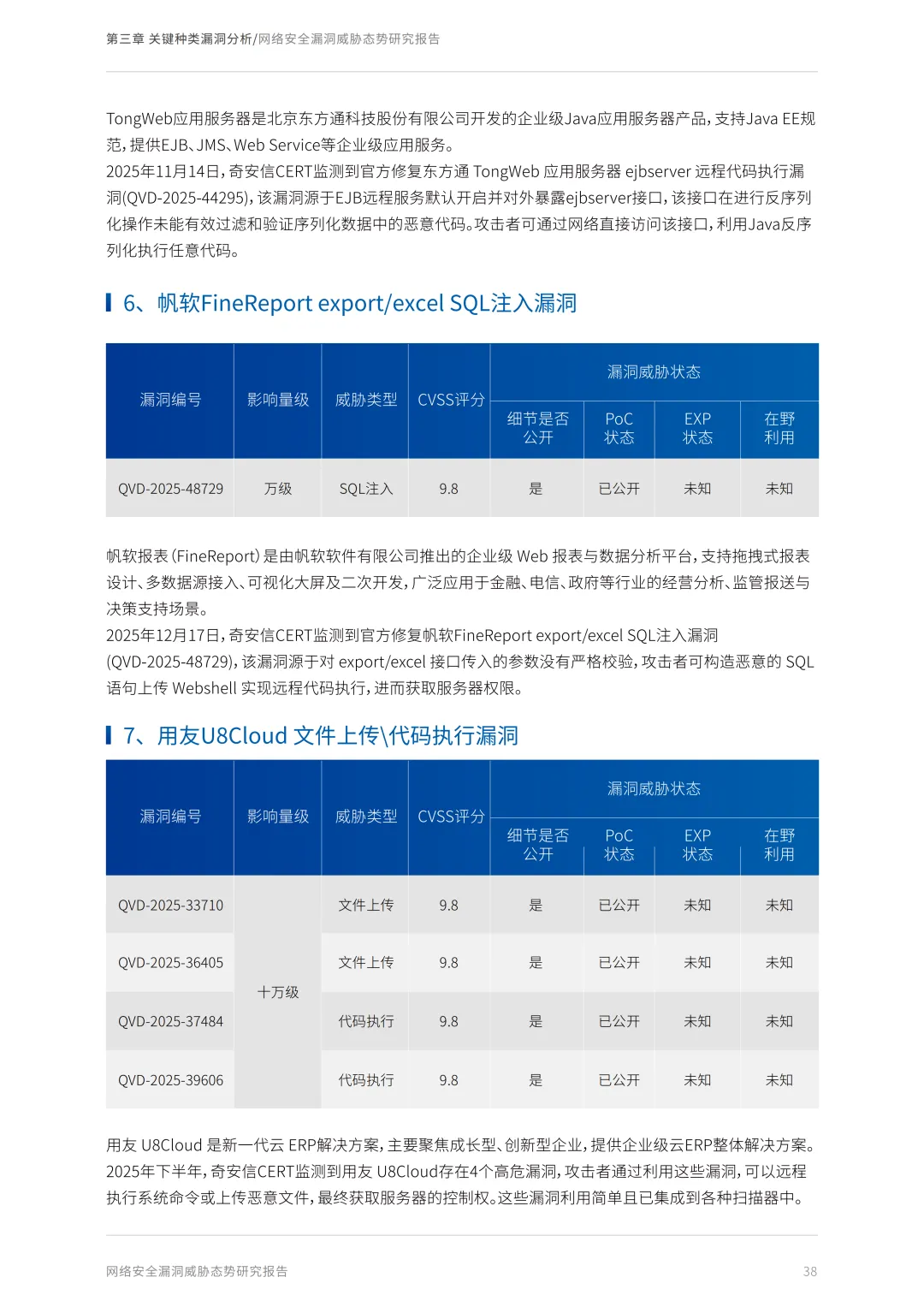

国产软件相关漏洞:数量上升,涉及泛微E-cology9、契约锁电子签章系统、DataEase等,存在SQL注入、远程代码执行等漏洞,影响政府、金融等关键行业,厂商需提高安全重视度。

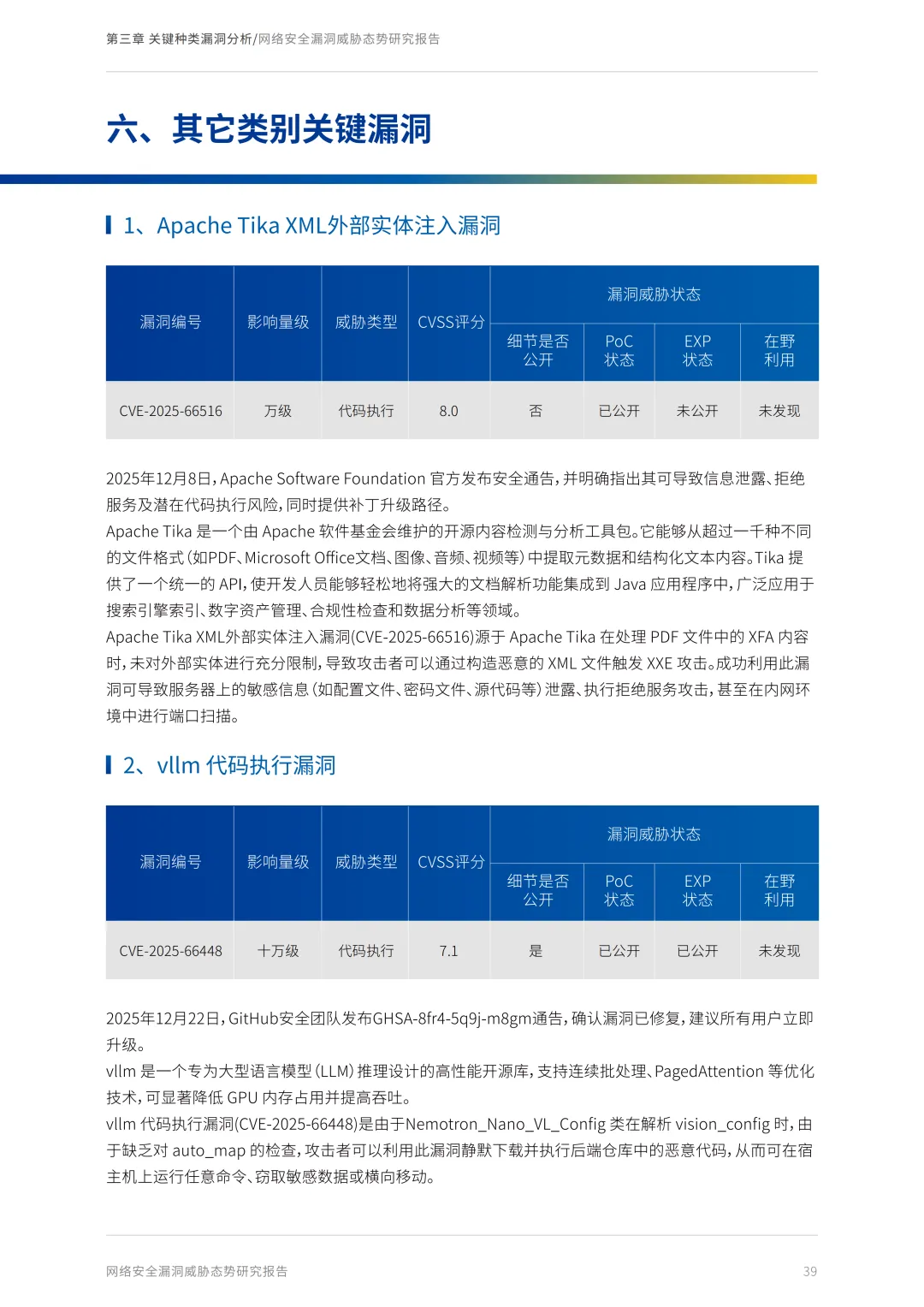

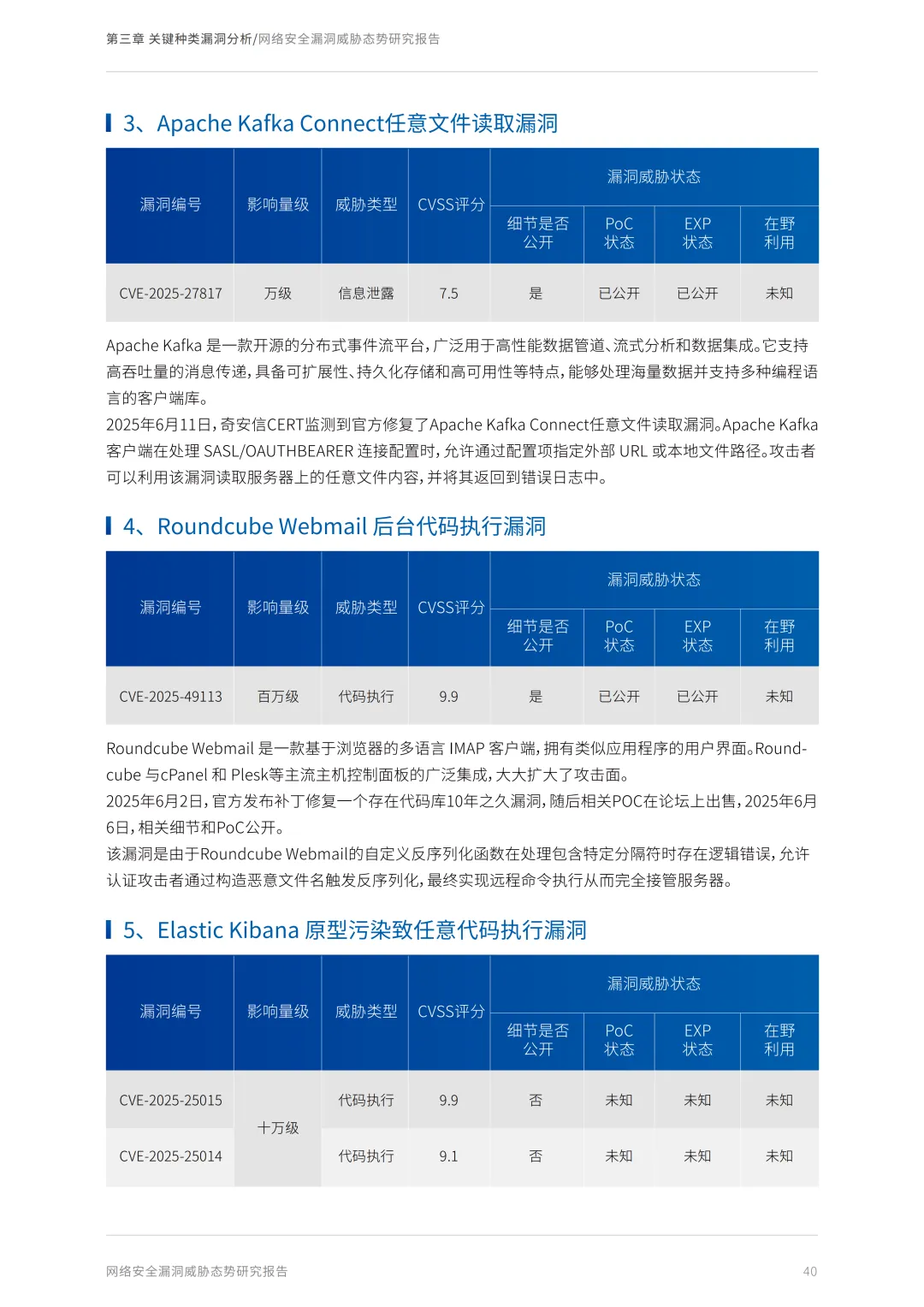

其它类别关键漏洞:包括Apache Tika XML外部实体注入漏洞(CVE-2025-66516)、vllm代码执行漏洞(CVE-2025-66448)等,涉及开源工具、数据库、邮件系统等,需关注其信息泄露、代码执行风险。

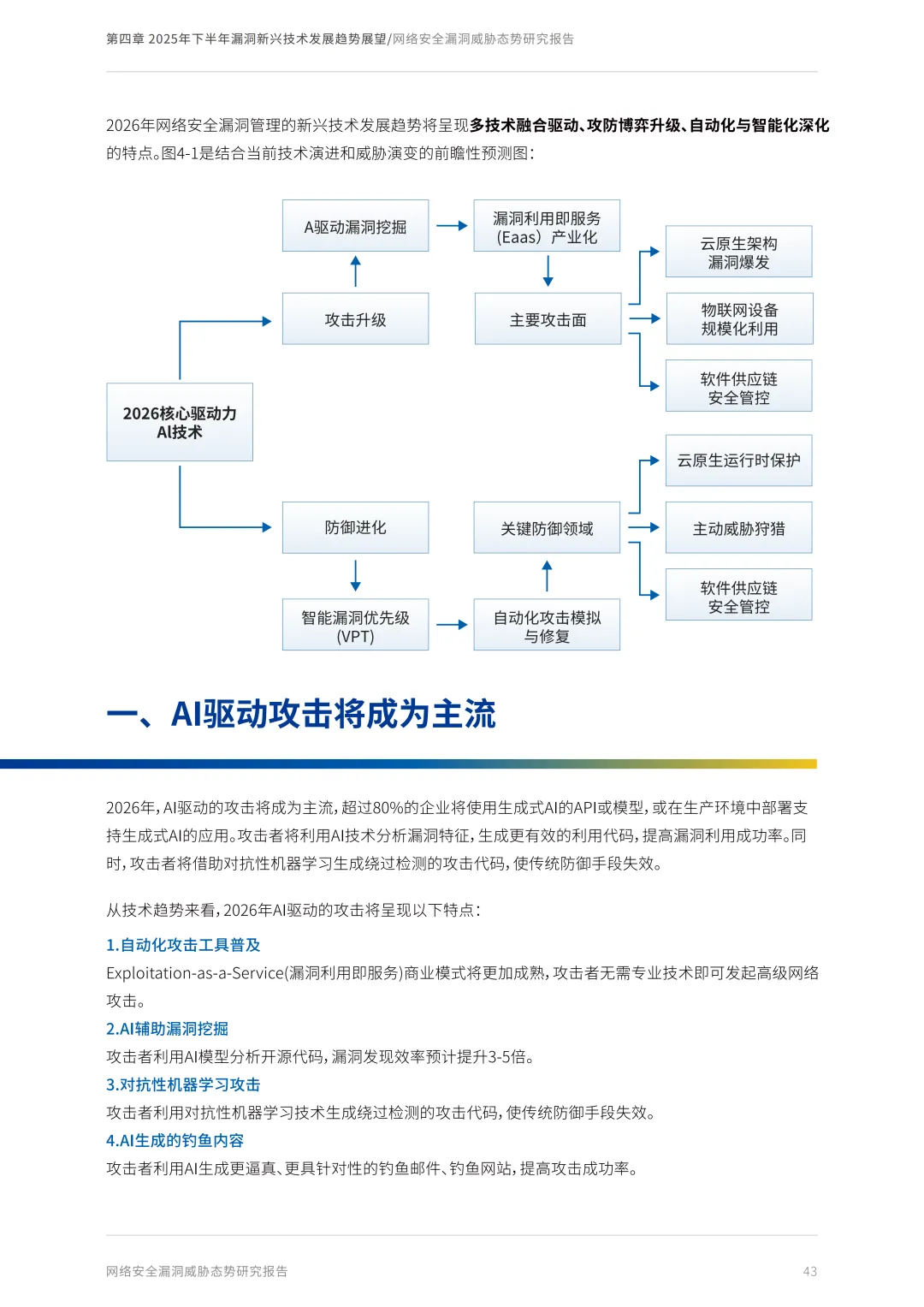

2026年漏洞新兴技术发展趋势展望

AI驱动攻击将成为主流:攻击者利用AI分析漏洞、生成利用代码,Exploitation-as-a-Service模式成熟,AI生成钓鱼内容等。企业需部署AI安全防护体系,加强员工培训和安全开发。

量子计算威胁将初步显现:Shor算法威胁传统加密,抗量子算法试点应用,企业需规划加密算法迁移,关注量子密钥分发技术。

云原生漏洞风险将持续攀升:容器逃逸、服务网格漏洞等激增,企业需加强组件安全评估,实施安全开发,部署多层次防御。

供应链攻击将成为APT组织的首选路径:开源组件、开发工具等成攻击目标,SBOM透明化治理重要,企业需建立供应商白名单,加强漏洞管理。

AI模型自身漏洞将成为新的攻击面:提示词注入、模型权重泄露等风险,企业需部署AI安全防护产品,加强模型安全设计。

漏洞处置建议

全面漏洞管理体系建设:采用先进扫描工具和补丁管理系统,定期安全评估。

建立持续威胁暴露管理(CTEM):转向持续、主动的风险驱动模式,自动化评估资产暴露面,建立修复优先级闭环。

加强漏洞治理能力:部署自动化扫描修复工具,优先修复高危漏洞,隔离关键业务系统。

应对新兴威胁:部署量子抗性算法,升级加密协议,持续审计云原生和物联网设备。

强化供应链安全:评估开源组件和第三方供应商,确保供应链透明安全。

提升安全意识与技能:定期员工培训,应对社会工程和安全威胁。

推广零信任架构:从身份验证、访问控制到数据保护全方位抵御漏洞利用。

最新风险通知:订阅奇安信漏洞情报服务,获取及时有效的漏洞情报和处置措施。

结语

2025年漏洞态势核心特征为技术迭代催生新风险、攻击模式趋向产业化、防御窗口持续压缩。AI与量子计算推动攻防升级,组织需构建“情报驱动、技术防护、管理闭环、持续适配”的全景防御框架,重点关注高危漏洞响应、供应链安全与新兴技术风险,以应对复杂网络威胁。奇安信漏洞情报服务可提供全面、及时的漏洞信息与处置支持,助力企业高效管理漏洞风险。

2025年度网络安全漏洞威胁态势研究报告.pdf

2025年度网络安全漏洞分析报告.pdf

实战化工业靶场应用指南(2025版).pdf

2025年网络攻击威胁洞察报告.pdf

来源:奇安信