长话短说

关于「IOC 消亡」的话题已经讨论得很多。行业数据显示,面对运营中继网络和短期使用的基础设施,传统的 IP/域名黑名单模式已经失效。例如:

Lumen 旗下的 Black Lotus Labs 发现 Raptor Train 僵尸网络的一级节点平均只存活 17 天; Mandiant 的最短观测时间为 31 天; SecurityScorecard 在追踪 LapDogs 网络时发现,有 162 个独立入侵集共享同一套基础设施。

不过,这其实并不是新发现——早在 2013 年,David Bianco 就提出了「痛苦金字塔」,明确指出 IP 地址、域名、文件哈希是攻击者最容易更换的指标,真正难以更改的是攻击者的行为模式(战术、技术和流程)。

核心观点:「IOC 消亡」不是一个新发现,而是一个迟来的承认。早在 2013 年,行业就知道 IP 黑名单在失效,但完整的商业生态依赖于这种失效不被正式承认。2024 年 Mandiant 把它正式提出来的时候,恰好与 Google 收购 Mandiant 后需要新的订阅产品故事同步。换句话说,从技术议题变成了营销事件。

另一方面,威胁行为体的命名战争也是同样的商业逻辑:每家公司维护一套自己的命名体系(如 Mandiant 的 APTxx、CrowdStrike 的 Cozy Bear、微软的 Midnight Blizzard、奇安信的 APT-Q-31、360 的 APT-C-01),这不是分析师意见不同,而是命名权本身就是品牌权,没有公司愿意放弃。

一、早在十一年前就已经写得很清楚

回到 2013 年 3 月,当时 Mandiant 还没被 FireEye 收购,David Bianco 在博客上发表《痛苦金字塔》文章,并给出沿用至今的图表:

Bianco 的核心观点很明确:几乎所有 IOC 都是过渡性的——它们会随时间失去价值,唯独攻击者的行为模式才具有长期价值。

到了 2024 年,Mandiant 提供的最新数据——中继网络节点的 IPv4 地址可能在 31 天内就被更换——实际上只是对 2013 年理论的实证延伸。 在 2013–2024 年这 11 年里,行业内部早已承认 IOC 会失效,但对外界从未正式宣称这一点。

关键事件:

2018 年:Joe Slowik(时任 Dragos 高级威胁研究员)发表文章,再次强调不应把 IP 当成稳定指标 2019 年:MITRE 发布完整 ATT&CK 框架,把 TTP 检测工程化 2020 年:Mandiant 内部使用 UNC 编号体系跟踪活动集群,表明单靠 IOC 已不足以归因 2022 年:微软将命名体系从化学元素(Strontium、Phosphorus)改为天气主题(Midnight Blizzard、Forest Blizzard),并引入 Storm-#### 编号 2023 年:CrowdStrike、Recorded Future、Palo Alto Unit 42 等公开提到 IOC 的「货架期」问题

换句话说,行业早已在内部应对 IOC 失效,但没有厂商在外部公开宣布「IOC 已经失效」。直到 2024 年 5 月,Mandiant 用「IOC 消亡」这个标题让其成为行业共识。

二、从 FireEye 到 Google

Mandiant 的资本历程如下:

收购前,Mandiant 2021 年营收约 4.83 亿美元,54 亿美元的收购价意味着商誉占比极高(约 47.7 亿美元),也就是说大部分资金是为了未来的协同价值,而不是现有合同或资产。 换句话说,Mandiant 需要不断产出新的销售故事,否则高额商誉就会减值。

2024 年 5 月「IOC 消亡」博文发布,给出的不是新发现,而是为 Mandiant 的订阅产品提供新的营销理由。高级版订阅的年价在 9.5 万到 10.5 万美元之间,平均成交价约 8.3 万美元。博客叙事推出后,顺势引出的功能是「将运营中继网络当作具有行为特征的实体来跟踪」。

三、IOC 黑名单生意为什么不会消失

承认 IOC 会失效是有成本的,但只要不改产品,成本可以控制。

Mandiant 博文后,Recorded Future、Cybersixgill、Flashpoint、Group-IB 等仍然以 IOC 数据订阅为核心产品。我国市场上奇安信、微步、知道创宇、安恒等也类似。「IOC 已死」只是口头说法,「IOC 订阅」仍是产品。

IOC 订阅的实际功能不是检测,而是合规与责任转移。典型工作链:

老板问:「我们订阅了哪些威胁情报源?」 → 列出大牌厂商即可 审计问:「告警规则覆盖了哪些已知威胁?」 → 提供 IOC feed 接入证明 事故复盘问:「为什么没拦住?」 → 回答「我们的情报源来自行业领先厂商」

整个链条里几乎没人关心 IOC 平均存活多少天,命中率多少。 这意味着,IOC 订阅是一种结构性合规产品,需求来自审计模板、合规要求和组织风控流程,而不是实际防御效果。

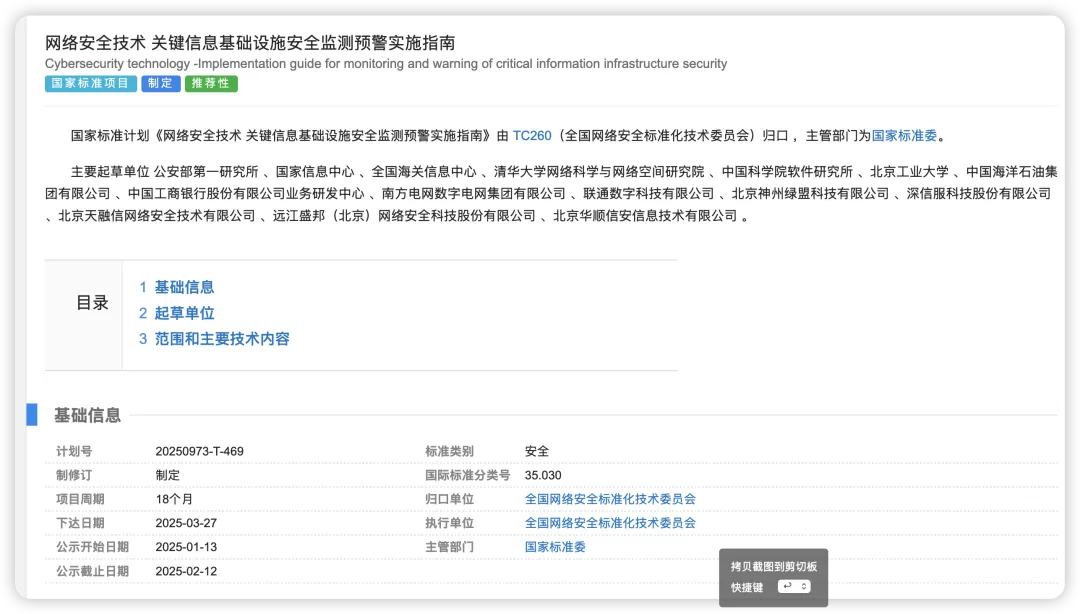

在我国,《关键信息基础设施安全保护条例》自 2021 年生效,对应实施细则到 2025 年仍在完善。

因此,IOC 订阅产品形态可能持续到 2028–2030 年,「IOC 消亡」会被反复提及,但产品不会大幅调整。这种「嘴上承认、手上不变」的现象,正反映了商业模式的既得利益。

四、每个代号都是品牌资产

威胁行为体命名同样体现商业逻辑:

2025 年 6 月 2 日,CrowdStrike 和微软联合宣布维护威胁行为体命名映射表 第一批覆盖 80 多个组织 Joe Slowik 指出,这只是减少摩擦,不会改变现有命名体系

举例:APT29 的代号对应情况

同样,我国厂商也各自有编号体系,如奇安信的 APT-Q-31、360 的 APT-C-01。命名本质是品牌资产,不是单纯技术问题。

使用不同代号可以保证品牌识别。当微软写「Midnight Blizzard 入侵 SolarWinds」,CrowdStrike 写「Cozy Bear 干了同样的事」,读者会记住信息来源与品牌绑定。放弃自己的命名体系,会丢失累积的品牌识别。

真正严谨的分析方法 Mandiant 在做:使用 UNC(未分类)体系,新的入侵活动先用 UNC####,证据充分后再升级为 TEMP.X,最终升格为 APT##/FIN##。 Palo Alto Unit 42 也强调,活动集群必须先经过临时阶段才能正式命名。

五、总结两件事

IOC 订阅:主要功能是合规与责任转移,分析价值衰减但产品不会消失 APT 命名:主要功能是品牌识别,分析价值衰减但产品不会消失

共同点:网络威胁情报行业的产品定价逻辑要求交付物可标准化、可订阅、可品牌化。IOC feed 满足标准化,APT 命名满足品牌化,订阅模式满足可订阅化。

而真正的分析本质——基于不完整证据的有边界判断——无法标准化、无法品牌化、无法订阅化。 因此行业用 IOC 列指标列表,用 APT 代号塑造角色形象。两个产品形态都存在系统性限制:IOC 不告诉你指标多快失效,APT 命名不告诉你组织内部可能包含多个独立活动集群。

六、未来产品形态可能走向

6.1 行为基线 + 异常检测扩展到威胁情报厂商

CrowdStrike 已经在做(如 Falcon 身份保护线),SentinelOne 也在跟进。未来,「不依赖 IOC 也能检测的产品」会成为基本盘。

6.2 分析咨询服务价值提升

订阅 feed 的边际价值下降,但「告诉客户入侵意味着什么、下一步该做什么」的咨询价值上升。 Mandiant 的事件响应服务一直是稳定收入来源,未来更多厂商会把订阅产品作为引流,主营业务转向高客单价的咨询和威胁狩猎服务。对中文网络威胁情报行业同样适用。