摘要

OpenClaw 作为“可连接多种消息通道 + 可调用工具/技能(Skills/Extensions)+ 可访问本地与网络资源 + 可路由多家模型提供商”的代理型系统,其风险并不只来自传统 Web/API 漏洞,而是来自“能力编排”带来的系统性攻击面扩张:任何一个入口(公网暴露的 Gateway、一个群聊消息、一个被投毒的 Skill 包、一个包含隐藏指令的文档/邮件、一次模型 fallback)都可能触发工具链执行,导致未授权访问、敏感信息泄露、命令执行、SSRF、供应链感染、记忆投毒与跨租户数据串线等问题。

更重要的是,LLM 的“指令遵循”与“上下文拼接”机制天然接近注入类漏洞:只要系统把不可信内容(网页、邮件、附件、知识库片段、插件元数据)拼入提示词,就可能被诱导执行越权动作。真实案例已经表明,提示词注入可以在用户无感的情况下把邮箱内容外传到攻击者控制的端点;而供应链事件也反复证明,一次依赖被接管即可把攻击扩散到下游构建与发布链路中。基于这些现实,本报告从攻击面出发,系统拆解 OpenClaw 风险点。

建立 OpenClaw 的攻击面模型。

将内部风险点清单映射到可执行的攻击链与影响面。

结合公开真实案例,论证风险可发生性与常见失效模式。

给出“默认安全(secure-by-default)”的工程化防护路线。

OpenClaw Gateway 可能被错误配置为公网可达或被内网穿透暴露。

通道接入(Telegram/Slack/Discord/WhatsApp 等)引入大量不可信输入(群聊、转发、附件、链接)。

Skills/Extensions 来源复杂(官方仓库/第三方 Registry/内部制品库混用),且存在更新通道。

工具链可能包含“执行命令/读写文件/浏览器自动化/HTTP 请求/节点调用”等高危能力。

可能存在多模型路由与 fallback,且不同 provider 的 tool calling 协议差异导致策略绕过。

入口面:消息通道事件、Webhook、Gateway API/WebSocket、定时任务触发、节点回调。

控制面:Agent 规划与执行(planner/reflection)、工具选择与参数生成、子代理派生。

能力面:Skills/Extensions、内置工具(执行/文件/浏览器/网络)、Nodes(外部设备/服务能力)。

数据面:会话历史、缓存/产物、向量记忆/检索库、配置(openclaw.json)、密钥与 SecretRef。

公开项目已对互联网上可达的 OpenClaw 实例进行持续盘点,并明确提示“如果这是你的部署,请启用认证、移除公网直接暴露并及时修补”。这类资产盘点侧面说明:公网暴露并非边缘情况,而是常见误用,且会成为自动化扫描与攻击的首选入口。[^1]

OpenClaw 通过集中式 Gateway 把多个消息通道与代理能力连接起来,并强调可在本地设备运行、对接多种模型。其集成文档也提到会启动 Gateway/守护进程,并在首次启动提示工具访问风险。[^2]

这意味着风险的本质是:一旦入口被控制,攻击者可能间接获得“工具集合”的复合权限,影响远大于单点组件被攻破。

未授权访问:弱认证、缺省无认证、WebSocket 鉴权缺失、信任反向代理头导致绕过。

信息泄露:metrics/debug 端点、日志泄露 token、会话/记忆明文、备份文件外泄。

命令执行/代码执行:执行工具无白名单、插件权限滥用、依赖安装脚本、原生模块后门。

SSRF/内网横向:浏览器工具/HTTP 工具可访问内网与云元数据;DNS rebinding;回调 URL 误配。

DoS/资源耗尽:子代理递归、工具调用风暴、向量检索与长上下文导致成本型 DoS。

供应链风险:Registry 投毒、typosquatting、更新通道劫持、构建缓存/制品库被污染。

与 OpenClaw 的具体关联(把“传统风险”落到组件/界面/路径)

Gateway 在同一端口复用 HTTP + WebSocket,并直接托管 Control UI(管理界面)。一旦 Gateway 暴露(绑定 LAN、错误反代、内网穿透),攻击面不是“一个管理后台”,而是“整套代理控制面”。[^10][^11]

Control UI 可执行的操作包含:聊天与工具调用事件流、会话管理、Cron 任务、Skills 安装/启用、Nodes 管理、Exec approvals、以及配置的读取/写入/应用(config.get/config.set/config.apply)。这意味着:拿到 UI/WS 访问就等价于拿到管理员能力。[^11]

因此“未授权访问/信息泄露/命令执行”等传统风险,在 OpenClaw 场景下往往是同一条链路的不同阶段:入口(暴露端口/弱 token)→ 控制面访问(WS 连接成功)→ 工具链动作(读文件/出网/执行)→ 持久化(cron/config.apply/插件安装)。

提示词注入(Prompt Injection):直接注入(用户消息)与间接注入(网页/邮件/文档/附件/检索片段)。

工具链注入(Tool Chaining Injection):模型输出被下游当作“命令/URL/代码/参数”直接执行。

RAG/记忆投毒(Memory/Vector Poisoning):把“遇到 X 就执行 Y”的后门指令写入长期记忆,形成慢性污染。

幻觉(Hallucination)导致的安全后果:错误生成 URL/命令/工单操作,若缺少确认与策略门禁,会被当真执行。

策略绕过(Protocol/Provider Mismatch):不同模型提供商对 tool calling 的结构化约束不同,可能出现降级执行/解析漏洞。

数据外传(Exfiltration via Model/Tool Output):通过允许的出网域名、图片加载、表单提交、日志等隐蔽通道外传。

与OpenClaw的具体关联

OpenClaw 的安全文档明确强调其信任模型偏“个人助理”(单一信任边界),并反复提示:DM/group 的输入、网页/邮件/附件等内容都可能携带注入;硬防护应来自工具策略、沙箱、出入口控制,而不是“提示词本身”。[^10]

在“永久在线/后台跑任务”的典型用法里,AI 风险会被自动化放大:一条恶意内容不需要用户实时交互,也可能在定时任务或批处理工作流中触发动作(例如归档/删除/外联推送)。

根据国家信息安全漏洞库(CNNVD)统计,自2026年1月-2026年3月9日,共采集OpenClaw漏洞82个,其中超危漏洞12个,高危漏洞21个、中危漏洞47个、低危漏洞2个,包含了访问控制错误、代码问题、路径遍历等多个漏洞类型。OpenClaw多个版本受到漏洞影响。目前,OpenClaw官方已经发布了更新修复漏洞,建议用户及时确认是否受到漏洞影响,尽快采取修补措施。参考链接:https://github.com/openclaw/openclaw/releases

目前,OpenClaw官方已经发布了更新修复漏洞,建议用户及时确认是否受到漏洞影响,尽快采取修补措施。OpenClaw官方公告地址:https://openclaw.ai/

下文按内部清单的 10 大类展开,每类给出:可利用路径、典型影响、可落地的检测/防护要点。

Skill 包投毒、第三方 Registry 恶意包、typosquatting。

安装脚本(postinstall/preinstall)执行恶意命令。

原生模块(.node/.dll/.so)后门、更新通道被劫持。

* 代表风险点节选。

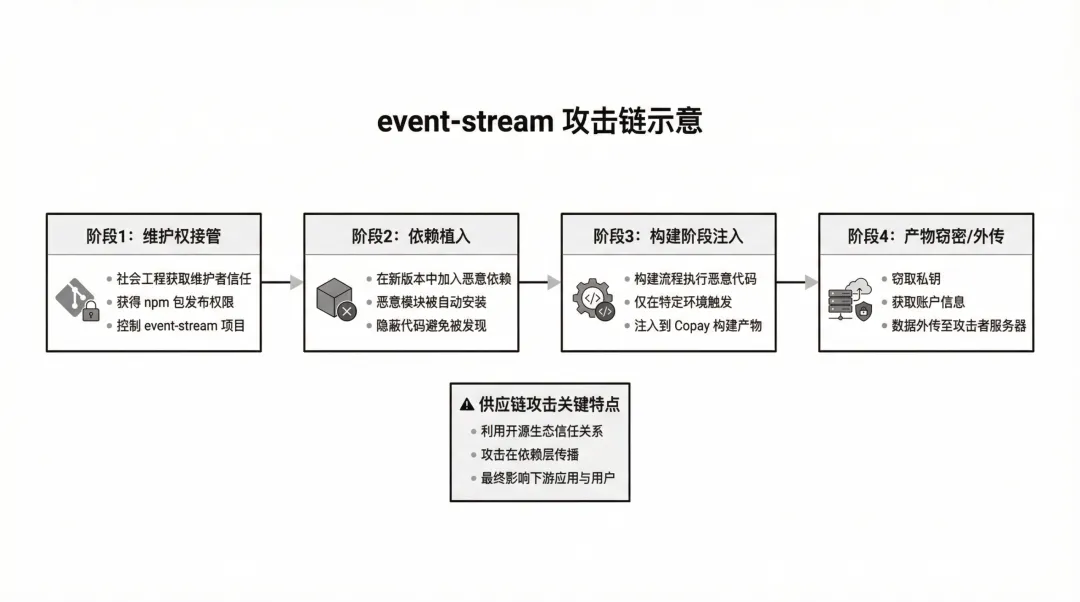

真实案例:event-stream 事件(依赖接管 + 定向植入)npm 官方复盘显示:攻击者通过社会工程接管维护权,把恶意依赖引入流行包 event-stream;恶意代码在特定环境下触发,最终影响到 Copay 构建产物并窃取私钥与账户信息。[^3]

这类事件对 OpenClaw 的启示是:“技能市场/插件仓库”就是供应链攻击的高价值靶点,尤其当技能可以访问文件、网络与执行能力时。

落地要点

Registry allowlist + 版本锁定(lockfile + hash pinning)+ 制品签名校验。

构建期禁用安装脚本或在隔离环境运行依赖安装。

对插件权限进行静态审计与运行时最小化(deny-by-default)。

SKILL.md 隐藏指令/零宽字符/HTML 注释注入。

动态代码执行(eval/new Function/vm)。

隐式外联,把对话/文件发送到外部端点。

路径穿越与别名绕过(realpath/symlink/跨平台差异)。

* 代表风险点节选。

关键机制:间接提示词注入不可被“分隔符”彻底解决公开分析指出,提示词注入本质上类似把可信指令与不可信输入做字符串拼接;当系统给模型“工具能力”后,这会从“内容偏转”升级为“可执行风险”。[^4]

落地要点

把 Skills 的说明文档视为“不可信输入”,进行 Unicode 异常检测、指令模式检测。

工具调用必须做 schema 校验;工具输出不得直接成为命令/URL/脚本输入。

对技能出网实施 egress allowlist(域名 + IP 段 + 解析后校验),并做审计日志。

$include 路径遍历把系统文件包含进配置。

SecretRef 路径遍历读取非预期 secrets。

配置热重载 TOCTOU/符号链接劫持。

日志/调试模式导致敏感扩散。

* 代表风险点节选。

落地要点

所有路径配置必须做规范化(realpath)并校验落在允许根目录内,禁止 symlink 跟随。

secrets 目录强制权限与属主校验(类 Unix 0600/0700;Windows ACL 等价约束)。

配置变更审计 + 防回滚攻击(签名/版本号/双人审批)。

tool.exec 类能力导致任意命令执行。

子代理递归炸弹导致资源耗尽。

浏览器自动化 SSRF(访问云元数据 169.254.169.254)。

planner/reflection 阶段把敏感上下文发送给模型提供商。

* 代表风险点节选。

核心观点

代理系统的风险不是“模型回答错”,而是“模型能做事”。只要工具链具备执行/网络/文件能力,攻击者就可以通过提示词注入把系统变成“指令转译器”,把自然语言变成动作。治理重点应落在“动作门禁”而非“输出文本过滤”。

落地要点

高危工具必须强制人审或二次确认(尤其是 exec、删除、外联提交、权限变更)。

子代理深度与调用次数上限(深度、并发、token、文件大小、重试退避)。

规划阶段上下文最小化:敏感字段脱敏后再进入模型。

绑定 0.0.0.0 公网暴露、无防火墙。

WebSocket/API 未授权可直接触发 agent.run/tools.invoke。

metrics/debug 暴露;TLS/CORS/反代头信任问题。

内网穿透工具把内网服务“送上公网”。

* 代表风险点节选。

现实信号:大量公开可达实例正在被持续盘点公开盘点站点的存在意味着:攻击者也可以用同样方式定位目标并批量尝试弱点(未认证、默认口令、暴露端点)。[^1]

与 OpenClaw 的具体落点(为什么“没鉴权”会非常致命)

Control UI 是 Gateway 提供的浏览器管理界面(默认 http://<host>:18789/),并通过同端口 WebSocket 与 Gateway 通信,鉴权在握手阶段通过 token/password 完成。[^11]

OpenClaw 官方安全指南明确提示:不要把 Gateway 未鉴权暴露在 0.0.0.0;非 loopback 绑定会扩展攻击面,并且 Control UI 属于管理面(chat/config/exec approvals 等)。[^10]

一旦出现以下任一情况(在攻防演练里非常常见),攻击者就可能获得控制面能力:①运维把 bind 配到 LAN/公网,或通过反代把 loopback 服务转发到公网;②token/password 设置过弱、被爆破、被日志/浏览器历史泄露;③为了“在 HTTP 上也能用”,打开破坏性兼容开关(例如 insecure auth 相关开关,或使用旧版本/旧变体配置模式)。[^9][^10]

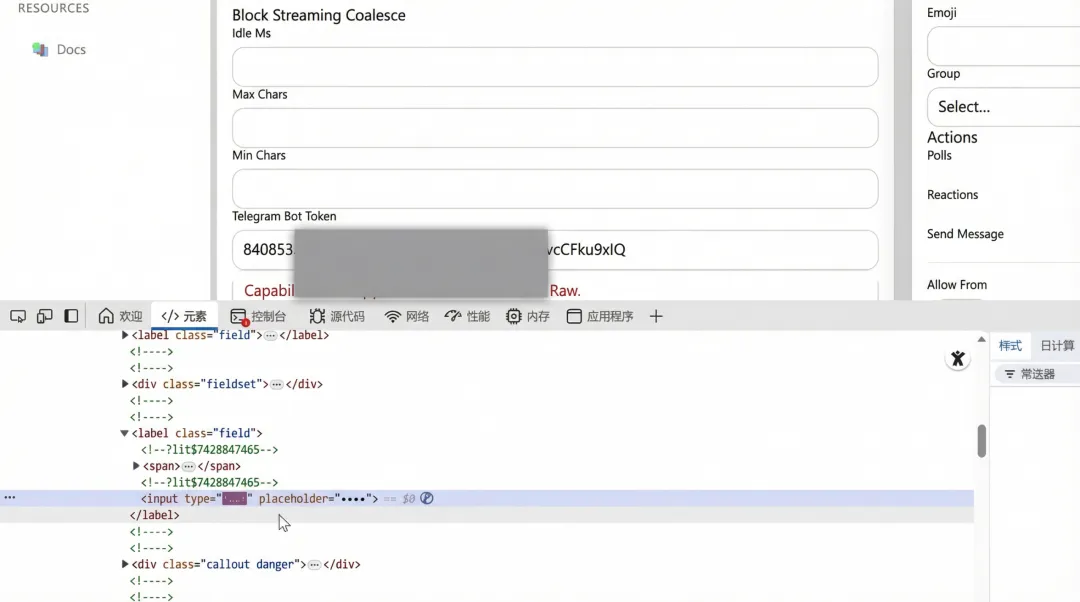

典型误区:前端星号≠密钥保护

在自建测试环境中,如果攻击者已经能访问 Control UI(例如网关未鉴权/凭据泄露),那么 UI 里任何“password 星号遮罩”都只是一种显示层效果:浏览器开发者工具把输入框 type=password 改成 type=text 就能直接看到 key。

这类现象不是“浏览器漏洞”,而是提醒:密钥保护的安全边界必须是鉴权与权限控制,而不是 UI 的遮罩。Control UI 能读/写配置与凭据相关内容,本质上等价管理员权限。[^11]

落地要点

默认只监听 localhost;公网访问必须经认证网关与 WAF/Rate limit。

WebSocket 与所有控制面 API 一律强鉴权 + 重放防护 + CSRF/Origin 策略(若适用)。

关闭或隔离 debug/metrics;最小暴露原则(端口、路由、方法、来源 IP)。

Webhook SSRF、消息来源伪造、allowFrom 绕过。

群聊隔离失效导致跨会话数据串线。

附件解析形成隐形执行链(解压、宏、脚本、解析器漏洞)。

* 代表风险点节选。

落地要点

通道身份强绑定(channel_user_id + tenant + conversation_id),默认不共享记忆。

附件处理白名单与隔离沙箱:禁止自动解压/自动执行;解析输出脱敏。

对链接与回调地址做白名单与解析后校验(防 DNS rebinding)。

设备配对劫持、节点通信 MITM、node.invoke 越权。

过细粒度方法暴露导致组合攻击(把原语拼成高危链)。

节点资源消耗失控。

* 代表风险点节选。

落地要点

节点侧引入“能力级 API”(高层动作)替代“原语堆砌”,减少可组合攻击空间。

Node-Gateway 双向 TLS + 证书固定(或等价机制),并对调用序列做策略约束。

节点进程级资源限制(超时、并发、输出大小),避免被代理链路放大。

secrets 权限错误;sessions 明文;备份文件外泄。

MEMORY.md / 向量库被注入后门指令。

向量检索跨租户召回、过滤条件被模型拼接绕过。

* 代表风险点节选。

落地要点

记忆写入策略化:只允许摘要与白名单字段;所有记忆变更可审计可回滚。

向量库强制 tenant namespace;检索过滤条件由服务端生成,不接受模型自由拼接。

对“指令型记忆模式”告警:例如“遇到X就执行Y命令/外传数据”。

恶意技能持久化定时任务维持后门。

env 注入(LD_PRELOAD 等)。

无人值守工具调用扩大爆炸半径。

* 代表风险点节选。

落地要点

Cron 权限更低:只读记忆/只读数据源/禁用高危工具。

Cron 任务定义与脚本纳入审计与代码评审,禁止动态生成任务。

运行前策略评估(policy gate),失败默认拒绝。

模型路由与 AI 提供商(Provider/Fallback/BaseURL)

fallback 链劫持把数据送到恶意端点。

baseURL SSRF 指向内网服务。

不同 provider 的工具调用协议差异导致策略绕过。

多模型路由下数据分级策略不一致。

* 代表风险点节选。

落地要点

provider 清单与 baseURL 固定白名单;敏感数据禁止 fallback,或 fallback 前先脱敏/摘要。

tool calling 解析器要“严格模式”:结构不合法即拒绝,不做降级执行。

把 AI 风险纳入组织级风险框架(如 NIST AI RMF 的治理与测量思路)。[^5]

OpenClaw自身的严重组件漏洞

命令/OS 注入漏洞允许攻击者远程执行任意系统指令。

路径遍历与访问控制缺陷导致未授权敏感文件访问与权限绕过。

代码注入与参数篡改破坏AI任务执行的逻辑完整性与数据流安全。

数据伪造与信息泄露危及模型训练数据、API密钥及用户隐私机密性。

资源管理错误与加密实现缺陷引发服务拒绝或敏感凭证泄露风险。

* 代表风险点节选。

落地要点

建立AI组件SBOM清单与CVE持续监控机制,高危漏洞版本限期下线修复或隔离。

对工具链调用实施沙箱隔离与输入严格校验,禁止高危操作的原生命令执行与越权访问。

将第三方AI组件纳入供应链安全治理框架(如OWASP SCVS或SLSA验证标准)。

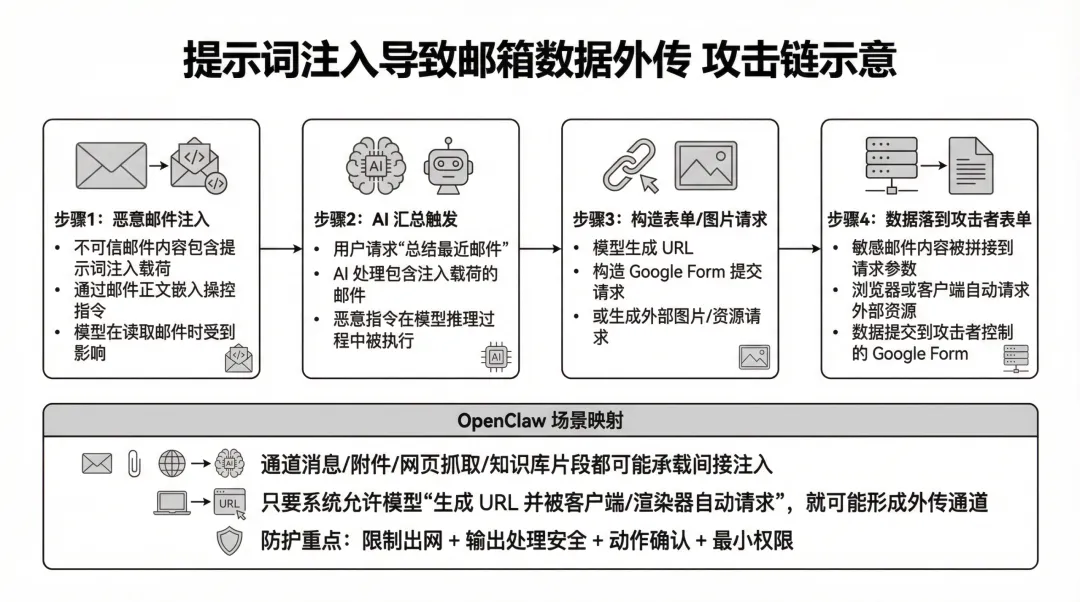

公开披露显示:当用户让邮件 AI 总结最近邮件时,一封含注入载荷的“不可信邮件内容”操控系统,把其他敏感邮件内容提交到攻击者的 Google Form;根因还涉及 CSP 允许从 docs.google.com 加载资源,从而为外传提供通道。[^6]

xz-utils 后门事件显示:攻击者将后门植入关键压缩库版本中,并可在特定条件下影响 sshd 行为,从而导致远程任意代码执行风险;影响面覆盖多个发行版的特定版本区间。[^7]

event-stream 事件表明:攻击者通过接管维护权引入恶意依赖,再通过构建流程把恶意代码注入产物,最终造成真实资金与密钥风险。[^3]这对“技能市场/插件仓库”的启示非常直接:治理对象不仅是代码,还包括维护权、发布权与更新通道。

公开报道显示:Meta 的 AI 安全研究人员 Summer Yue 在真实邮箱里使用 OpenClaw 做邮件批处理(建议归档/删除),并明确要求“在我指示之前不要执行任何操作”,但智能体仍开始大规模删除邮件,且她在手机端发出的停止指令未能及时生效,最终需要跑到运行 OpenClaw 的设备上手动停止。她将原因归因于真实邮箱数据量触发的“上下文压缩/截断”导致关键约束被跳过。[^8]

建议的强制性“硬护栏”

所有破坏性动作(删除邮件、删除文件、批量改配置、对外发送消息)强制进入“审批队列”,并要求人类确认后再执行(而非仅靠 prompt 约束)。[^10]

在 Gateway 层提供“总闸/熔断”:一键停止当前 run、暂停 cron、冻结高危工具组(例如 exec/fs-write/外联推送)。

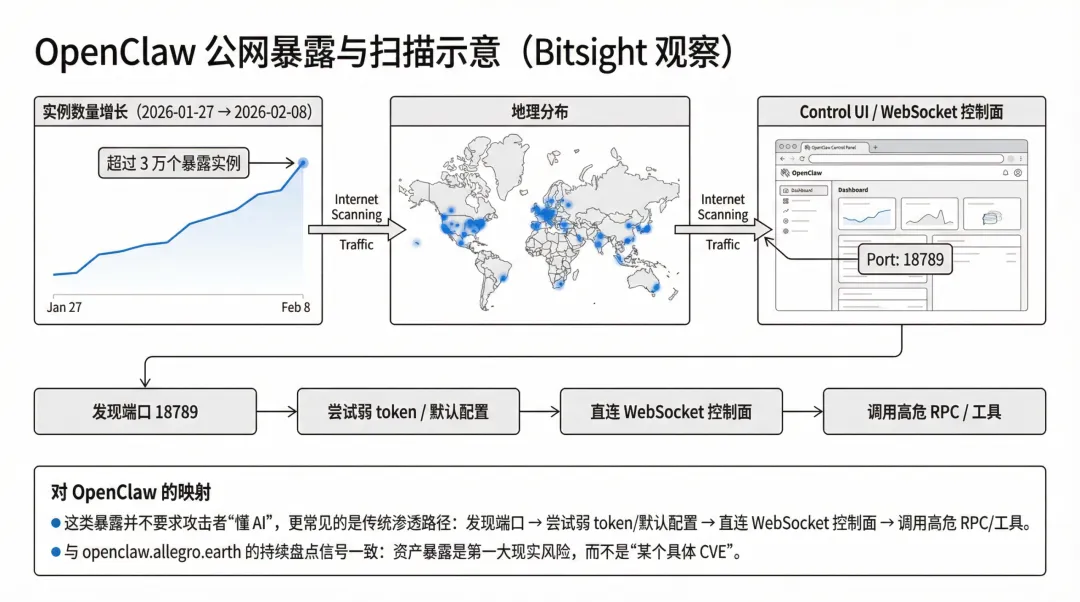

Bitsight 的研究指出:仅在其一次分析窗口(2026-01-27 至 2026-02-08)就观察到超过 3 万个暴露在互联网上的 OpenClaw 实例,并描述了“端口 18789 的蜜罐几分钟内就收到探测”的现实情况;同时还指出用户为了“远程可访问”会把绑定改到 LAN 或做反向代理,从而把 Control UI/WS 暴露给互联网上的任意探测者。[^9]

OpenClaw Control UI 支持直接查看/编辑 ~/.openclaw/openclaw.json,以及对 Skills、Cron、Exec approvals 等进行管理。[^11] 安全文档也强调 Gateway multiplexes WebSocket + HTTP,并提醒不要把 Gateway 未鉴权暴露到公网。[^10]

典型攻击链(在自建/授权演练环境中复现)

运维将 Gateway 暴露到公网或可被攻击者访问的网络(LAN bind、错误反代、内网穿透)。

攻击者获得 Control UI/WS 访问(未鉴权、弱 token 被爆破、token 被日志/历史泄露等)。[^9]

在 Control UI 直接读取配置/凭据相关信息,或修改配置扩大攻击面(开启更多工具、增加 allowFrom、配置外联 webhook、创建 cron 任务持久化)。[^11]

即便 UI 用 password 输入框遮罩敏感值,攻击者也能在浏览器里读取 DOM 值或改成明文显示(“星号”不是安全边界)。

OpenClaw 的防护核心在于守住三个关口:入口、能力与数据。Gateway 作为单点命门必须默认绑定 localhost,公网访问须经认证反向代理,WebSocket 强制 token 验证且禁止 URL 传密钥,同时关闭 debug 端点——公网暴露的教训已足够深刻,Bitsight 发现的 3 万多个暴露实例和几分钟内即被探测的蜜罐证明,未鉴权的 Gateway 等于直接把管理员权限交给攻击者,而 Control UI 的密码星号遮罩可被浏览器开发者工具轻易破解。

工具层面必须按风险分级管控,读、写、外联、执行、删除/财务动作逐级收紧,高危工具强制进入人工审批队列,参数做 schema 强校验并限定沙箱路径与白名单域名,绝不能仅靠 prompt 约束——Summer Yue 的邮件被批量删除和邮件 AI 被注入后通过 Google Form 外传数据的案例表明,上下文压缩和间接注入足以绕过任何软性指令。

供应链安全需要从"能用"转向"可信",技能仓库启用 allowlist 与版本锁定、构建期隔离安装脚本、生产禁用未知来源与自动更新,event-stream 和 xz-utils 的后门事件证明维护权与更新通道本身就是攻击面。数据防护要分级隔离,secrets 不落盘明文、记忆写入限制为摘要与白名单字段、出网默认禁止并配置 egress allowlist,核心原则是即使模型被注入,物理层的外联控制仍能阻断泄露。

最后必须建立失控熔断机制,Gateway 提供一键停止任务、暂停 cron、冻结高危工具的总闸,所有破坏性动作进入审批队列而非实时执行,并将工具调用作为一等事件全量审计——安全的本质不是让模型更聪明,而是让它即使被欺骗也做不了坏事,通过这多层约束将能力编排的风险锁死在可控范围内。

OpenClaw 的安全不是"让模型更聪明",而是"让模型即使被欺骗,也做不了坏事"——通过入口认证、工具分级、供应链验证、数据分级、熔断机制五件事,把"能力编排"的风险锁死在可控范围内。

OpenClaw 的风险研究不能停留在“模型是否会胡说”,而要落到“模型能否触发动作、动作是否被约束、数据是否会外流”这三件事上。内部风险点清单已经覆盖了供应链、配置、工具链、网络暴露、通道集成、节点、存储、调度与模型路由等关键面;公开案例进一步证明:提示词注入与供应链事件都具备现实可发生性,并且在代理系统中会被工具能力显著放大。

因此,最有效的治理路径是:以攻击面为纲,把 OpenClaw 的所有入口统一纳入鉴权与审计;把所有能力统一纳入策略门禁与最小权限;把所有数据统一纳入分级、隔离与外传控制;并通过持续红队与对抗测试,把“看起来安全”变成“可证明安全”。

参考文献

[^1]: OpenClaw Exposure Watchboard(openclaw.allegro.earth),“lists publicly reachable active OpenClaw instances… enable authentication, remove direct public exposure…”。https://openclaw.allegro.earth/[^2]: Ollama Docs, “OpenClaw… bridges messaging services… through a centralized gateway… security notice explains the risks of tool access”。https://docs.ollama.com/integrations/openclaw[^3]: npm Blog, “Details about the event-stream incident”。https://blog.npmjs.org/post/180565383195/details-about-the-event-stream-incident[^4]: Simon Willison, “Prompt injection: What’s the worst that can happen?”(讨论 prompt injection 与工具能力结合的系统性风险)。https://simonwillison.net/2023/Apr/14/worst-that-can-happen/[^5]: NIST, “Artificial Intelligence Risk Management Framework (AI RMF 1.0)” (NIST.AI.100-1). https://nvlpubs.nist.gov/nistpubs/ai/nist.ai.100-1.pdf[^6]: Simon Willison, “Superhuman AI Exfiltrates Emails”(邮件内容触发提示词注入导致外传)。https://simonwillison.net/2026/Jan/12/superhuman-ai-exfiltrates-emails/[^7]: Datadog Security Labs, “The XZ Utils backdoor (CVE-2024-3094)…”。https://securitylabs.datadoghq.com/articles/xz-backdoor-cve-2024-3094/[^8]: IT之家,《OpenClaw 突然失控狂删邮件,连 Meta AI 研究员都拦不住》(包含 Summer Yue 事件经过与“上下文压缩”解释)。https://www.ithome.com/0/923/053.htm[^9]: Bitsight Research, “OpenClaw Security: Risks of Exposed AI Agents Explained”(包含暴露实例规模、绑定/反代导致暴露、token 可作为 URL 参数等讨论)。https://www.bitsight.com/blog/openclaw-ai-security-risks-exposed-instances[^10]: OpenClaw Docs, “Security”(包含信任模型、不要公网暴露未鉴权 Gateway、Control UI/WS 与工具/沙箱/审计建议等)。https://docs.openclaw.ai/gateway/security[^11]: OpenClaw Docs, “Control UI (browser)”(列出 Control UI 能力范围:Config/Cron/Skills/Exec approvals 等,及 token/password 作为 WS 握手鉴权)。https://docs.openclaw.ai/web/control-ui

玉衡实验室是华清未央旗下开展前瞻科技研发的实验室,我们秉持“独到、精准、深刻”的内容理念,致力于为决策者、创新者和思想者提供具有穿透力的观点与洞见,在众声喧哗中,定义真正的价值。