引言

在刚刚过去的近三个月(2025年11月1日至2026年1月30日)里,印度的数字疆域遭遇了一场密集而猛烈的“网络风暴”。根据对多个国际知名暗网及数据泄露论坛的持续监控,我们共记录到 47起 明确针对印度实体的网络安全事件,涉及 34个 活跃的威胁行为者。这些事件不仅数量惊人,其破坏性更令人瞠目:从涉及 8.5亿条记录的印度医学研究理事会(ICMR)数据,到数百万计的公民身份证(Aadhaar)、金融、交通出行信息被盗,一场关乎十亿级人口数据安全的危机正在暗处发酵。本文将对这场持续的网络威胁进行深度剖析,揭示其运作模式、核心团伙与潜在影响。

01 整体态势概览:数据泄露“海啸”席卷印度

在统计的三个月内,印度平均每 2天 就有一起新的安全事件在暗网论坛上被公开披露或售卖。这47起事件构成了一个清晰的威胁全景图。

规模巨大的数据泄露:据统计,在可量化的事件中,明确提及的数据泄露记录总量已轻松 超过10亿条。这相当于平均每位印度网民都可能有一条以上的个人信息暴露在风险之中,其中包含大量高度敏感的公民生物识别信息(Aadhaar)、医疗记录、财务数据等。

高度分散的威胁来源:34个不同的威胁行为者参与了这场“盛宴”,其中攻击次数最多的团伙(如888、Solonik、crazyboy68等)也仅发动了3次攻击。这呈现出 “高度分散、各自为战、多点开花” 的特点,表明入侵和数据窃取的门槛正在降低,地下犯罪生态繁荣。

政府与关键基础设施成重灾区:从行业分布来看,政府机构(包括国防、交通、选举、医疗研究等)遭受的攻击事件最多,高达 10起,占比超过21%。紧随其后的是银行/金融与电信行业(各5起),以及医疗保健行业(3起)。这些行业均涉及海量公民核心数据与国家关键服务,一旦失守,后果不堪设想。

攻击类型以数据变现为主:“数据泄露” 和 “数据库泄露” 是绝对的主流攻击类型,合计占比超过85%。这清晰地表明,经济利益驱动是当前针对印度网络攻击的核心动机。攻击者旨在窃取数据,并在暗网市场迅速变现。

02 主要威胁行为者分析:暗网中的“顶级猎手”

在活跃的34个团伙中,几个高度组织化、攻击频繁的行为者尤为突出。

TOP 5 威胁行为者:

888、Solonik、crazyboy68、AgSlowly、BreachLaboratory(各3起事件)

核心团伙画像:

商业化运作的“数据贩子”——Sorb、Spirigatito:这类行为者如同暗网中的“批发商”。他们攻击目标广泛(全球),但本次周期内锁定了印度多家企业。其发帖格式专业,提供详细数据样本、明码标价(通常100-600美元),支持第三方担保交易,并拥有固定的Telegram频道进行客服与销售,商业化程度极高。

高调炫技的“入侵专家”——888:该行为者特点鲜明,专门针对大型企业或政府关联机构,尤其偏好窃取 “源代码” 。攻击得手后,会高调在论坛发布,标注详细信息并@自己,兼具炫耀与牟利双重属性。其要求门罗币(XMR)支付,凸显了对匿名性的极致追求。

专注“大国重器”的威胁源——jrintel:虽然本次仅记录到1起针对印度国防部导弹文件的事件,但该行为者背景特殊。其长期专注于窃取全球各国国防、情报、政府核心数据,并在帖子中掺杂政治叙事,威胁等级远超普通犯罪团伙,可能具有国家背景或极端主义倾向。

大规模数据清洗与转售平台——BreachLaboratory:这是一个组织严密的“数据泄露即服务”平台。它持续从全球(包括印度)收揽各种渠道窃取的数据(如本次的Vodafone Idea、Bajaj Finserv数据),进行整合后在其掌控的论坛频道统一发布售卖,扮演了地下数据生态链的关键“枢纽”角色。

暗网活跃生态:这些行为者主要聚集在

darkforums.st、breachforums.bf、leakbase.la等论坛。它们之间既存在竞争,也存在协作。例如,一个团伙窃取的数据,可能通过另一个拥有更广销售渠道的团伙(如BreachLaboratory)进行转售。支付体系普遍依赖加密货币,特别是门罗币(XMR)和比特币(BTC)。

03 典型事件深度剖析:十亿数据如何失守?

我们从时间线中选取两起最具代表性的事件,一窥攻击的全貌。

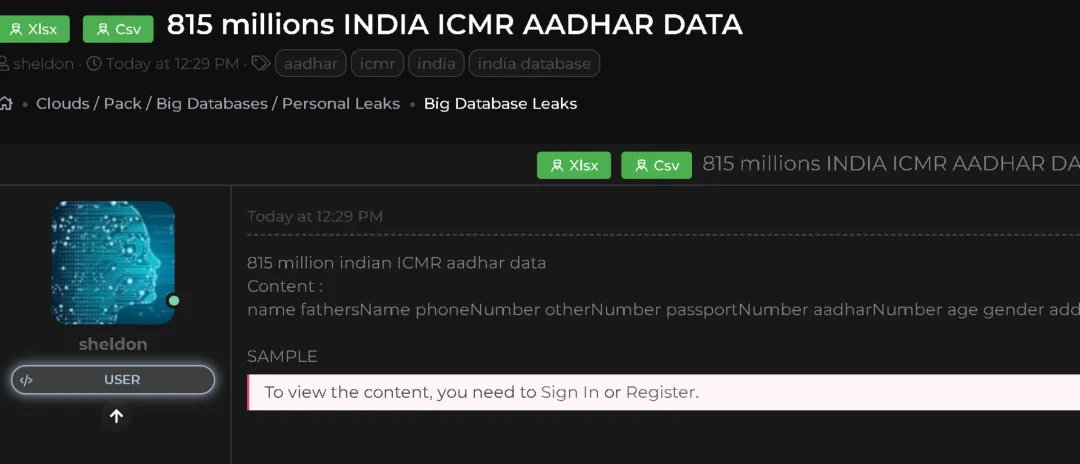

案例一:印度医学研究理事会(ICMR)8.5亿条数据泄露(2026年1月)

事件经过:2026年1月底,威胁行为者“X Forum Bot”在论坛公开宣称持有印度顶级医学研究机构ICMR的8.5亿条公民数据。这并非ICMR数据首次被觊觎,早在2025年11月,就有不同团伙(如sheldon、An0nyByte)多次泄露或声称持有相关数据。本次事件将规模推向顶峰,泄露数据可能包含公民身份、健康信息等极度敏感内容。

影响分析:ICMR作为国家公共卫生核心机构,其数据宝库是攻击者的“皇冠明珠”。此次超大规模泄露,不仅可能导致海量公民遭遇精准诈骗、身份盗用,更可能对国家安全和生物数据主权构成长期威胁。事件暴露出关键国家科研机构在数据安全管理上可能存在系统性薄弱环节。

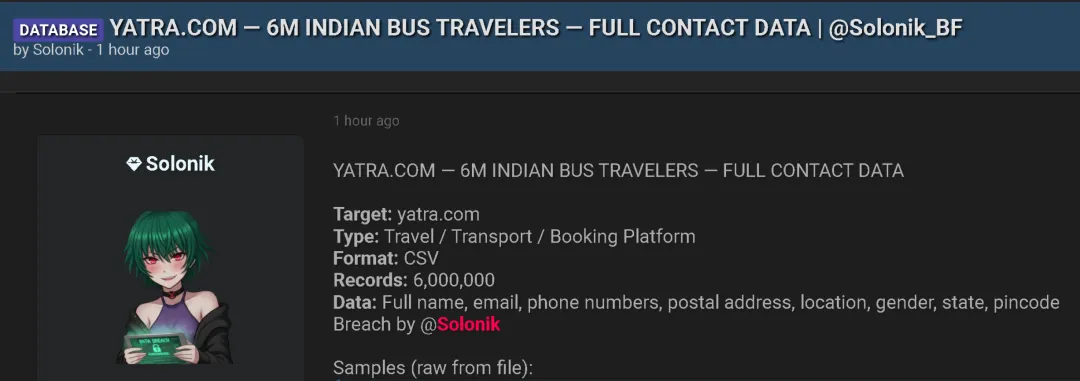

案例二:Yatra.com 600万旅客数据泄露(2026年1月)

事件经过:威胁行为者“Solonik”公开出售印度知名在线旅游平台Yatra.com的数据库,涉及600万巴士旅客的完整个人身份信息(PII)。

影响分析:这是一起典型的针对大型商业平台的攻击。旅客数据包含行程、支付、联系方式等信息,极具商业价值。攻击者Solonik在短时间内连续对印度金融、政府、交通等多个关键领域发动攻击,显示出强大的渗透能力和明确的战略选择——专攻拥有大规模公民数据的枢纽型平台。

04 完整事件时间线(2025年11月1日 - 2026年1月30日)

以下是近三个月内监测到的所有47起针对印度实体的网络安全事件列表:

05 数据可信度与局限性说明

需要向读者明确的是,本报告的分析基于对 公开暗网及数据泄露论坛 的监控。

信息滞后性:论坛发帖时间不代表实际攻击发生时间,数据可能存在数周甚至数月的延迟。

覆盖不完整性:监控仅覆盖部分公开论坛,大量通过私密渠道、加密即时通讯工具进行的交易和泄露未被收录,实际威胁规模可能远大于本文统计。

归因不确定性:威胁行为者的身份基于其论坛账号,可能存在同一实体使用多个“马甲”,或不同团伙间买卖数据、相互冒充的情况,归因分析存在一定误差。

数据真伪需甄别:不排除存在部分行为者为博取关注或进行诈骗而发布虚假数据样本的可能。

结尾

近三个月印度遭遇的网络安全态势,用“全面告急”来形容并不为过。47起事件、34个团伙、超十亿条敏感数据泄露,勾勒出一幅暗流汹涌的图景。政府与关键信息基础设施成为攻击焦点,高度商业化的地下犯罪生态使得数据窃取与变现变得前所未有的高效和便捷。

这场持续的网络风暴警示我们,在数字化进程加速的同时,数据安全的堤坝必须同步筑牢。对于机构而言,需重新评估核心数据资产的风险,强化纵深防御与持续威胁监测。对于个人,提高安全意识,警惕来源不明的信息索求,是应对这场无形危机的基本防线。网络空间的威胁从未停歇,只有保持清醒认知与持续警惕,才能在这场无声的攻防战中守护好我们的数字疆土。