2025年全球⾼级可持续性威胁形势概览

2025年,世界政治经济格局进⼊深刻演变期,传统秩序加速调整,新兴⼒量加快崛起。全球范围内冲突与博弈显著增多,地缘冲突在多地区凸显,多极化进程在曲折中持续向前。与此同时,⽹络安全态势正经历深刻演进,已从“技术层⾯对抗”升级为关乎国家⽣存与发展的战略博弈。我国⽹络空间安全⾯临复杂严峻挑战:境外国家级APT攻击持续不断,⼈⼯智能驱动的新型攻击与供应链渗透⻛险集中显现,⿊⾊产业链助推勒索攻击与数据泄露趋于产业化,⽹络空间防御体系承受全⽅位压⼒。

2025年,全球⽹络安全⼚商和机构累计发布APT报告700多篇,报告涉及APT组织140个,其中属于⾸次披露的APT组织42个,⽐2024年同期均呈现⼀定程度增加。从全球范围看,APT组织攻击活动聚焦地区政治、经济等时事热点,攻击⽬标集中分布于政府机构、国防军⼯、信息技术、⾦融、教育等⼗⼏个重点⾏业领域。当前,国家层⾯的⽹络攻防对抗不再局限于传统安全范畴,已经逐渐成为国家战略体系中不可或缺的组成部分。

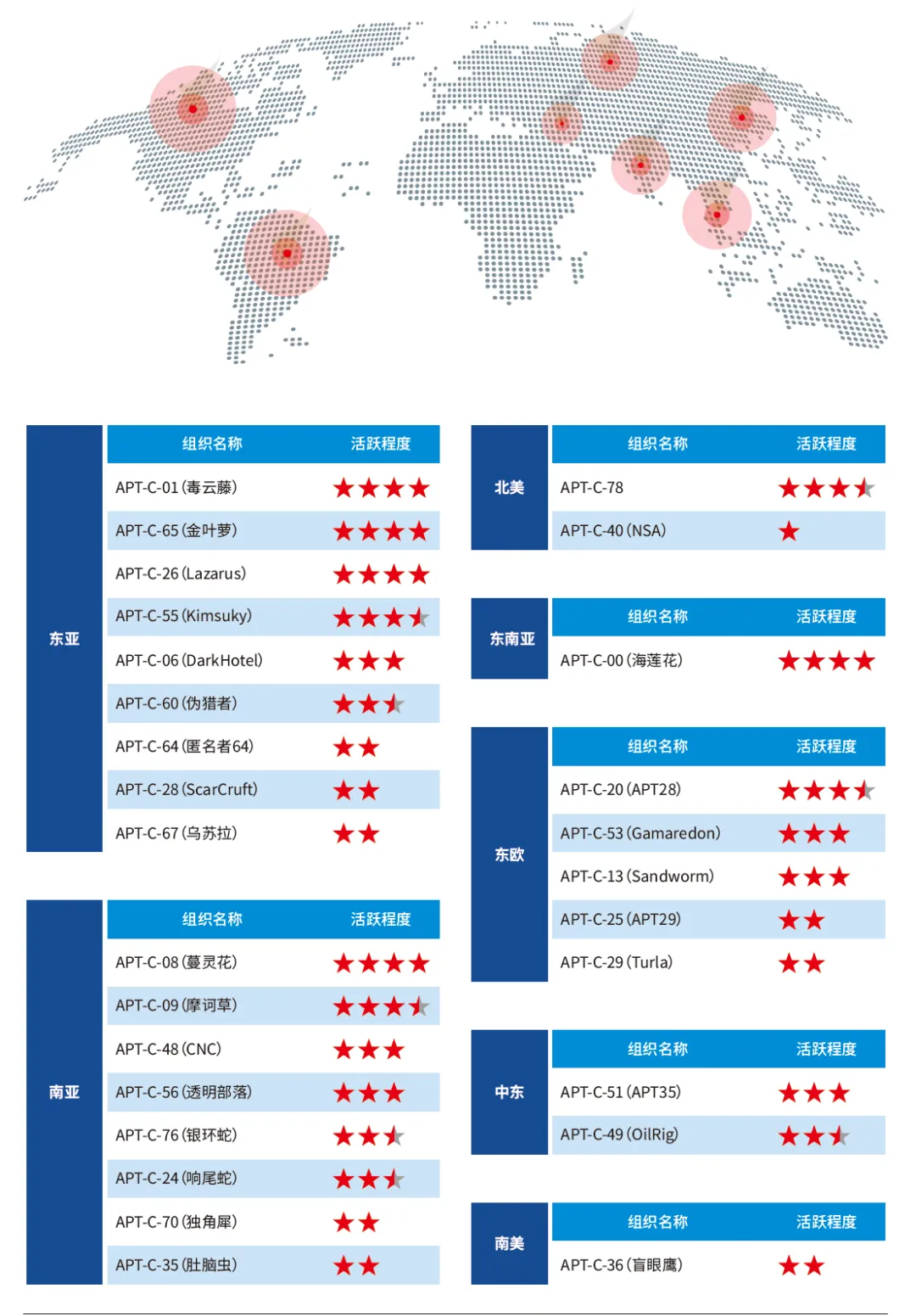

2025年全球典型APT组织活跃度情况

2025年,360再次捕获并披露了到4个全新APT组织,分别为北美地区的APT-C-78、东亚地区的APT-C-64(匿名者64)、APT-C-67(乌苏拉)和南亚地区的APT-C-76(银环蛇)。截⾄2025年底,360已累计率先发现并披露了60个境外APT组织。

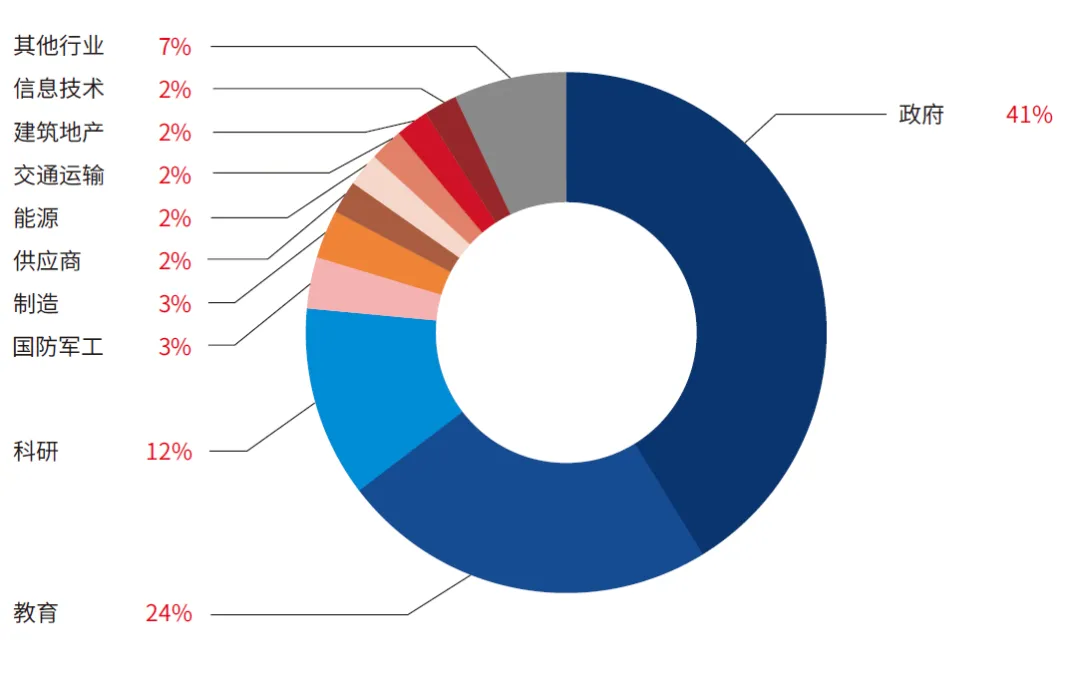

依托360安全⼤模型,360⾼级威胁研究院在2025年,累计捕获到1300余起针对我国的APT攻击活动。相关APT组织主要来⾃北美、东亚、南亚、东南亚等地区。我国受攻击活动影响的单位主要分布于政府机构、教育、科研、国防军⼯、制造等15个重点⾏业领域。

2025年攻击活动影响我国的TOP 10 APT组织

2025年我国受APT攻击影响单位行业分布TOP 10

2025年,北美和我国台湾省地区的APT组织活跃度较往年明显增加,这与中美政博弈、台海局势发展密切相关。来⾃北美地区的APT攻击技战术⽔平⾼超,主要针对我国重点科研和关基单位,造成的影响和危害极⼤;来⾃我国台湾省地区的APT组织主要针对我国政府机构和教育科研等领域展开钓⻥攻击,从⽽进⾏渗透和窃密。

2025年APT攻击威胁发展趋势

一、0day漏洞的利用数量持续增长

针对我国境内网络设施的0day攻击持续攀升,仅被利用的通用型漏洞就涵盖从压缩工具、邮件系统到安全终端及办公软件等多个关键领域。据统计,全年全球APT攻击活动中影响较大的0day漏洞共计42个,覆盖iOS、Windows、Android、Chrome以及VMware等主流系统平台。

二、利用开源代码仓库作为供应链攻击跳板

APT-C-00(海莲花)的钓鱼攻击、APT-C-26(Lazarus)的虚假面试行动等多起APT攻击均利用开源代码仓库(如GitHub、NPM)展开供应链投毒攻击。此类攻击利用开源仓库的信任机制,通过投毒项目或劫持账户实施隐蔽的供应链感染,其级联效应可穿透开发至生产全链路,其根源在于开源生态的开放性与开发过程中安全审查的不足。

三、AI技术被应⽤在深度伪造和诱饵制作等场景

AI技术的应用显著提升了APT组织在社会工程学调研和攻击的效率,使其能够快速构造跨语言、跨文化、跨行业的精准诱饵。2025年中,APT-C-26(Lazarus)、APT-C-47(旺刺)等组织已广泛利用大模型进行深度伪造、生成虚假面试与会议邀请,推动钓鱼攻击从“广撒网”向“精准制导”升级,甚至实现交互式欺骗。这类AI驱动的攻击大幅降低了实施门槛,同时提升了隐蔽性与危害性。

四、⽹络攻击成为地缘政治⼯具

当前地缘政治格局下,网络空间对抗已深度融入国家间战略博弈与军事行动,成为实现政治与军事目标的关键手段。从2025年底委内瑞拉国家石油公司遭勒索软件攻击致业务中断,到2026年初美军行动中伴随的网络断电打击;从俄乌冲突中东欧APT组织对政府、媒体及基础设施的持续破坏与情报窃取,到伊以对抗中网络技术支撑的精准定位与清除行动,均清晰表明:网络攻击已超越技术范畴,其低成本、高隐蔽、强破坏的特性正深刻改变现代战争形态。

五、针对驻外机构的网络攻击威胁增多

近年来,我国驻外使领馆、企业及文化机构已成为国家级APT组织的优先攻击目标,攻击频次与战术复杂性显著上升。在重大外事活动期间,相关攻击尤为活跃,目标直指邮件系统、内部文档及外交决策信息,并已扩展至人员个人设备。攻击动机集中于窃取外交、军事及经贸核心情报,并意图施加外交压力。这一趋势与中美战略博弈加剧、地区冲突外溢以及我国全球治理参与度提升密切相关

六、国产化应用,信创基础设施威胁凸显

随着我国国产化替代进入关键期,攻击者通过利用国产软件漏洞、实施供应链渗透等手段,对关键领域展开持续精准渗透攻击。面对这一关乎数字主权的安全博弈,必须坚持技术创新与安全防护并重,筑牢信创体系的安全底座。

点击下方“阅读原文”查看完整版报告