OpenClaw浅显研究报告

摘要

OpenClaw 的公开材料显示,它本质上是一个自托管、多渠道、以 Gateway 为控制平面的智能体系统:一个常驻 Gateway 统一接入消息渠道、节点设备、Web/CLI 控制面,再把请求路由到嵌入式智能体运行时,运行时通过工具、技能、插件、Memory、模型回退与会话文件实现持续对话和可执行操作。其核心设计目标并不是通用企业级多租户 PaaS,而是“单一可信操作者边界”下的个人/私有助理平台。官方安全文档明确表示,OpenClaw 支持的安全姿态是“一个 Gateway 对应一个可信边界”,并不把“互不信任用户共享同一 Gateway/Agent”视为受支持的安全边界。

从“能不能落地”的角度看,本报告的结论是:可以落地,但必须改变落地方式。如果把 OpenClaw 当作“可直接进入生产控制域、可直接闭环执行工业控制命令、可直接面向多租户企业用户开放”的平台,则不适合;如果把它当作“位于管理域/运维域/DMZ 的智能编排与辅助操作层”,并在其外围补齐身份、审批、隔离、审计、插件治理、数据分级与国产合规控制,则在智慧水务中具备较高的 PoC 与分阶段生产化价值,在国家电网相关场景中则只适合用于管理信息域、知识运维域、告警研判域与工单协同域,不适合直接进入电力生产控制域做闭环控制。这个判断既来自 OpenClaw 官方的信任模型,也来自中国对能源/水利等关基与电力监控系统的监管要求。

资料面上,OpenClaw 的官方文档非常丰富,GitHub 仓库、发布页、CLI/架构/安全/插件/Memory 文档能够支撑较完整的实现级分析;但未找到独立成册的官方技术白皮书,也未找到公开的企业级 SLA、吞吐基准、HA 集群架构或中国本地化合规模块说明。因此,对工业行业的建议必须以“官方已公开能力 + 工程化补强方案”为基础,而不能把 OpenClaw 视为现成的行业级平台。

资料来源与版本基线

本次检索遵循用户指定优先级:官方文档 > 源码仓库 > 技术参考页/发布页 > 作者/维护者公开访谈 > 学术论文 > 行业标准与监管文件 > 新闻/转载。公开可核验的一手资料主要集中在官方文档站、仓库、Release 页面与 CLI/架构参考页;安全与中国落地部分,则以官方安全文档、中国监管/标准文件和官方/权威转载的风险提示为主。

openclaw/openclaw | main | ||

2026.4.24 | |||

openclaw | 2026.4.22 | ||

pi-*0.64.0 | |||

从版本基线看,公开资料能得到一个比较清晰的结论:官方 Release Policy 采用 stable / beta / dev 三条公开通道,稳定版命名为 YYYY.M.D,而且稳定版默认先发 npm beta 标签,必要时才提升为 latest。这解释了为什么 GitHub Releases 已显示 2026.4.24 为最新稳定发布,而 npm 搜索结果仍可能显示 2026.4.22——二者并不必然矛盾,而更像是 dist-tag 推进节奏差异。

实现基线方面,官方 Getting Started 给出的运行环境是 Node.js 24 推荐、Node 22.14+ 也支持;而官方 Pi 集成文档公开了当前嵌入式 Agent 依赖:@mariozechner/pi-agent-core、@mariozechner/pi-ai、@mariozechner/pi-coding-agent、@mariozechner/pi-tui 都是 0.64.0。这意味着 OpenClaw 的核心智能体执行层并不是自研一套完全独立的 Agent Loop,而是在 Pi SDK 之上做嵌入式封装、工具替换、策略过滤与会话治理。

作者与维护者方面,官方 Credits 明确列出 entity["people","Peter Steinberger","openclaw creator"] 为项目创建者,entity["people","Mario Zechner","pi creator"] 为 Pi 创建者;相关公开视频/播客确实可以补充设计背景,但就“实现细节、边界条件、行为契约”而言,仍应以官方文档、仓库和 release notes 为准。公开检索中未找到独立的 OpenClaw 官方技术白皮书,因此本报告将 Pi Integration Architecture、Plugin Internals、Release Policy 等视作“准白皮书级”一手资料。

架构与实现逻辑

官方架构页把 OpenClaw 描述为一个单一长期运行的 Gateway:它掌管消息渠道、节点连接、会话、hooks、计划任务与控制面;CLI、macOS app、Web UI、自动化客户端通过 WebSocket 连接 Gateway,节点端也通过 WebSocket 接入,并声明 role: node 与显式能力;对某些渠道/外部 CLI,则再用 JSON-RPC over HTTP/SSE 或 stdio 的方式做适配。Pi 集成文档进一步说明,OpenClaw 不是把 Pi 当成外部进程调用,而是直接 import Pi 的 createAgentSession() 进入进程内嵌执行。

上图对应的模块职责,主要来自官方 Pi 集成参考、Plugin Internals、Skills、Memory、Queue、Messages、RPC 适配与仓库目录结构。仓库顶层公开了 apps/、packages/、src/、extensions/、skills/、ui/、test/ 等目录,说明它是典型的TypeScript 单仓多包/多应用结构,而不是单一二进制项目。

模块关系与职责

openclaw gateway127.0.0.1:18789;一台主机一个 Gateway | |||

message 工具 | |||

dmScopethreadBindings、routing bindings | |||

session:<key>main lane;可配置并发 | |||

runEmbeddedPiAgent()createAgentSession() | |||

SKILL.md | |||

openclaw.plugin.jsonjiti、bundle mapping | |||

OpenClaw 的工具系统非常有代表性。官方 Pi 架构文档把工具流水线公开为 7 步:先取 Pi 的基本工具,再把 bash/read/write/edit 等替换成 OpenClaw 版本,再加入消息、浏览器、Canvas、会话、定时任务、Gateway 等工具,再叠加渠道专用动作工具,之后做策略过滤、Schema 归一化,最后包上 AbortSignal 语义。更关键的是,OpenClaw 选择把所有工具都通过 customTools 注入,而不是混用 Pi 自带 built-in tools;官方说这样可以确保策略过滤、沙箱与扩展工具行为在不同 provider 间保持一致。

插件/扩展机制也相当成熟。官方 Plugin Internals 明确写出四层结构:Manifest 与发现、启用与校验、运行时加载、能力消费。原生插件通过 openclaw.plugin.json + register(api) 的模式注册能力,运行时由 jiti 进程内加载;而来自 Codex、Claude、Cursor 的 bundle 则不直接执行任意运行时代码,而是把技能、hook pack、MCP、LSP 等内容映射到原生能力,形成一个比原生插件更窄的信任边界。这对工业落地非常重要,因为它意味着企业可以把“可执行插件”与“内容型扩展包”做不同的准入策略。

渠道插件边界被定义得很清楚:核心只保留一个共享 message 工具,而渠道插件负责配置、DM 安全与 allowlist、pairing、会话 grammar、出站消息与线程规则;也就是说,OpenClaw 把“消息发送能力”与“平台特定会话语义”刻意拆开了。对于工业系统,这种拆法很有价值,因为未来你可以把“企业内部消息/工单平台/告警平台”接进来,而不必让每个接入端都拥有独立的一套消息工具语义。

数据流与控制流

消息流的高层过程,官方 Messages 页面给得很直白:Inbound message -> routing/bindings -> session key -> queue (if active) -> agent run (streaming + tools) -> outbound replies (channel limits + chunking)。在入口处,OpenClaw 有短时重放去重缓存以避免断线重连后的重复触发,也支持按渠道/会话做入站 debounce,例如 WhatsApp 可以 5 秒聚合、Slack/Discord 可以更短。

并发模型是 OpenClaw 的一个关键工程点。官方 Queue 文档说明:系统采用lane-aware FIFO queue;默认未配置 lane 并发为 1,main 默认 4、subagent 默认 8;同一会话先进入 session:<key> lane,以保证同一会话同时只能有一个活跃 run,然后再进入全局 lane,由 agents.defaults.maxConcurrent 控制总体并发。与此同时,Agent Loop 还对 transcript 文件加了进程感知、基于文件的 session write lock,防止跨进程写坏会话历史。

工具、模型和会话的大量状态都不是放在数据库中统一管理,而是明显带有本地文件系统优先的设计倾向:会话转录与路由元数据在 ~/.openclaw/agents/<agentId>/sessions 下,cron 作业持久化到 ~/.openclaw/cron/jobs.json,内建 memory 存在每个 agent 的 SQLite 文件中,日志是 JSONL 文件,模型 auth profile 与一些生成态配置也以文件形式存在。官方还专门实现了 SessionManager 缓存,以避免重复解析 session 文件。换句话说,OpenClaw 的默认存储策略更像“单机状态机 + 本地文件/SQLite”,而不是“分布式共享状态平面”。

关键算法与数据结构

从公开文档可归纳出以下几个核心数据结构/算法模式:

session:<key>main/subagent | ||

AnyAgentTool -> ToolDefinition | ||

queued -> running -> terminal |

其中,Memory 体系最值得注意。内建引擎默认是每 Agent 一个 SQLite 库,官方说明会把 MEMORY.md 与 memory/*.md 切成约 400 token、80 token overlap 的 chunk 存储,并在文件变更后做 1.5 秒抖动重建;若 sqlite-vec 不可用,还会自动回退到进程内 cosine similarity。Memory Overview 还说明 builtin 后端支持关键字检索、向量检索和 hybrid 搜索,而搜索结果片段提示 builtin memory 对 CJK 语言提供 trigram 支持;如果需要对工作区外目录、历史转录和 reranking 做更强检索,可以切到 QMD sidecar,它整合了 BM25、向量和 reranking,并且在 sidecar 不可用时可无缝回退到 builtin。

网络与协议栈

OpenClaw 的网络/协议栈并不只有一种模式,而是多层叠加。控制面以 WebSocket 为主,Gateway 默认绑定 127.0.0.1:18789;远程访问可以通过 SSH tunnel、tailnet 或 TLS/WSS;在某些外部 CLI 适配器上,OpenClaw 又采用 JSON-RPC。官方 RPC Adapter 文档举了两个典型例子:signal-cli 通过 JSON-RPC over HTTP + SSE 获取事件流,而 legacy imsg rpc 则是line-delimited JSON-RPC over stdin/stdout。这说明 OpenClaw 对“协议接入”是实用主义的:控制面自己用 WS,渠道/工具侧按生态现状适配,而不是强推一种统一总线。

插件、技能与上下文优先级

技能系统并不是随意拼接 markdown。官方 Skills 文档说,技能是兼容 AgentSkills 的 SKILL.md 目录,加载源有 extraDirs、bundled skills、~/.openclaw/skills、~/.agents/skills、工作区 .agents/skills 和工作区 skills/,同名技能按工作区优先覆盖。Context Engine 则是一个独占 slot:同一运行时只会解析一个选中的 context engine;如果 plugin context engine 注册失败,官方明确说不会自动回退到 legacy,而是 run 直接失败,直到你修复插件或切回 legacy。这个设计有利于边界清晰,但也意味着企业要把“插件故障”纳入可用性治理。

技术路线与演进

如果用一句话概括 OpenClaw 当前的技术路线,那就是:以本地/私有 Gateway 为中心,以 Pi SDK 为智能内核,以文件/SQLite 状态为默认底座,以插件/技能/Memory/模型回退做能力扩展,以安全审计和工具政策做风险收敛。这条路线决定了它更像“可编排的个人/团队助理网关”,而不是“天然云原生、天然分布式、天然多租户”的统一代理平台。

当前技术栈与依赖面

tsconfig*、ui/、apps/、packages/ 可见 | ||

pi-agent-core / pi-ai / pi-coding-agent) | ||

signal-cliimsg 等 | ||

Node 运行时、Pi 依赖和 monorepo 结构分别来自 Getting Started、Pi Integration Architecture 与仓库目录;QMD、SQLite、容器沙箱、Tailscale 与 OTel 则来自 Memory、Sandboxing、Remote Access 与 Diagnostics 文档。最新 release 2026.4.24 还特别提到“plugin/model 基础设施在启动时更轻:静态模型目录、manifest-backed model rows、lazy provider dependencies、外部 runtime-dependency repair”,说明启动性能和依赖装载成本已经进入近期重点优化区。

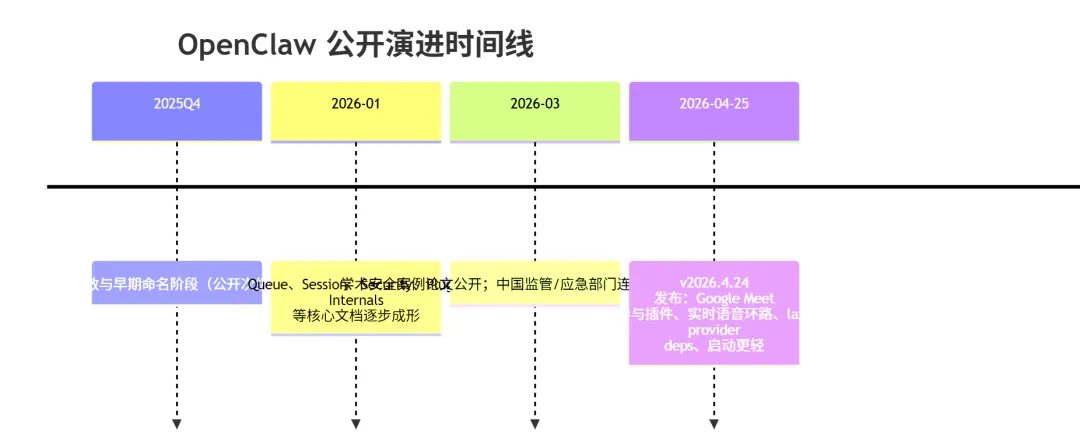

公开演进时间线

下图是基于官方发布、官方文档日期、学术论文与中国监管事件整理的公开可见时间线。其中“未来方向”并非官方 roadmap,而是对最近 release 与文档主题密度的工程性推断。

性能优化策略

OpenClaw 公开的性能优化并不是“纯吞吐导向”的,而是更偏向长会话成本、tool-heavy 会话稳定性与单机资源控制。当前能明确看到的优化抓手包括:其一,会话级串行 + 全局并发上限,防止多个消息同时争用同一会话文件和工具资源;其二,request 级重试,默认 3 次、30 秒上限、10% jitter;其三,auth profile rotation + model fallback,把 provider auth/rate limit/timeout 看作可恢复故障;其四,prompt caching + cache-ttl pruning + heartbeat keep-warm,降低长会话重复前缀成本;其五,SessionManager cache 与 memory 增量重建,避免反复解析和全量重建。

可扩展性与可维护性设计

OpenClaw 的可维护性设计,重点不在“服务拆分”,而在“边界前置”。最典型的做法有三类。第一类是插件 manifest 先于运行时代码:发现、配置验证和 UI/schema 提示可以在不执行插件代码的情况下完成。第二类是SDK 子路径收敛:官方 Plugin SDK 明确要求从细粒度 subpath 导入,避免 giant surface 与循环依赖。第三类是CI/测试体系高度分片化:智能 scope、extension shards、轻量 lane、gateway smoke、live tests、release checks、QA Lab parity gate 共同构成一个重工程投入的质量系统。对企业来说,这意味着 OpenClaw 源码本身是“可维护”的,但企业二次开发如果不遵守这些边界,很快就会退化成不可控的本地魔改。

已知限制与未来方向

公开资料里的限制,其实相当鲜明。第一,官方 Security 明确把它定义为个人助理部署;多租户、互不信任用户共享一个 Gateway/Agent 不属于受支持边界。第二,公开文档虽有 retry、failover、cron persistence、secret atomic reload、OTel,但没有公开的 active-active HA、共享会话存储、集群一致性或企业级 SLA 文档。第三,Context Engine plugin 失败时不自动降回 legacy;这对高可用是个工程风险。第四,官方对本地模型的说明非常谨慎:小卡/小模型会显著抬高 prompt injection 风险。

基于最新 release 与文档主题,未来方向可以作出三点推断。一是继续向实时语音/实时通道扩展,因为 2026.4.24 已经把 realtime voice loop、Google Meet participant plugin、VoiceCall 等推到了 release highlights。二是继续加强插件与模型基础设施轻量化,减少启动与升级成本。三是继续增强组织级代理/Delegate 形态与更强的诊断/审计导出,因为 Delegate Architecture、Security Audit、Diagnostics/OTel 都在文档中占比越来越高。需要强调:这些是基于公开资料的推断,而不是官方 roadmap 承诺。

安全、可靠性与合规性

OpenClaw 的安全设计,并不是“没有安全能力”,而是“安全能力足够多,但默认假设的边界比工业企业更窄”。官方 Security 页面和汇总文本都强调,OpenClaw 的推荐安全姿态是“一台 Gateway 对应一个可信边界”;如果多个互不信任用户能同时给同一个带工具的 agent 发消息,就应当把他们视为共享相同的委派工具权限。对企业来说,这句话的含义很直接:OpenClaw 可以做企业内部助手,但不能把官方默认模型直接当作企业级 RBAC/多租户边界。

安全与可靠性能力盘点

这些能力来自 Security、Secrets、Sandboxing、Queue/Retry/Failover、Logs/Status、OTel 和 Incident Response 资料。尤其值得注意的是:官方把某些 HTTP/API surface 直接定义为full operator-access surface,并明确指出共享 secret 不是“窄权限 per-user model”;也就是说,只要拿到 Gateway token/password,本质上就接近“拥有者/运维者级别的控制面凭证”。这对工业场景非常关键,因为它决定了你必须在 OpenClaw 外层再做企业级 IAM、审批与审计网关,而不是依赖它本身成为最终安全边界。

风险点与缓解措施

下表是基于官方安全文档、中国监管风险提示、学术案例论文和行业监管要求做的落地风险矩阵。表中“现状”是公开资料可核验内容;“缓解”是本报告的工程建议。

docker.sock、/etc、/proc 等危险 bind,但 elevated 是全局逃生口 | workspaceOnly、禁 elevated、审批必开 | ||

secrets audit --check | |||

中国合规映射

对中国行业落地而言,最重要的不是“OpenClaw 有没有一页叫 Compliance”,而是把现有法规逐条映射到它的部署方式。其中最关键的一条是:《生成式人工智能服务管理暂行办法》第二条把适用范围限定在“向境内公众提供生成式人工智能服务”;因此,如果 OpenClaw 只是企业内部私有部署、只面向内部授权员工使用,严格说它不当然落入“面向公众”的直接适用范围。但这并不意味着合规负担消失,因为同一条文同时明确其上位法基础就是网络安全法、数据安全法、个人信息保护法等,更不用说能源/水利场景往往还落到关基与行业专门监管。

其中有两点必须特别强调。第一,能源和水利都在《关键信息基础设施安全保护条例》的重点行业范围内,这意味着你的 OpenClaw 方案只要接触到这类系统,就必须默认按“关基/重要系统边界”去设计。第二,电力监控系统监管已经给出比普通信息系统更严格的边界要求:公开解读再次重申“安全分区、网络专用、横向隔离、纵向认证”的原则,并把安全接入区、端到端身份认证、主动免疫与态势感知写进新规语境。对国家电网类场景而言,这几乎直接排除了“OpenClaw 直接进入生产控制域做闭环控制”的正当性。

中国监管对 OpenClaw 的直接观察

2026 年 3 月至 4 月,中国已有多次针对 OpenClaw 的权威风险提示。新华社/新华网转载的国家互联网应急中心风险提示指出,默认安全配置脆弱、网页隐藏恶意指令可能诱导泄露密钥、误解指令可能导致电子邮件等重要信息被彻底删除,且暴露出多个中高危漏洞;同一脉络的权威转载还明确提到,对于金融、能源等关键行业,风险可上升为核心业务数据、商业机密、代码仓库泄露,甚至业务系统瘫痪。4 月底前,工信系统又发布了关于仿冒 OpenClaw 下载站和安装文件的风险提示。对中国行业客户而言,这些提示不是“媒体观点”,而应视作监管环境已经把 OpenClaw 纳入高风险开源智能体类别进行关注。

综合来看,OpenClaw 在中国行业落地时最现实的合规结论是:内部私有部署可以做,但必须做成“受控的内部智能代理平台”;面向公众服务则还要补齐生成式 AI 服务责任体系;而落入能源/水务/电力监控边界时,必须优先遵守关基与行业专规。 如果你还需要国密算法、商密产品认证、等保模板、内建中文合规台账、国产 IM 原生通道和中国主流 IAM/审计系统对接,那么截至本次检索,这些能力在 OpenClaw 官方公开资料中都未见成熟说明,应视为“未公开/未找到”。

行业适配方案

行业差异总览

下表把智慧水务与entity["organization","国家电网有限公司","china state grid utility"]场景的适配差异压缩成一个对比框架。表中“行业对象范围”来自水务标准项目和电力监控新规;“部署建议、实时性分层、人力周期”是本报告的工程化建议值,而不是官方产品承诺。

智慧水务适配

国家标准平台上公开的《城镇供水管网智能化通用技术要求》项目内容非常有启发性:它把智慧水务的核心对象直接列成总体架构、GIS、数据采集与传输、供水管网模型、资产管理、巡检维护、漏损管理、压力调控、水质管理、二次供水、营收业务和信息安全。这恰好说明 OpenClaw 在水务里不应该“替换智慧水务平台”,而应该作为这些现有系统之外的智能编排/问答/分析/工单辅助层。

推荐落位

对智慧水务,我建议把 OpenClaw 放在生产网外围的运维管理域或专门的数据服务 DMZ,并通过“只读复制 + 受控审批”的方式取得能力:

这种落位的好处是,水务场景对 OpenClaw 的价值主张并不依赖“直接控制”,而更依赖“把分散系统的上下文整合成可操作建议”。例如:当某片区压力异常 + 漏损模型报警 + 近 24 小时水质波动 + 巡检记录缺失同时出现时,OpenClaw 可以把这些多源信息汇成一段有优先级的原因假设和处置建议,再自动生成工单草稿、通知模板和知识条目更新建议。由于官方 Memory 支持 SQLite/hybrid 或 QMD sidecar,且内建对 CJK 检索是友好的,所以中文运维知识、本地 SOP、巡检记录、案例复盘都能成为可检索上下文。

接入点、协议转换与中间件建议

在“无特定约束”的前提下,可做三档伸缩:

协议上,现场层通常会涉及 OPC UA、Modbus/TCP、MQTT、厂家私有规约;但这些协议不建议直接让 OpenClaw 消费,而应先由现有 IoT/SCADA 中间层汇聚成只读 API、消息流或时序库,再由 OpenClaw 访问。原因很简单:OpenClaw 的强项是“语义编排与工具调用”,不是替代 OT 协议驱动栈。这个分层也更符合水务标准项目中“数据采集与传输、模型系统、业务应用与信息安全分层”的方向。

实施步骤、测试与验收

验收建议:第一,所有工业写操作默认关闭;第二,跨系统查询准确率由业务方抽样验收;第三,告警归因建议必须可溯源到原始数据与规则;第四,工单生成必须带“建议草稿”标签、人工确认后方可下发;第五,审计日志必须能够追溯到“谁、何时、问了什么、调用了哪些工具、输出了什么”。这些验收门槛是工程建议值,不是 OpenClaw 官方承诺。

粗略人力与时间:

建议 PoC 配置为 5–8 人、8–12 周。典型角色包括:架构/项目负责人 1、后端/集成 2、数据与规则工程 1–2、SRE/安全 1、业务 SME 1–2(兼职)。若要进入生产化,通常要扩到 8–12 人、4–6 个月,并补充审批流、审计、备份和插件治理工作。

国家电网相关场景适配

国家能源局公开的新规与解读已经把边界讲得很清楚:电力监控系统覆盖发电、输电、变电、配电到用电全链条;新规延续并强化了“安全分区、网络专用、横向隔离、纵向认证”,同时对安全接入区、端到端身份认证、主动免疫和态势感知提出新的要求。这意味着 OpenClaw 在国家电网类场景的适配方案,必须把“不进入生产控制闭环”列为首要原则。

推荐落位

我建议把国家电网类适配分成三层能力,而不是一步到位:

之所以要这么保守,是因为公开监管文本和专家解读已经把电力监控安全接入区的角色说得很明确:它是生产控制区与非专网终端之间的过渡区域,主要负责代理和转发,并要求控制指令做端到端身份认证。这意味着哪怕企业将来真的想让 OpenClaw 触发某种执行动作,也应该先写到工单系统、审批系统、脚本调度平台等管理侧受控系统,而不能让它直连 EMS/SCADA/继保/调控执行链。

推荐业务场景

结合国家电网已有公开数字化/智能化实践线索,优先场景应集中在告警研判、知识与流程、客服与运维协同,而非控制本身。公开的国家电网相关材料可以看到,当前电网侧已经广泛存在智能感知终端、重要客户异常监测、故障秒级自动研判、数字化运维和大量客户服务/大数据平台,这意味着 OpenClaw 更适合作为这些系统之上的“语义入口”和“协同层”,而不是底层替代品。

推荐场景如下:

接入点与兼容性

在国家电网场景中,建议接入的首先是管理信息系统,而不是生产控制系统本体。可优先接入的对象包括:告警汇总平台、运检工单系统、知识库、设备台账、资产管理、客服知识库、历史事故报告、值班日志、客服工单平台等。对于来自生产控制域的数据,应通过现有的安全接入区、专用代理或既有数据中台做脱敏、降频、只读复制后再进入 OpenClaw 侧。这样的分层更符合电力监控新规对专网、隔离和安全接入区的要求。

实施步骤、测试与验收

粗略人力与时间:

建议 PoC 为 7–10 人、10–14 周。配置通常需要:总体架构/安全负责人 1、集成工程师 2–3、数据治理 1–2、SRE/SOC/审计 1–2、行业 SME 2–3(兼职)。如果要进入生产级试点,通常会扩到 12–20 人、6–9 个月,主要成本并不在 OpenClaw 本体,而在隔离区接入、审批流、合规审计、数据分级与国产化适配。

实施案例与验证方案

官方资料给了大量诊断能力、日志能力、OTel 指标能力和测试能力,但没有公开的企业级性能基准、吞吐量承诺或 SLA。因此,行业实施不能照搬“官方 benchmark”,只能自建 PoC 验证体系。官方 Testing 文档披露了 unit/integration、e2e、live 三类测试与 Docker runner;OTel 文档则披露了能够导出的 token、cost、run duration、queue depth、message duration、session stuck 等指标。因此,比较合理的做法是把 OpenClaw 当作“可观测的智能组件”,围绕功能正确、越权为零、延迟可控、可恢复、可审计五类目标设计 PoC。

建议的 PoC 架构

建议测试用例

建议验收门槛

以下门槛是本报告给出的PoC 推荐阈值,不是官方性能承诺:

这些指标的可观测基础来自官方 OTel 插件导出的指标/Span:openclaw.queue.depth、openclaw.queue.wait_ms、openclaw.run.duration_ms、openclaw.message.processed、openclaw.session.stuck、openclaw.tokens、openclaw.cost.usd 等。也就是说,OpenClaw 至少在“有没有监控抓手”上不是短板。真正的短板是:这些指标还没有变成企业即插即用的行业监控模板,需要你自己建设。

可选第三方工具与开源组件建议

以下为工程建议,可按企业现有栈等价替换:

结论与建议

从公开资料出发,OpenClaw 的最准确定位不是“工业智能体平台成品”,而是“可被工程化包装的自托管智能体网关内核”。它在 Gateway、会话治理、工具体系、插件机制、Memory、Secrets、审计、CI/测试方面已经具备很强的工程基础;但它的官方安全前提是单一可信边界,而不是企业多租户与关键基础设施场景。这个内核本身是有价值的,但不能把它当成现成的行业成品。

是否适合落地

综合优先级建议如下:

风险清单与关键决策点

在做立项决策前,我建议把下面这些问题变成Go/No-Go 条件:

最终建议可以概括为三句话。第一,OpenClaw 值得研究和试点,但不应被神化为“开箱即用的工业智能体平台”。第二,智慧水务是比国家电网更现实的首落地行业,因为它更容易把价值放在“辅助分析与工单协同”而不是“闭环控制”。第三,国家电网类场景必须坚持“管理信息域优先、只读优先、审批优先、隔离优先”,否则技术便利会直接与监管红线相撞。 这也是本报告的总体判断。