一、文档概述

本白皮书由算网融合产业及标准推进委员会发布,版权归其所有。参与编写的单位包括中国信息通信研究院(CAICT)、中兴通讯、奇安信等多家知名机构和企业。白皮书旨在系统阐述零信任技术的理念、架构、关键技术、应用场景、实施案例、政策环境及未来发展机遇与挑战,为零信任产业的健康发展提供指导。

二、零信任发展背景与产业生态

(一)诞生与发展

零信任理念的诞生是对传统边界安全模型局限性的回应。传统模型基于“内网可信、外网不可信”的假设,但随着云计算、移动办公等技术的普及,网络边界日益模糊,内部威胁加剧。2010年,Forrester分析师约翰·金德维格首次提出零信任概念,核心原则是“从不信任,始终验证”。谷歌的“BeyondCorp”项目是零信任的早期成功实践,推动了该理念的广泛认可和标准化进程(如NIST的《零信任架构》标准)。

(二)战略价值

零信任通过持续验证、最小权限原则和动态访问控制,有效应对了现代复杂网络环境中的安全挑战。它假设网络始终存在威胁,不依赖网络位置建立信任,而是基于身份、设备、行为等多维度数据进行实时风险评估和授权,从而防止横向移动,提升整体安全水位。

(三)产业生态分析

零信任产业生态呈现碎片化特点,三大主流技术路径为:

软件定义边界(SDP):实现网络隐身和精细访问控制。

身份识别与访问管理(IAM):作为零信任的基础,实现动态认证与授权。

微隔离(MSG):专注于数据中心内部东西向流量的防护。

国际市场已规模化部署,SECaaS(安全即服务)成为主流交付模式。国内市场处于发展初期,以解决方案交付为主,但未来有望向SECaaS模式转变。主要参与者包括奇安信、深信服、绿盟科技等安全厂商。

(四)产业关键角色

生产者:提供零信任设备与解决方案的供应商。

消费者:应用零信任方案的企业客户。

市场管理者:负责标准制定、评测认证和产业秩序维护的机构(如信通院)。

三、零信任总体架构及关键技术

(一)总体架构

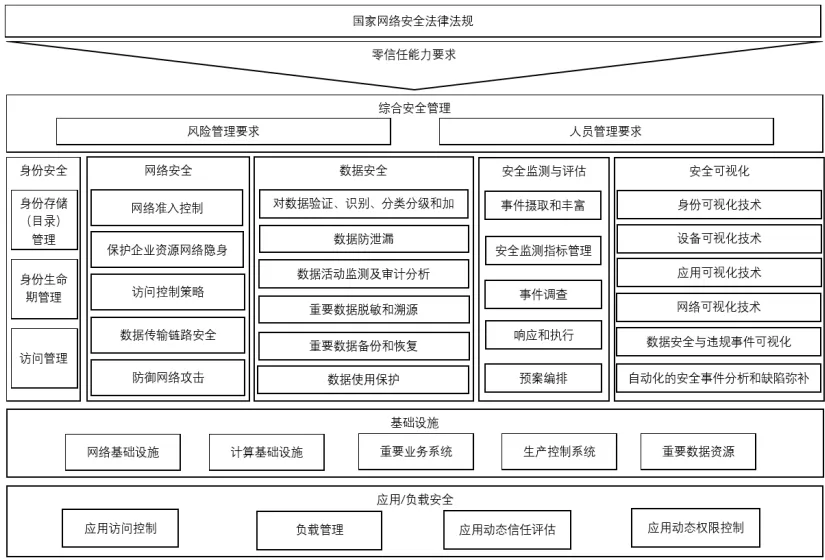

零信任架构的核心是围绕资源保护,构建一个端到端的安全体系。其总体架构包含八大关键技术领域,共同构成动态、持续的安全能力。

(二)八大关键技术详解

身份安全:以身份为基石,涵盖身份全生命周期管理、多因子认证(MFA)和精细的访问控制策略(如RBAC、ABAC)。

基础设施安全:强化网络、计算、业务系统、生产控制系统和数据资源本身的安全防护,是零信任落地的基石。

网络安全:通过网络准入控制、SDP实现网络隐身、吉卜林方法优化策略以及传输加密,保障网络层安全。

数据安全:聚焦数据全生命周期安全,包括分类分级、加密、防泄漏(DLP)、脱敏、备份恢复和审计溯源。

应用/负载安全:核心在于动态权限控制,推荐采用基于属性(ABAC)的模型,实现应用访问控制和负载环境的动态信任评估。

安全监测与评估:通过持续收集和分析安全事件(如利用SIEM),进行实时风险评估、事件调查和应急响应,实现动态安全策略调整。

安全可视化:将零信任各环节产生的海量数据转化为直观的可视界面,涵盖身份、设备、应用、网络、数据安全和事件响应,降低运维复杂度。

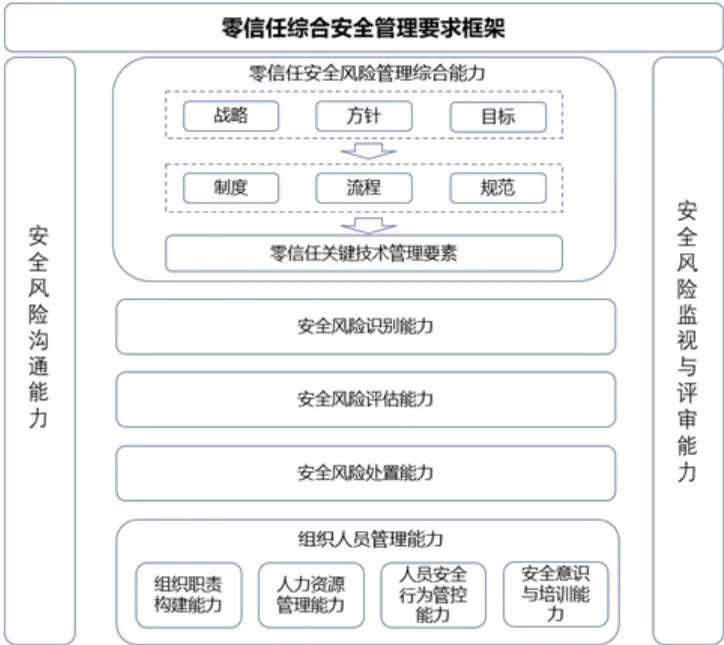

综合安全管理:统筹技术与管理,涵盖风险管理和人员管理,确保零信任体系持续有效运营。

四、零信任典型应用场景

白皮书分析了五大典型场景及其对应的零信任解决方案要点:

应用场景 | 核心挑战 | 零信任解决方案价值 |

|---|---|---|

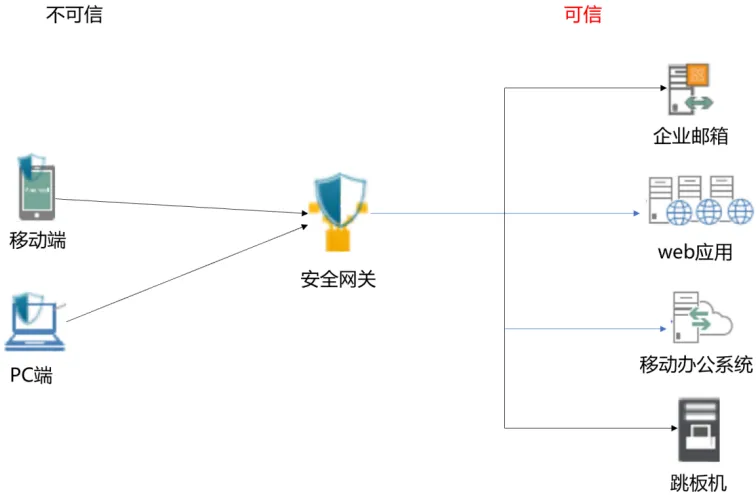

远程办公 | 设备不可控、数据泄露、VPN漏洞 | 实现应用层代理、设备风险检测、多因子认证,保障远程访问安全。 |

多云环境 | 资源动态性、责任共担、统一管理难 | 通过SDP、基于身份的微隔离等技术,实现跨云统一、精细化的安全管控。 |

多分支机构 | 边界失效、管理不一致、访问效率低 | 简化网络架构,分布式部署零信任网关,实现统一策略管理和快速接入。 |

物联网 | 设备性能差、协议简单、海量接入 | 强化终端身份认证和行为监控,建立动态风险评估体系。 |

数据中心 | VPN暴露面大、东西向流量难防护 | 南北向用SDP替代VPN,东西向用微隔离防止横向移动,构建全面防护。 |

五、零信任工程实施重点与案例

(一)实施方法与要点

成功的零信任实施需要遵循五个重点:

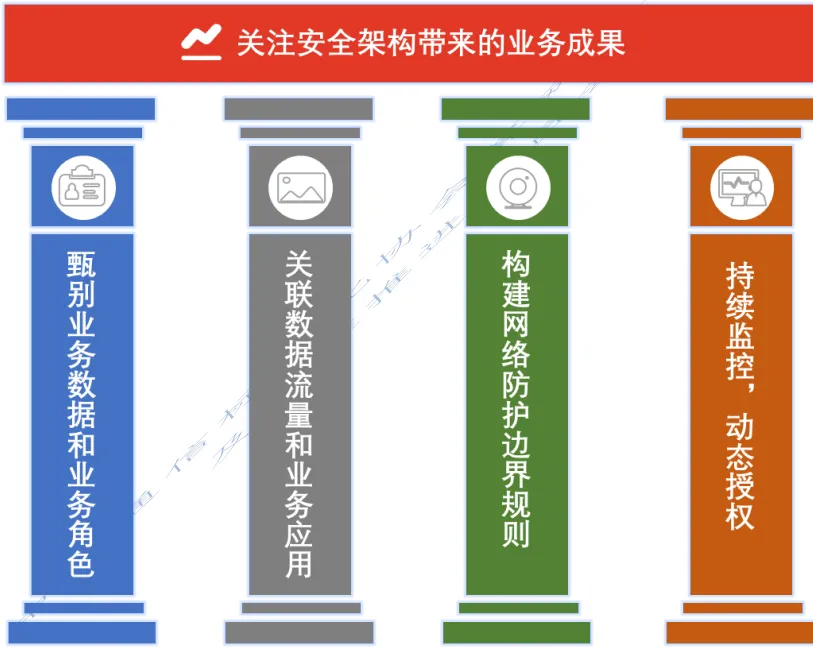

甄别保护对象:识别敏感数据和业务角色。

关联数据流:梳理敏感数据与应用程序的关系。

构建防护规则:制定精细的网络访问控制策略。

持续监控与动态控制:实时评估风险并调整权限。

聚焦业务成果:平衡安全与效率,助力业务发展。

(二)行业应用案例

白皮书列举了金融、电信、政府、国企央企、医疗等多个行业的落地案例,展示了零信任的实际价值:

金融行业:某银行通过零信任方案替代传统VPN,解决了远程办公设备安全、静态授权等问题,实现了基于身份的动态访问控制。

电信行业:某运营商在4A系统基础上增强零信任能力,实现了运维人员的持续验证和动态授权,提升了运维安全。

政府行业:某市大数据局通过构建API安全代理和UEBA分析引擎,为数据开放共享平台提供了细粒度的API访问控制和溯源能力。

医疗行业:某市中医院采用微隔离技术,在虚拟化数据中心内部实现了工作负载间的精细隔离和东西向流量防护,满足等保要求。

六、零信任相关政策分析

(一)美国:高度重视,战略推进

美国将零信任视为国家网络安全战略的核心,政府机构(如NIST、CISA、国防部)密集发布了一系列标准、指南和战略文件(如NIST SP 800-207《零信任架构》),并强制要求联邦机构在2024财年前落实具体零信任目标。其特点是顶层设计明确、推进力度大、军事领域应用领先。

(二)中国:逐步推进,生态构建

我国对零信任的发展持积极鼓励态度。工信部等在相关政策文件(如《网络安全产业高质量发展三年行动计划》)中明确提出支持零信任技术研发和应用。国内的标准化工作也在加速,相关国家标准和行业标准正在制定中。目前产业处于发展初期,但已在多个行业形成试点示范。

七、零信任发展机遇与挑战

零信任在5G、车联网、物联网、工业互联网、算力网络、元宇宙等新兴场景中面临广阔的应用前景,但也存在挑战:

新兴场景 | 发展机遇 | 面临挑战 |

|---|---|---|

5G/车联网/物联网 | 为海量连接、低延迟应用提供原生安全框架。 | 如何在保证超低延迟和处理性能的前提下,实施安全控制;物联网设备成本敏感。 |

工业互联网 | 解决OT与IT网络融合带来的安全问题。 | 工控系统高可用性要求与安全方案部署存在矛盾;传统设备难以改造。 |

算力网络/元宇宙 | 为复杂、去中心化的资源交易和虚拟身份管理提供信任基础。 | 技术复杂度高,跨域安全管理难;对算力资源消耗大(如区块链);用户体验与安全的平衡。 |

本白皮书全面系统地勾勒了零信任技术和产业的整体图景。零信任作为一种颠覆性的网络安全新范式,其“永不信任,持续验证”的理念契合了数字化时代的安全需求。尽管在落地过程中面临性能、成本、兼容性等挑战,但随着技术的成熟、标准的完善以及在新兴领域的广泛应用,零信任必将成为构建未来数字世界安全基石的关键力量。中美两国均从战略层面高度重视,预示着零信任产业将进入一个快速发展的新阶段。