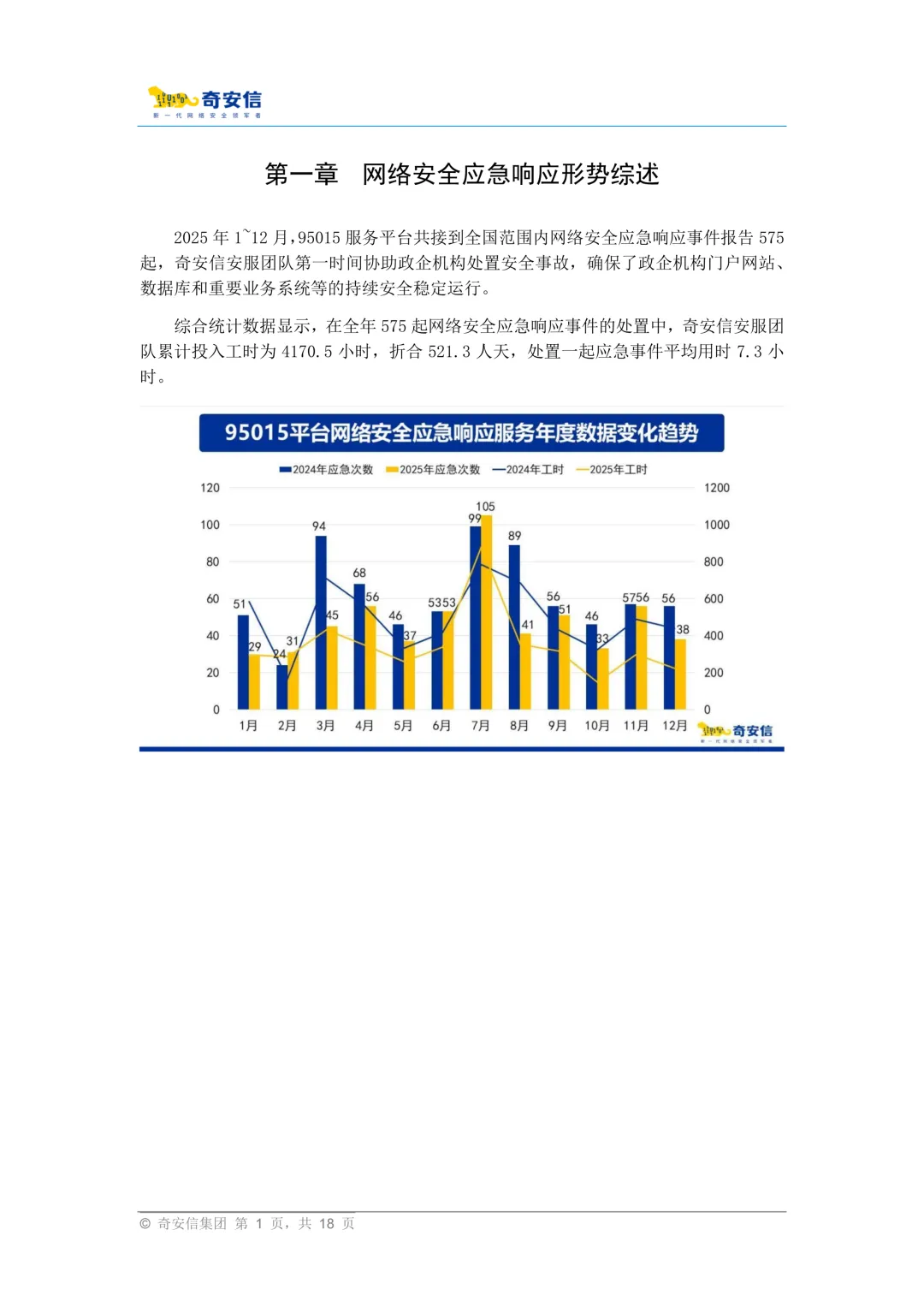

2025年,95015服务平台接到全国政企机构网络安全应急事件575起,奇安信安服团队投入4170.5小时处置,平均每起事件用时7.3小时。报告分析了事件的受害者情况、攻击者情况,并列举了典型案例,指出当前政企机构在网络安全基础设施、运营能力及人员安全意识方面存在的问题。

应急响应事件受害者分析

行业分布:政府部门报告事件最多,为76起,占比13.2%;制造业和金融机构均占比12.5%,事业单位、IT信息技术等行业也是高发领域。

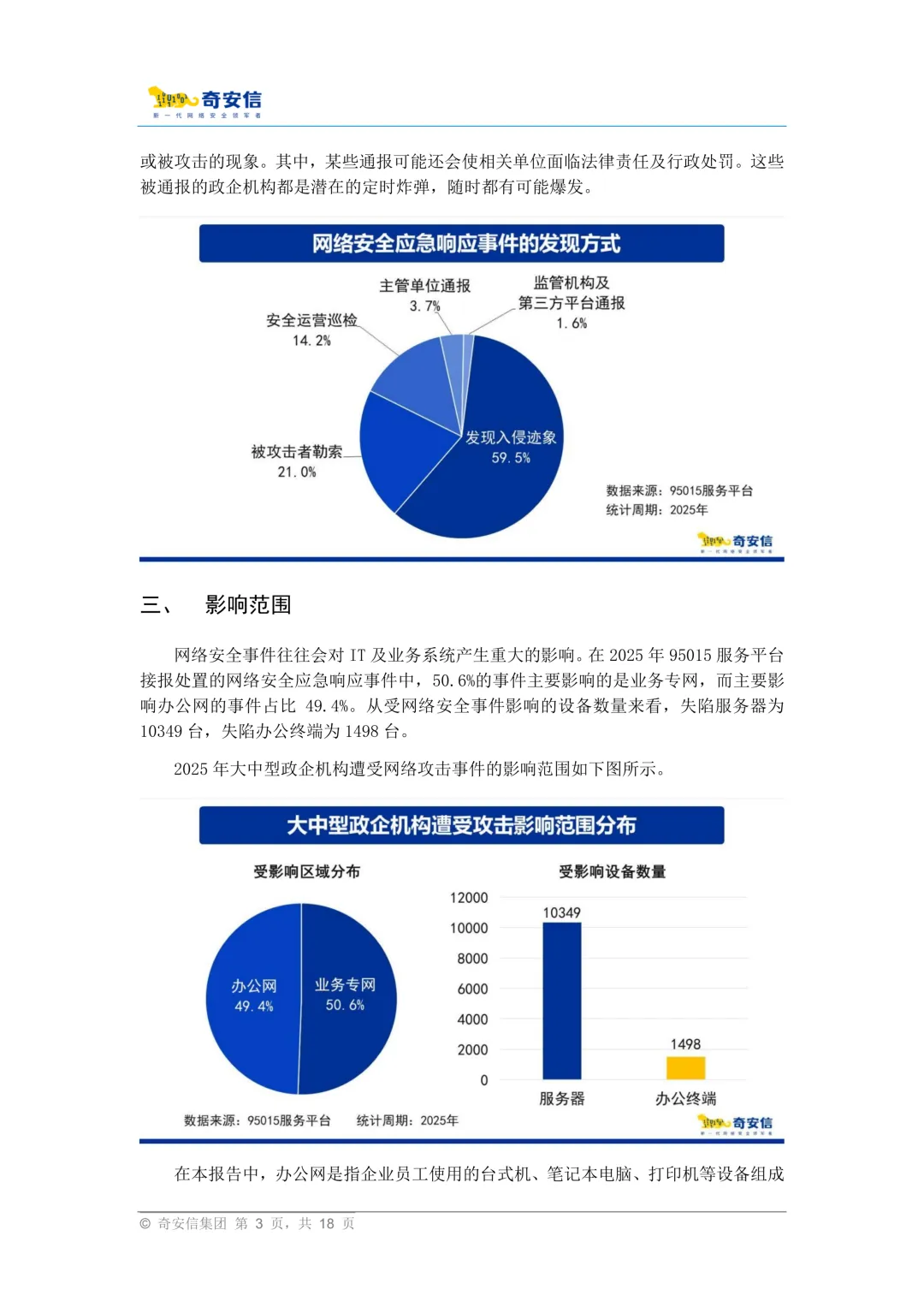

事件发现:59.5%的机构在系统出现明显入侵迹象后求助,21.0%在被勒索后报案,仅14.2%能通过安全巡检提前发现问题,5.3%由主管单位等通报后启动响应。

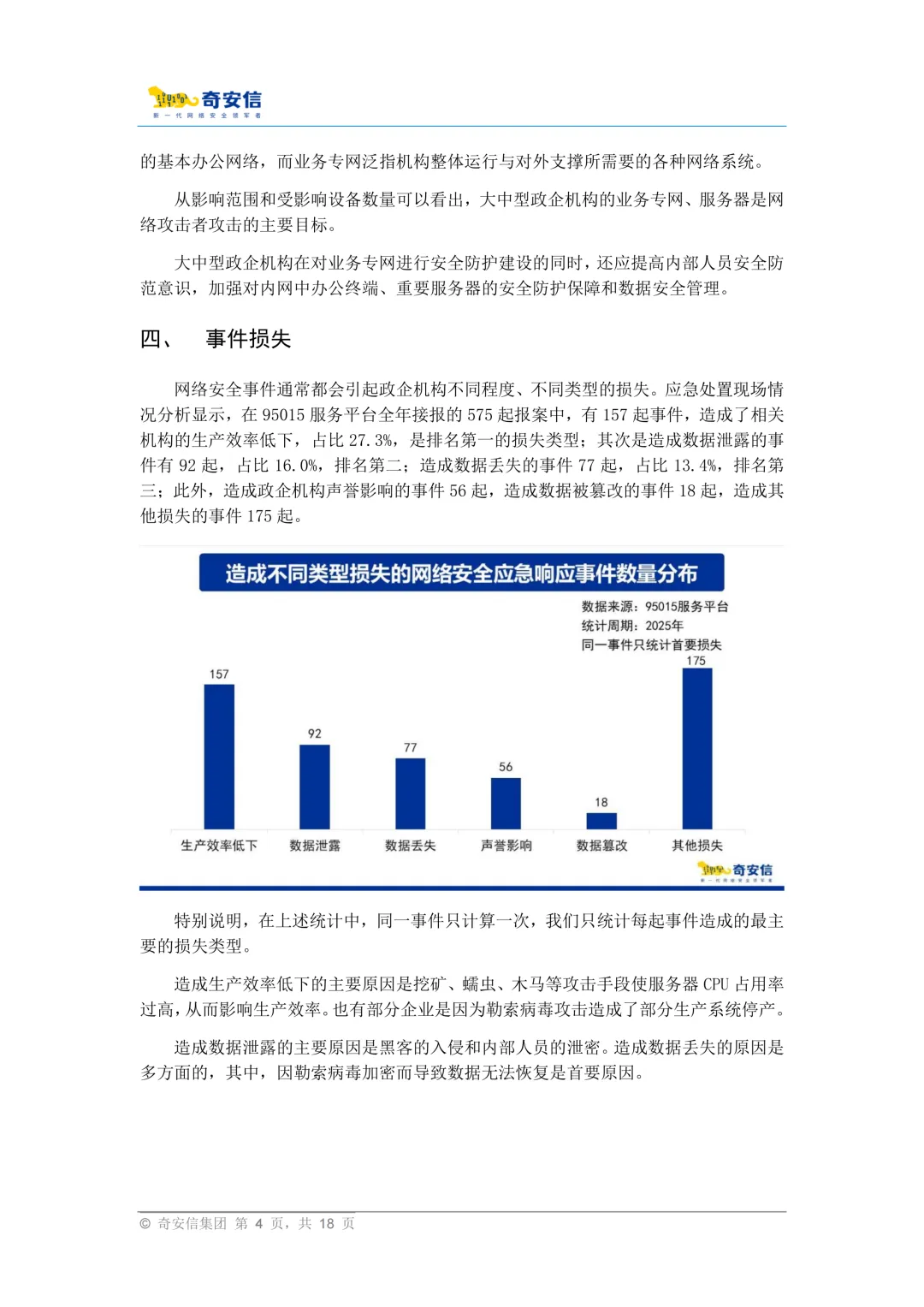

影响范围:50.6%的事件影响业务专网,49.4%影响办公网;失陷服务器10349台,失陷办公终端1498台,业务专网和服务器是主要攻击目标。

事件损失:生产效率低下事件157起(27.3%),数据泄露92起(16.0%),数据丢失77起(13.4%),声誉影响56起,数据篡改18起,其他损失175起。

应急响应事件攻击者分析

攻击意图:黑产活动201起,内部违规操作115起,窃取重要数据99起,敲诈勒索65起。内部违规中,将业务端口映射至外网等操作需重视。

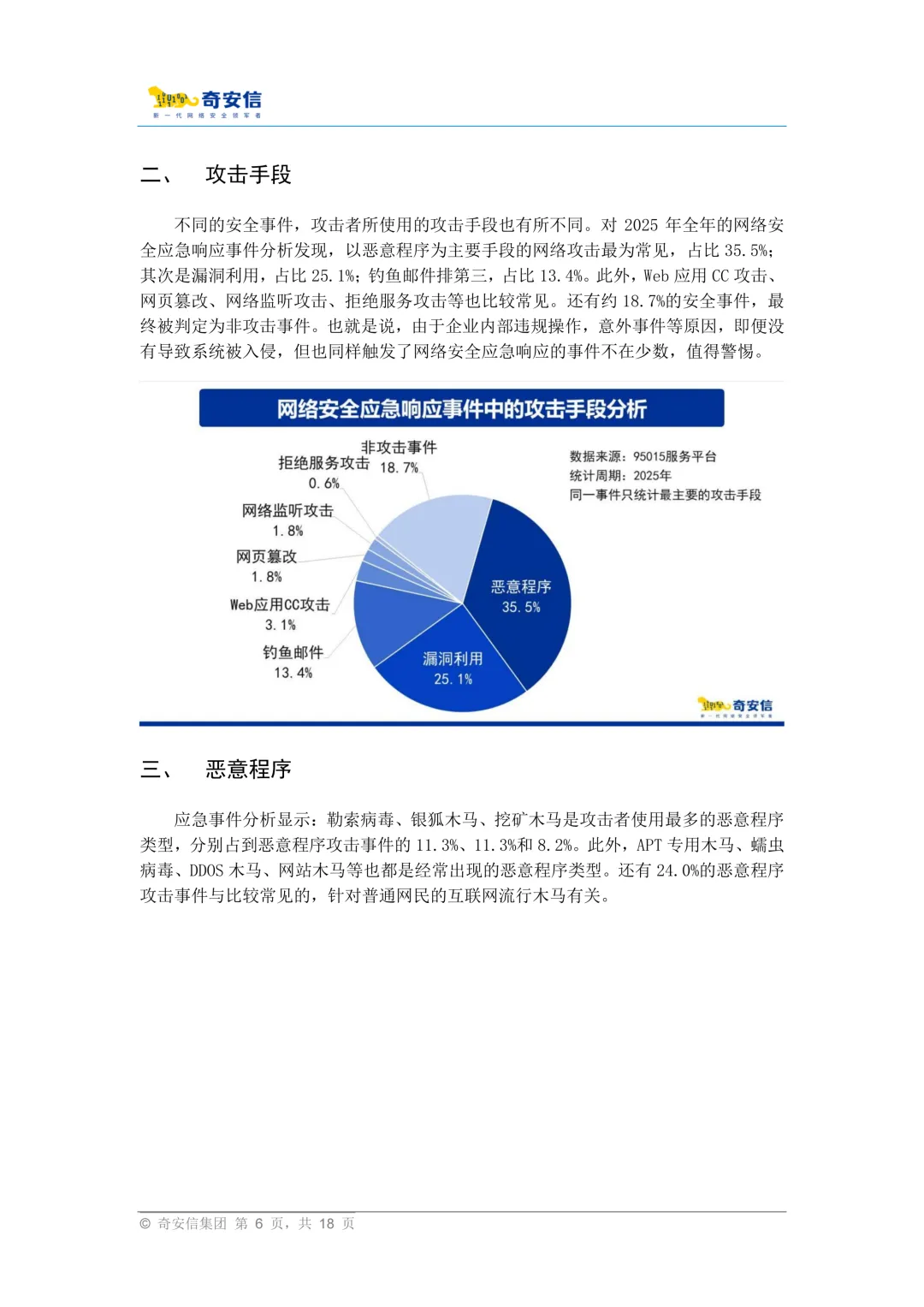

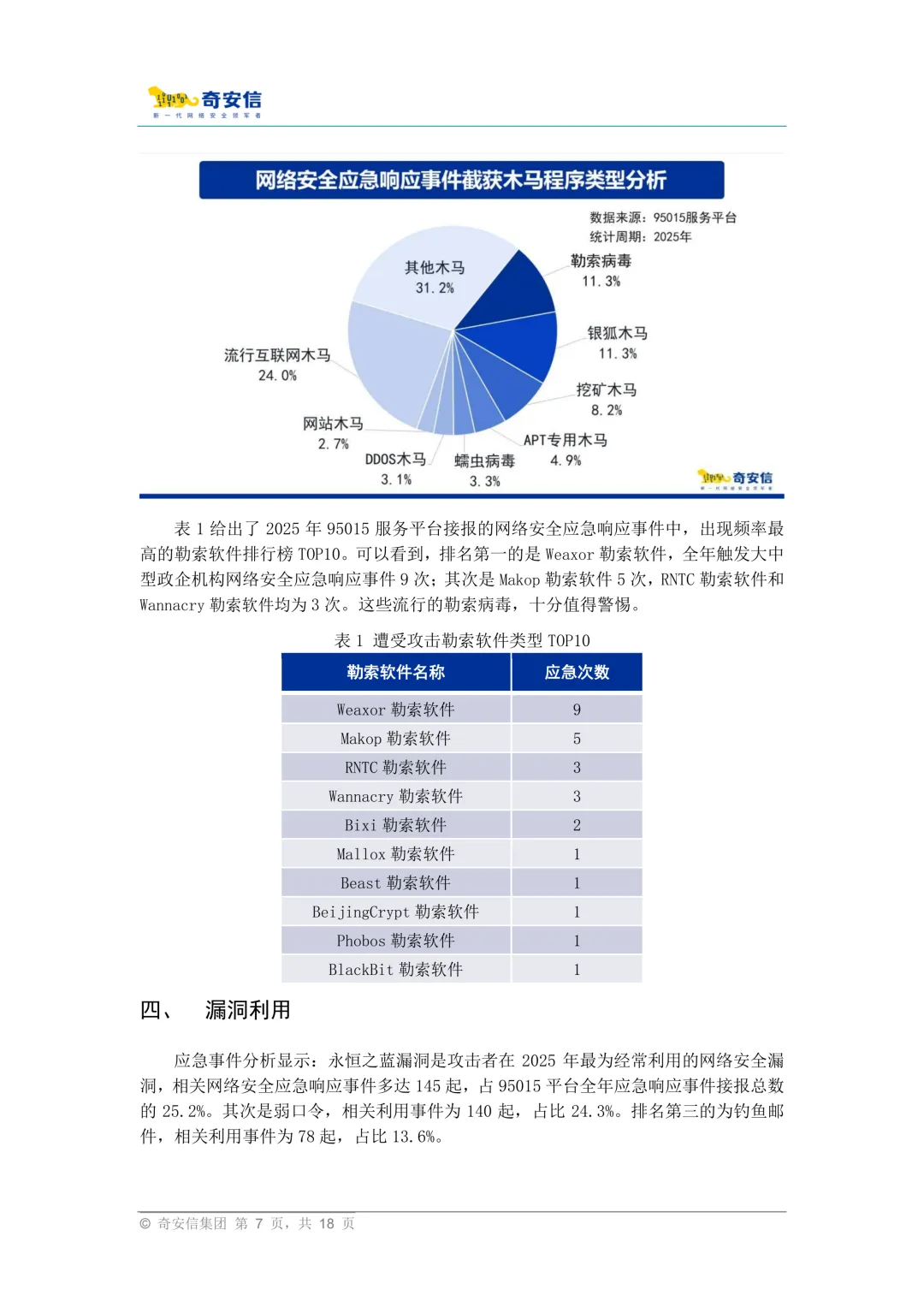

攻击手段:恶意程序占比35.5%,漏洞利用25.1%,钓鱼邮件13.4%,Web应用CC攻击等也常见,约18.7%为非攻击事件。

恶意程序:勒索病毒、银狐木马、挖矿木马分别占恶意程序攻击事件的11.3%、11.3%、8.2%。Weaxor勒索软件应急次数9次,居首;Makop为5次,RNTC和Wannacry均为3次。

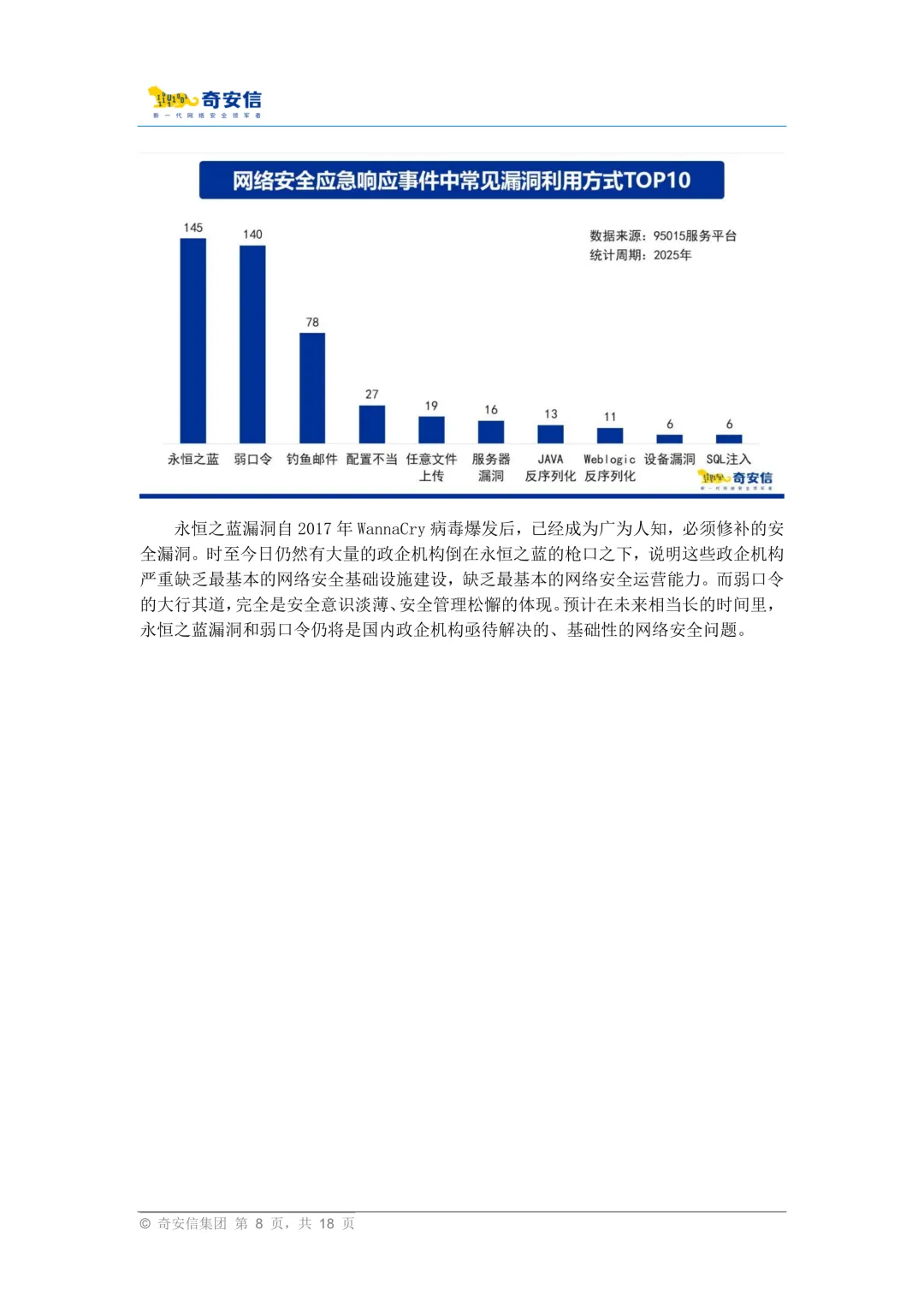

漏洞利用:永恒之蓝漏洞相关事件145起(25.2%),弱口令140起(24.3%),钓鱼邮件78起(13.6%)。

应急响应典型案例分析

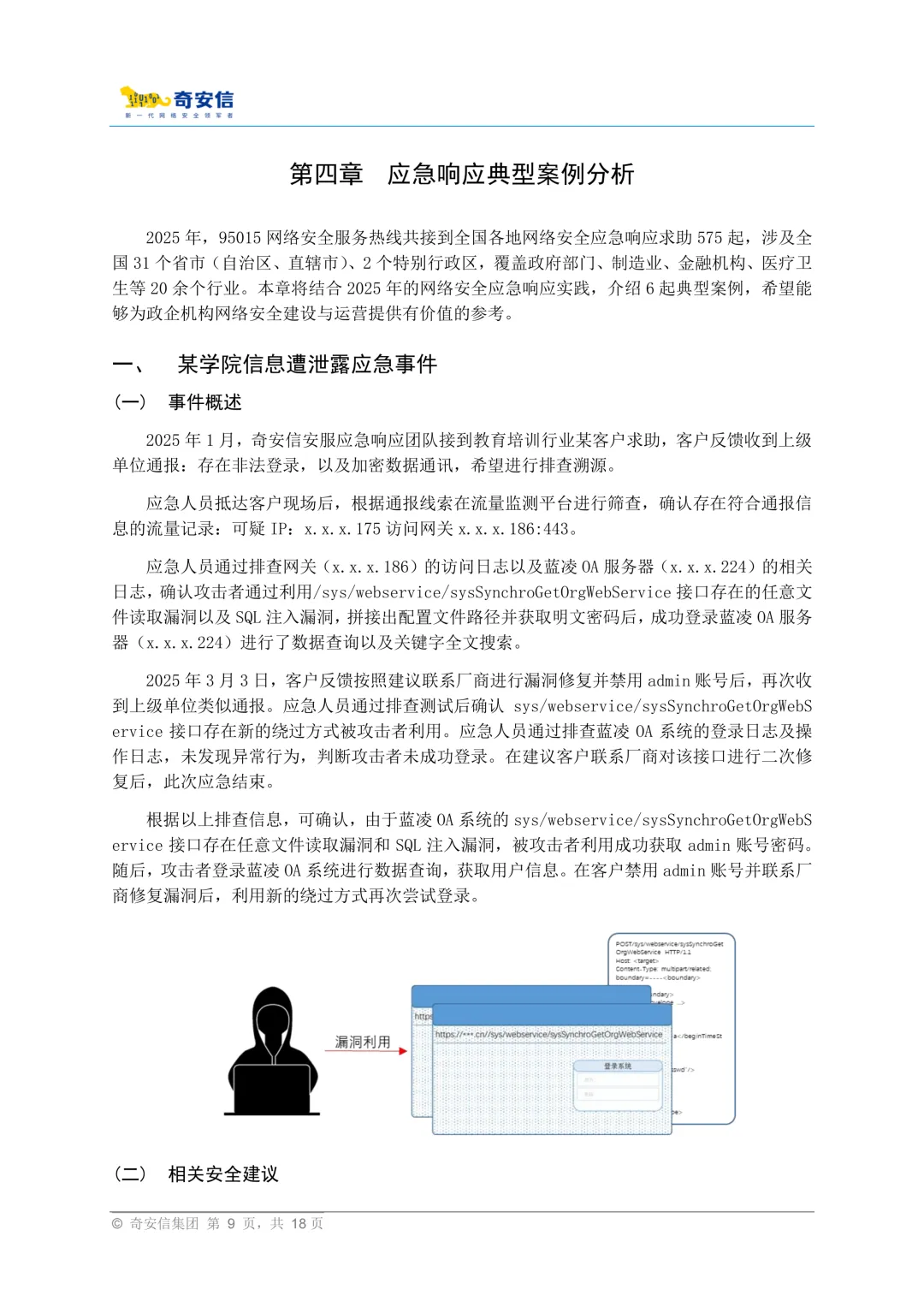

某学院信息遭泄露应急事件:攻击者利用蓝凌OA系统接口漏洞获取admin密码登录并查询数据,修复后又出现绕过方式,建议定期维护、加强访问控制、开展安全评估及巡检。

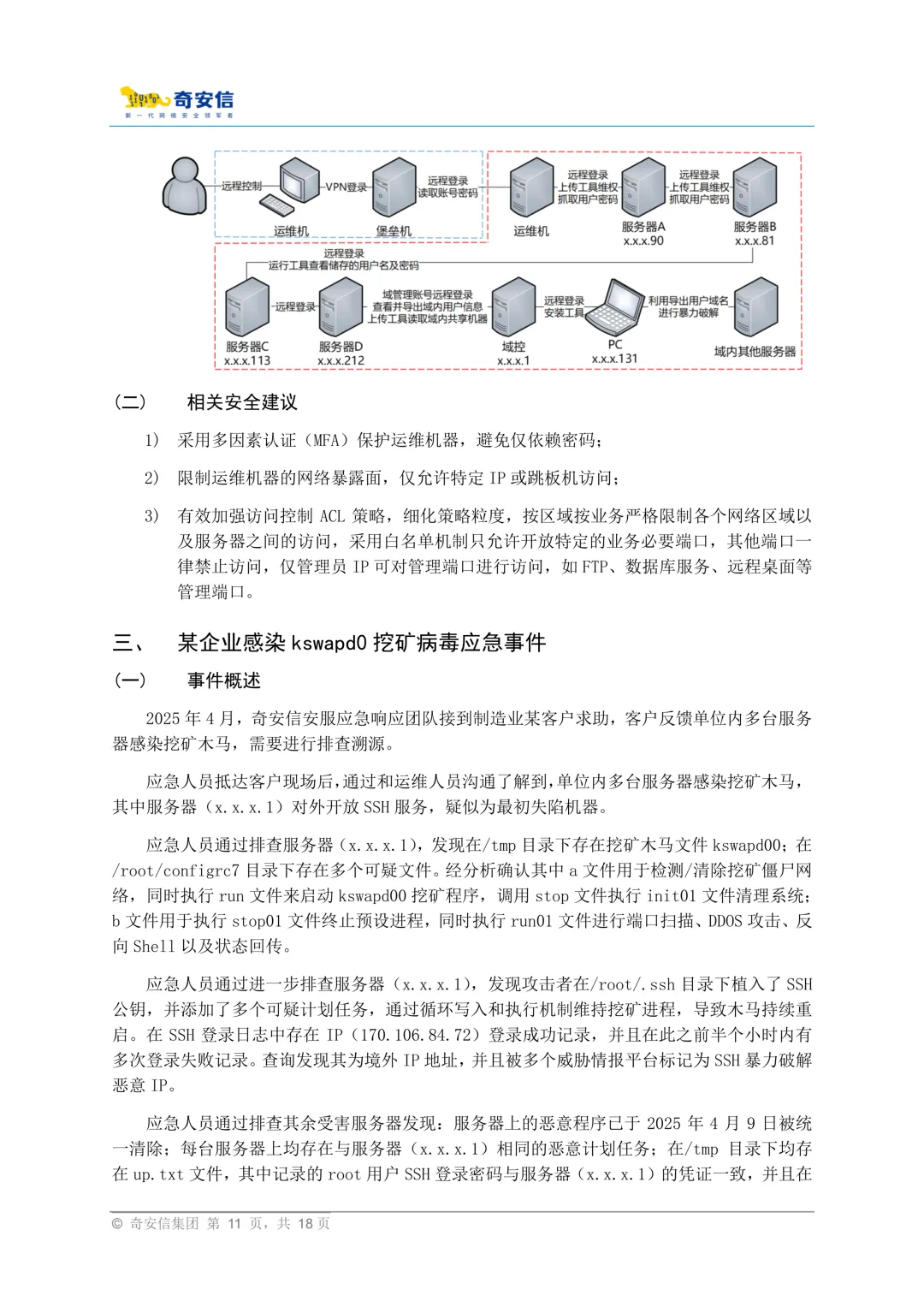

某企业中Beast勒索应急事件:攻击者通过控制运维机器获取VPN凭证登录堡垒机,利用密码本渗透至域控服务器等投放勒索病毒,建议采用MFA、限制运维机器暴露面、加强访问控制。

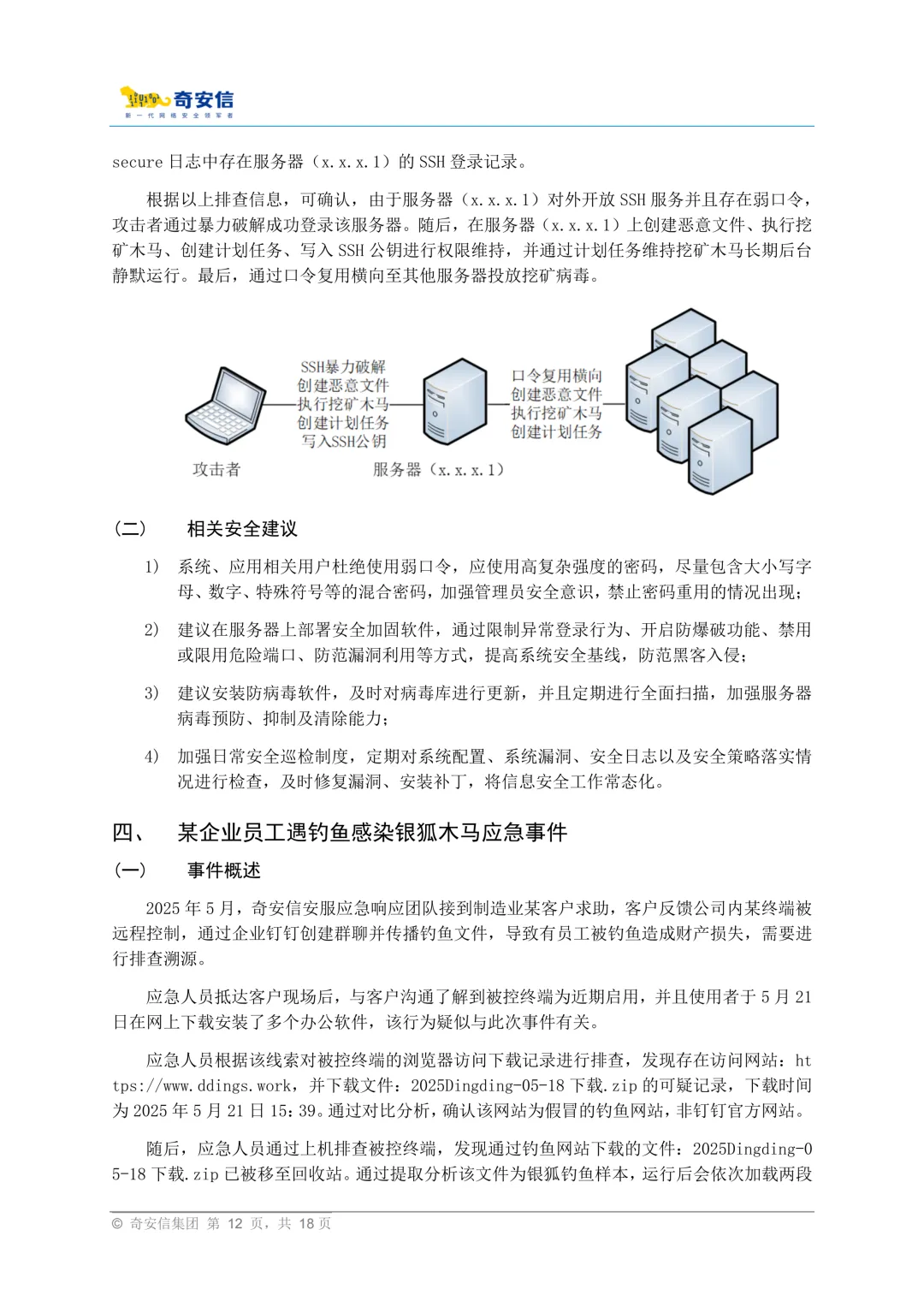

某企业感染kswapd0挖矿病毒应急事件:服务器因弱口令被暴力破解植入挖矿木马,通过计划任务和SSH公钥维持权限并横向传播,建议使用强密码、部署安全加固软件、安装防病毒软件及加强巡检。

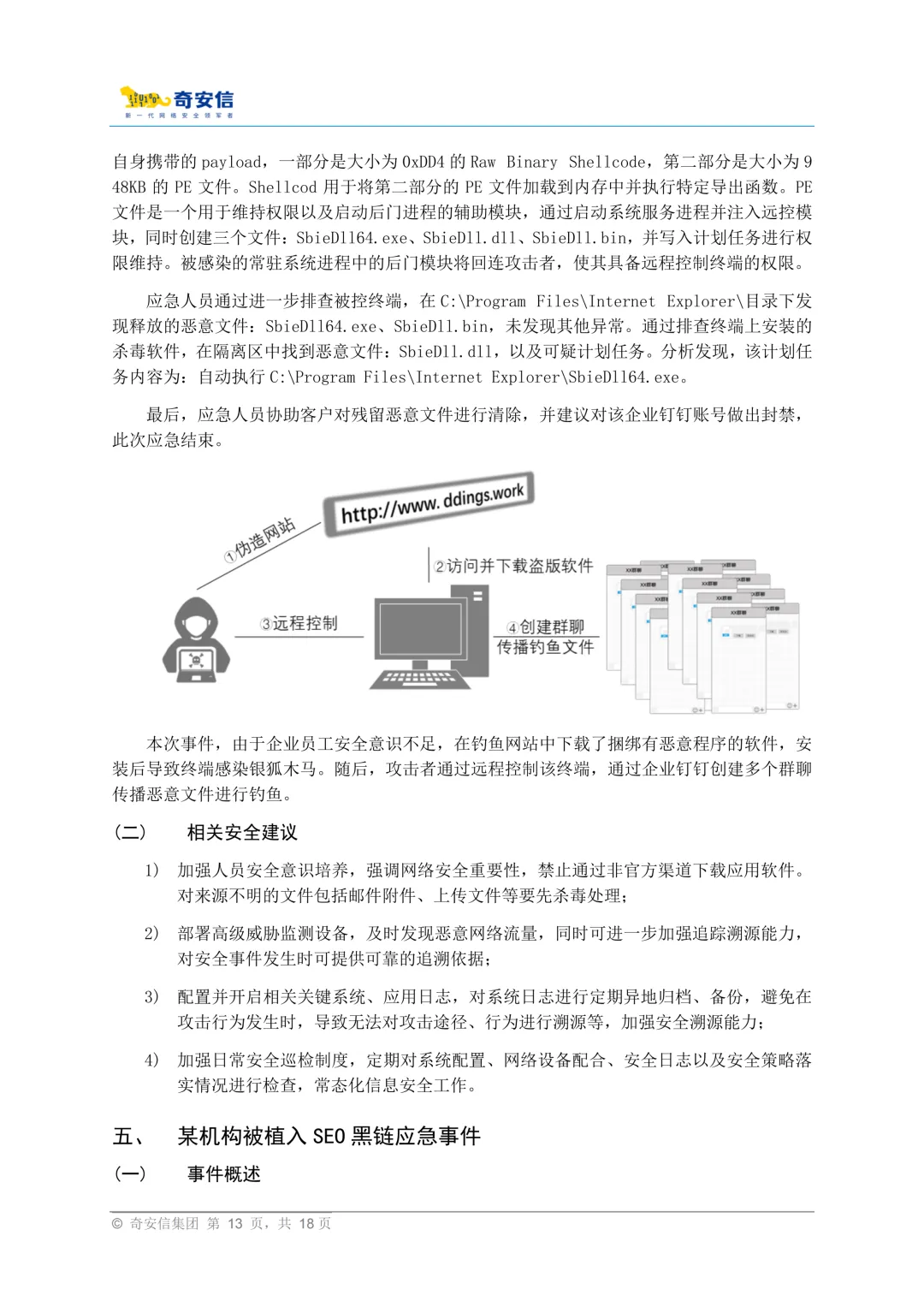

某企业员工遇钓鱼感染银狐木马应急事件:员工从钓鱼网站下载软件感染银狐木马,攻击者远程控制终端传播钓鱼文件,建议加强人员安全意识、部署威胁监测设备、配置日志及加强巡检。

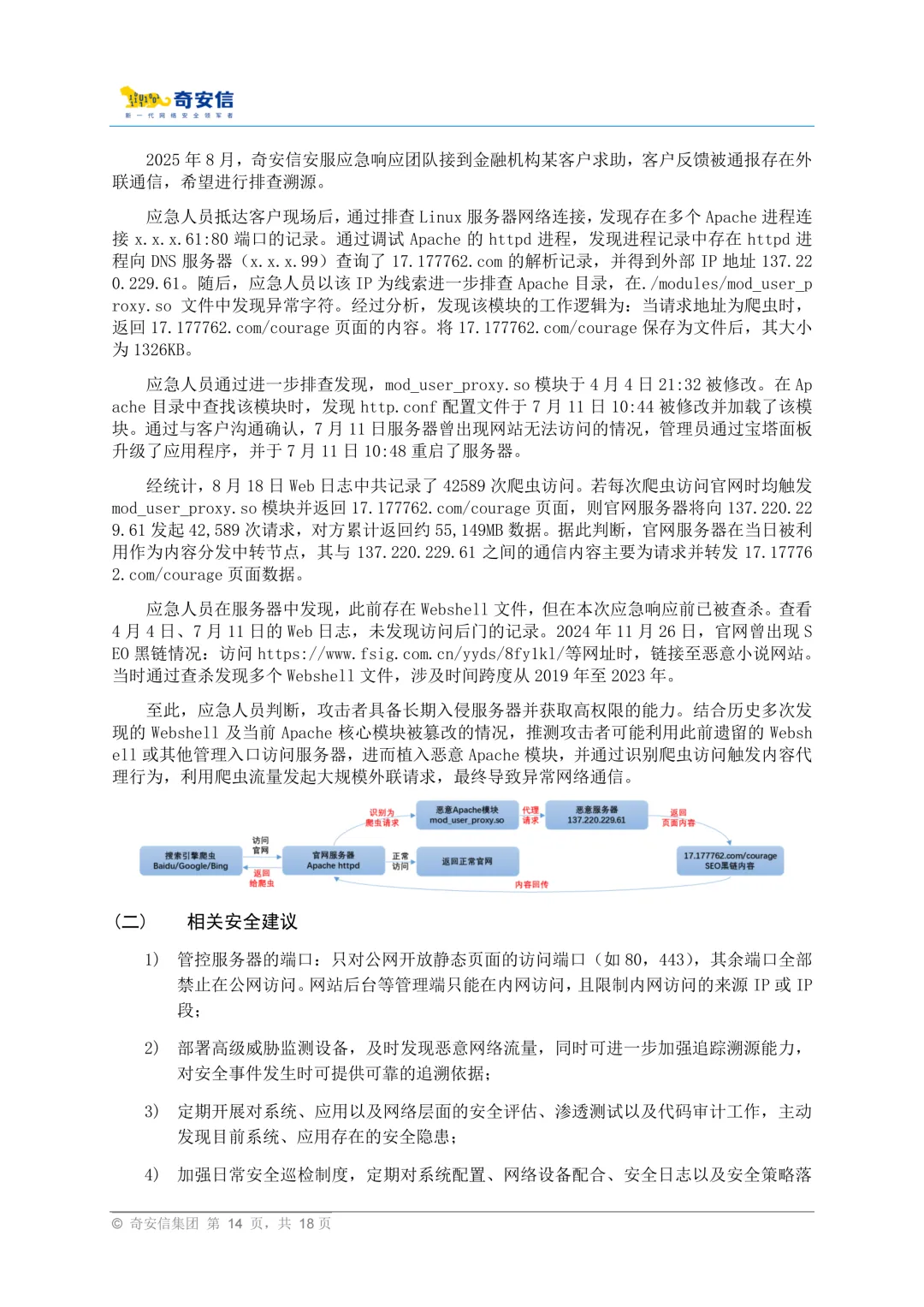

某机构被植入SEO黑链应急事件:攻击者篡改Apache模块利用爬虫流量发起外联,建议管控端口、部署监测设备、开展安全评估及加强巡检。

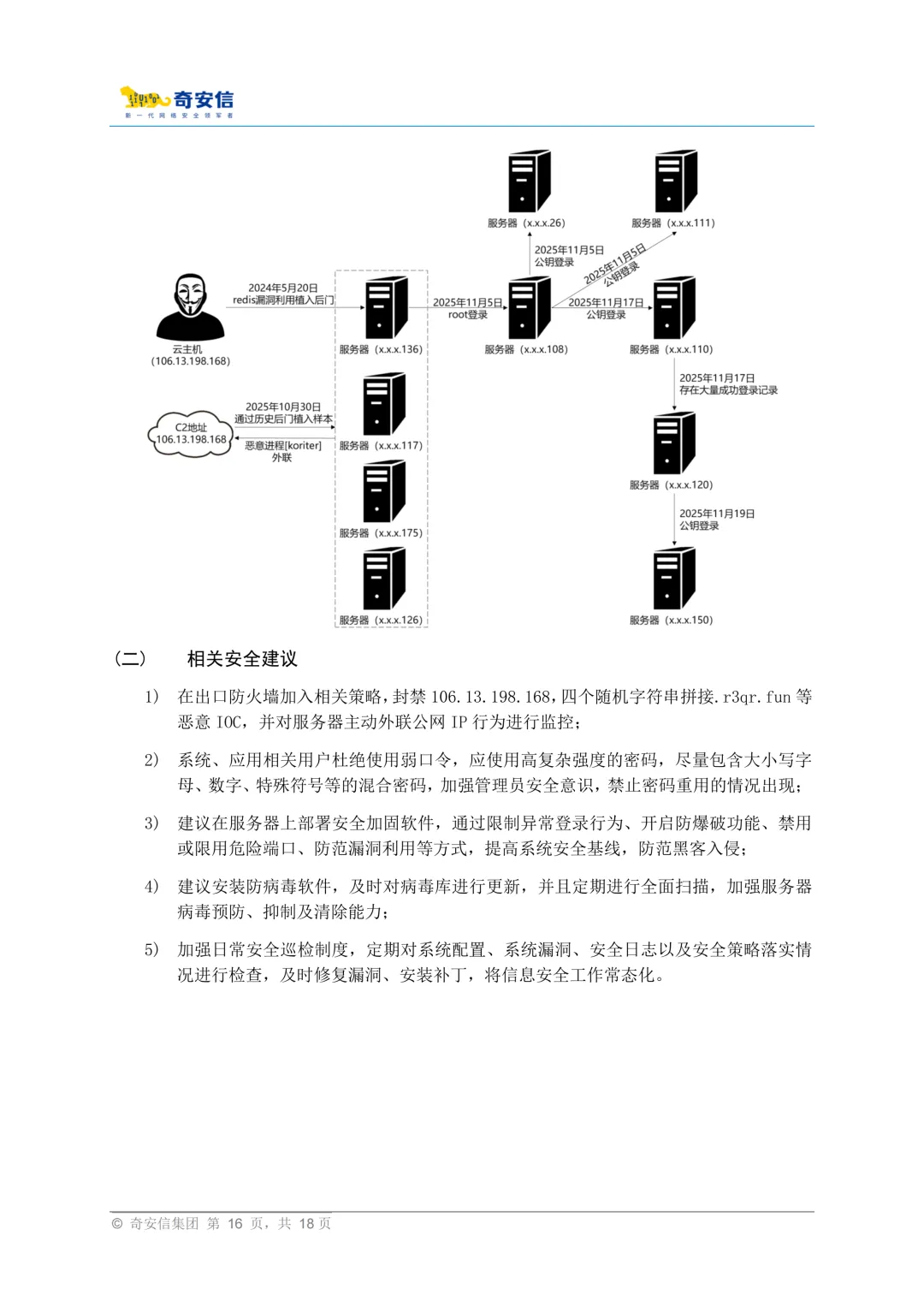

某企业OldFox APT应急事件:攻击者利用redis漏洞入侵服务器长期潜伏并横向移动,建议封禁恶意IOC、使用强密码、部署加固软件、安装防病毒软件及加强巡检。

网络安全应急响应分析报告(2025年).pdf

2026网络安全趋势报告.pdf

2025年网络安全回顾.pdf

2026年网络安全发展趋势洞察.pdf

网络安全2026年趋势研究报告.pdf

20252026年网络安全趋势报告.pdf

来源:奇安信