?arXiv 27-Oct-2025 LLM相关论文(32/45)

?更多论文见主页/合集

?arXiv ID: arXiv:2510.20930

?论文标题: Security Logs to ATT&CK Insights: Leveraging LLMs for High-Level Threat Understanding and Cognitive Trait Inference

? 问题背景:传统网络防御依赖人工解读入侵检测系统日志,难以实时推断攻击者意图。Suricata等IDS工具产生海量低级事件流,缺乏对攻击策略和认知特征的语义理解,导致分析效率低下且容易遗漏关键威胁。

? 研究动机:研究团队提出利用LLM填补低级日志与高级攻击意图之间的语义鸿沟。通过将网络事件映射到MITRE ATT&CK框架,并提取攻击者的认知偏差特征,为构建认知自适应防御系统奠定理论基础。

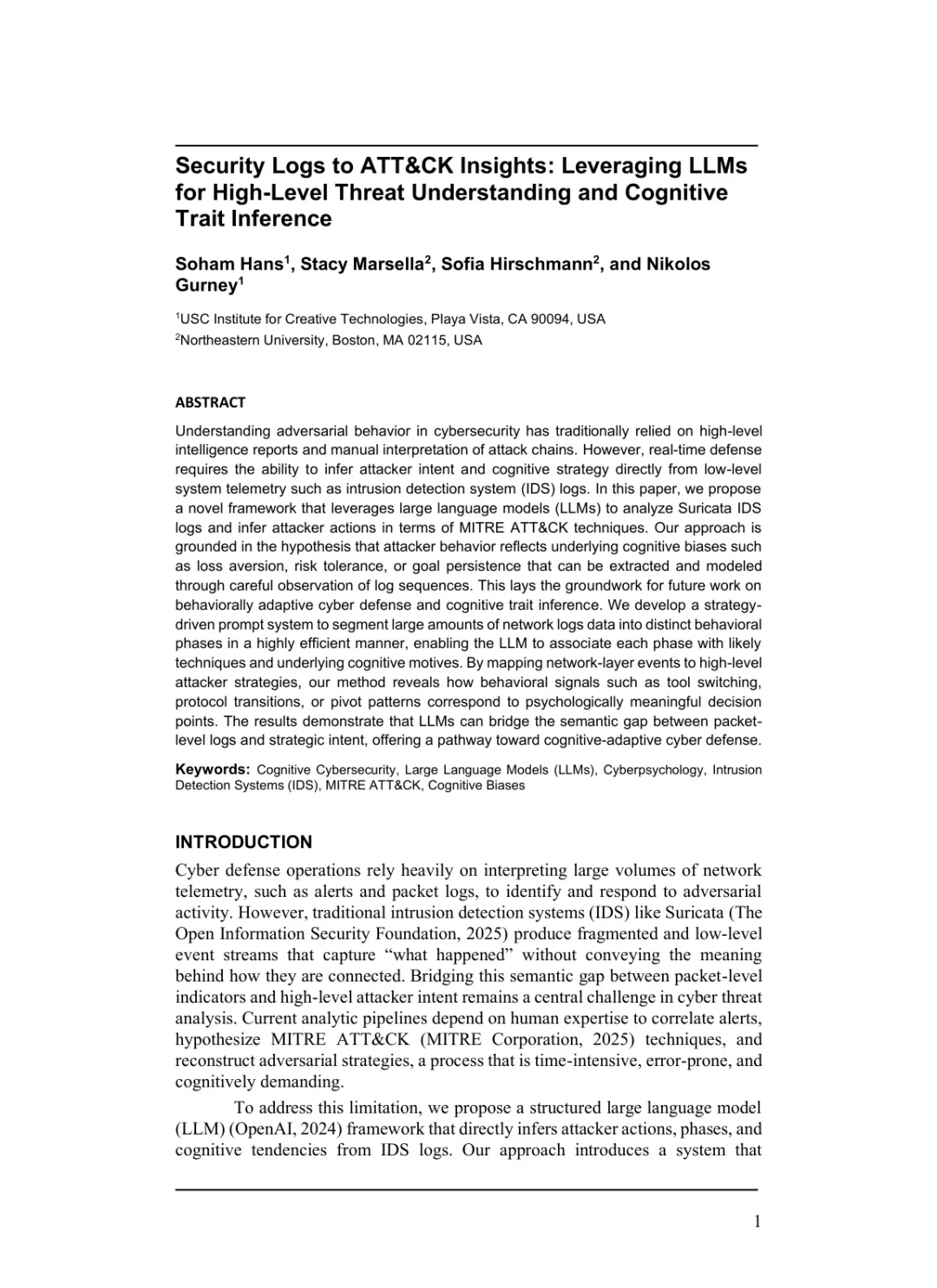

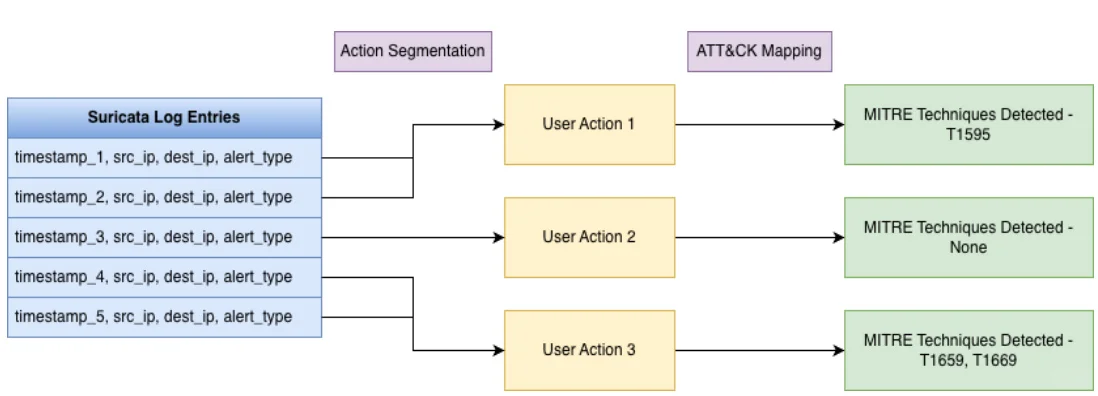

? 方法简介:框架采用两级处理:首先使用LLM对Suricata日志进行行为分割,将连续事件分解为语义连贯的操作单元;然后通过检索增强生成模型(RAG)将操作映射到ATT&CK技术,并推断潜在认知动机。

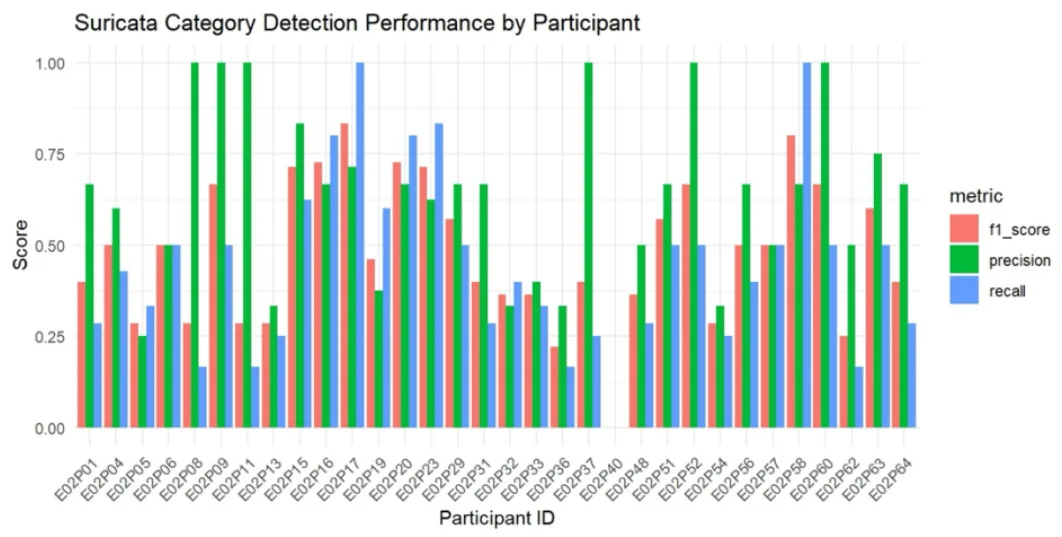

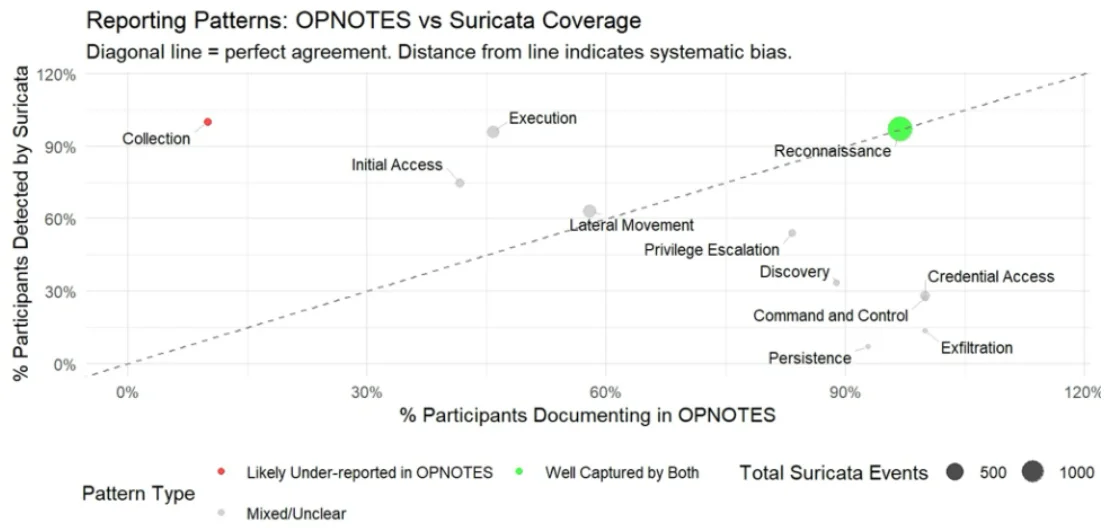

? 实验设计:在Operation 418实验数据集中测试框架效果,对比基于攻击者操作笔记(OPNOTES)的基准模型。评估指标包括战术覆盖率、参与者级别的精确率/召回率和F1分数,验证仅从网络遥测数据推断攻击策略的可行性。

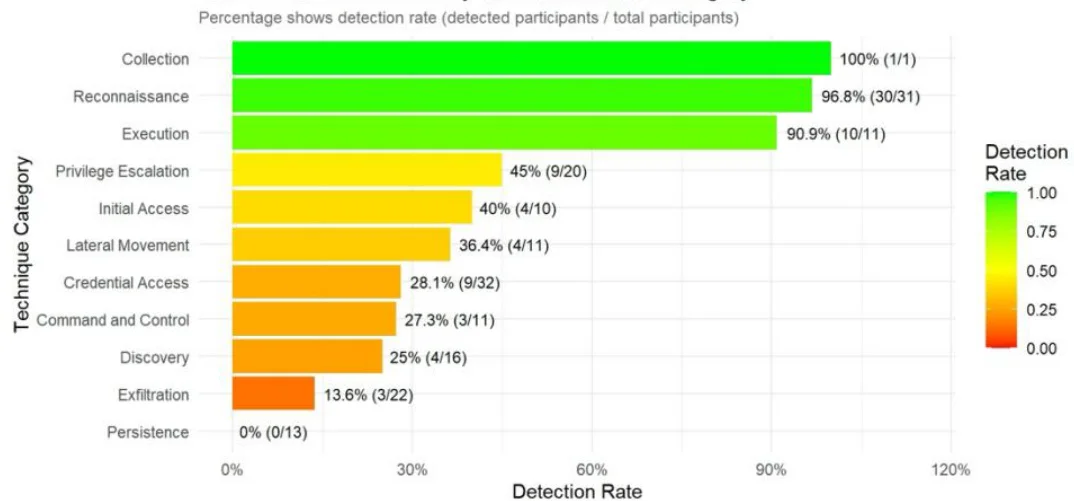

研究发现,Suricata模型在侦察和横向移动等网络可见阶段表现优异,精确率达90%以上。但在持久化和命令控制等主机内行为上存在固有局限,反映了网络遥测的观测边界。工具切换和协议转换等模式成为识别认知特征的关键信号。

该框架证明了从原始IDS日志重建攻击策略的潜力,为实时认知防御开辟新路径。未来将融合多源数据流,构建更完整的攻击者行为画像,推动防御系统从\"检测做什么\"向\"理解为什么做\"跃迁。

?更多论文见主页/合集

?arXiv ID: arXiv:2510.20930

?论文标题: Security Logs to ATT&CK Insights: Leveraging LLMs for High-Level Threat Understanding and Cognitive Trait Inference

? 问题背景:传统网络防御依赖人工解读入侵检测系统日志,难以实时推断攻击者意图。Suricata等IDS工具产生海量低级事件流,缺乏对攻击策略和认知特征的语义理解,导致分析效率低下且容易遗漏关键威胁。

? 研究动机:研究团队提出利用LLM填补低级日志与高级攻击意图之间的语义鸿沟。通过将网络事件映射到MITRE ATT&CK框架,并提取攻击者的认知偏差特征,为构建认知自适应防御系统奠定理论基础。

? 方法简介:框架采用两级处理:首先使用LLM对Suricata日志进行行为分割,将连续事件分解为语义连贯的操作单元;然后通过检索增强生成模型(RAG)将操作映射到ATT&CK技术,并推断潜在认知动机。

? 实验设计:在Operation 418实验数据集中测试框架效果,对比基于攻击者操作笔记(OPNOTES)的基准模型。评估指标包括战术覆盖率、参与者级别的精确率/召回率和F1分数,验证仅从网络遥测数据推断攻击策略的可行性。

研究发现,Suricata模型在侦察和横向移动等网络可见阶段表现优异,精确率达90%以上。但在持久化和命令控制等主机内行为上存在固有局限,反映了网络遥测的观测边界。工具切换和协议转换等模式成为识别认知特征的关键信号。

该框架证明了从原始IDS日志重建攻击策略的潜力,为实时认知防御开辟新路径。未来将融合多源数据流,构建更完整的攻击者行为画像,推动防御系统从\"检测做什么\"向\"理解为什么做\"跃迁。