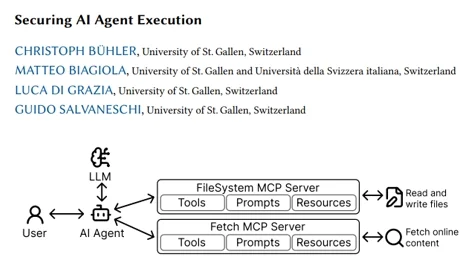

该论文针对当前 AI 代理(以 LLM 为推理核心)通过 Model Context Protocol(MCP)调用外部工具时出现的“默认完全信任”安全缺口:

现有 MCP 服务器在主机侧通常以原生进程身份运行,继承用户级权限,缺乏隔离与最小权限机制;

攻击者可通过工具投毒、傀儡攻击、拉毯攻击或恶意外部资源攻击,在注册、运行或更新阶段窃取数据、执行命令或横向移动;

静态扫描与运行时监控类方案只能“检测”而非“阻止”越权行为,且生态碎片化、复用性差。

为此,作者提出 AgentBound——首个面向 MCP 的可强制执行的访问控制框架,使服务器必须声明所需权限(AgentManifest),并在沙箱(AgentBox)中按声明精确限制文件系统、网络、外设等访问,从而把“信任但验证”转为“验证且隔离”,在无需改动现有服务器代码的前提下阻断绝大多数针对环境的恶意行为。

现有 MCP 服务器在主机侧通常以原生进程身份运行,继承用户级权限,缺乏隔离与最小权限机制;

攻击者可通过工具投毒、傀儡攻击、拉毯攻击或恶意外部资源攻击,在注册、运行或更新阶段窃取数据、执行命令或横向移动;

静态扫描与运行时监控类方案只能“检测”而非“阻止”越权行为,且生态碎片化、复用性差。

为此,作者提出 AgentBound——首个面向 MCP 的可强制执行的访问控制框架,使服务器必须声明所需权限(AgentManifest),并在沙箱(AgentBox)中按声明精确限制文件系统、网络、外设等访问,从而把“信任但验证”转为“验证且隔离”,在无需改动现有服务器代码的前提下阻断绝大多数针对环境的恶意行为。