在2026年的网络安全态势演进中,漏洞发现的速度、精度以及系统级自动化程度正在经历范式级的转变。基于安全研究机构Innora.ai及其首席架构师冯宁(Feng Ning)公开披露并获官方确认的一大批CVE漏洞(Common Vulnerabilities and Exposures)记录,网络安全防御的基线正在被重新定义。相关原始证据及溯源数据表明,该团队在高度密集的时间窗口内,横跨了从底层操作系统内核、基础C/C++多媒体解析库、核心开源企业中间件,延伸至现代AI大模型推理基础设施(如vLLM)以及拥有超十亿用户的移动终端(如Alipay)等多个关键维度。

本研究报告将系统性地拆解用户查询中指定的46个关键CVE漏洞,深入剖析其覆盖的技术领域、漏洞触发的底层物理与逻辑机制,并重点解析驱动这一系列高密度漏洞发现的核心技术路线——AI赋能的多轮对话树强化学习红蓝对抗系统。

技术路线与底层逻辑:AI驱动的自动化红蓝对抗范式

传统的手工安全审计和模糊测试(Fuzzing)在面对现代复杂软件架构时,逐渐暴露出代码状态机覆盖率瓶颈及误报率高昂的局限性。Innora团队之所以能够实现“48小时内横跨12个项目发现31个CVE”的规模化漏洞挖掘,其底层支撑在于一套高度自动化的AI安全分析基础设施。

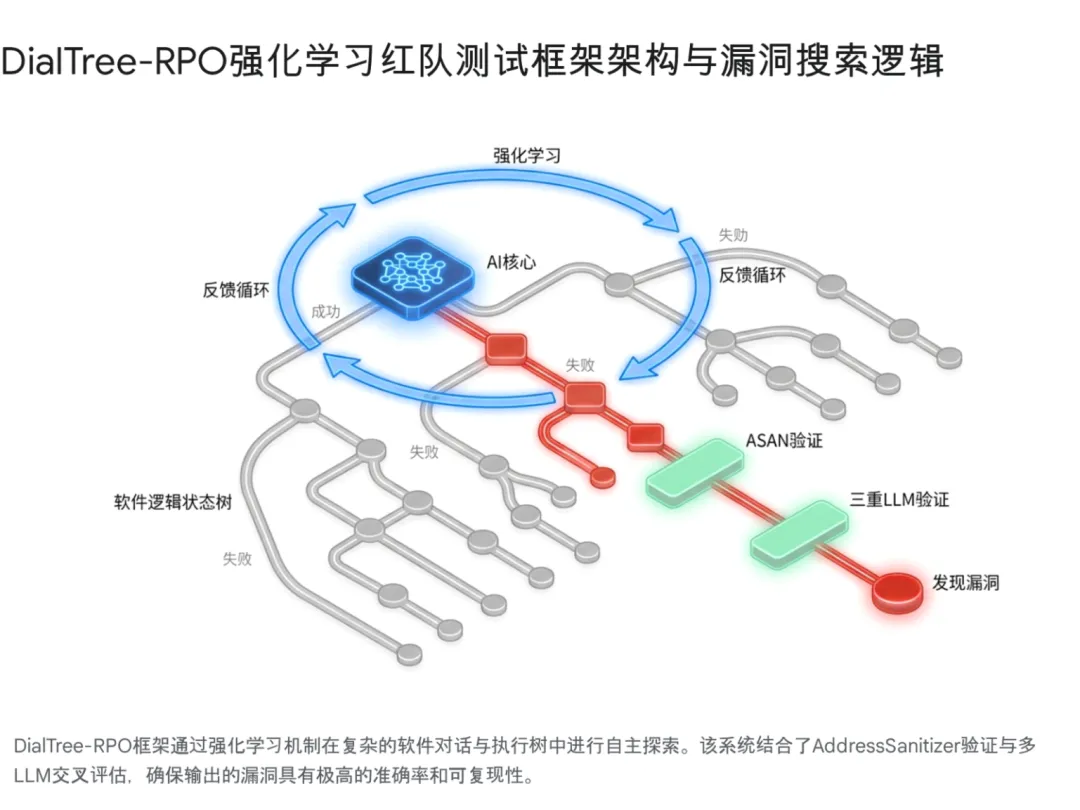

DialTree-RPO:多轮对话树搜索与策略涌现

根据深入的技术披露,该自动化挖掘机制的核心被称为“DialTree-RPO(Dialogue Tree Reinforcement Policy Optimization)”框架。该框架专为突破深度逻辑漏洞和复杂状态依赖型缺陷而设计,彻底改变了红蓝对抗的执行逻辑。

系统不再依赖预先编写的静态测试用例,而是从随机探索或通用大语言模型(LLM)基座出发,在目标软件的逻辑执行树中进行连续的多轮“试错(Trial-and-Error)”。通过强化学习的奖励反馈机制,AI代理能够动态调整其与目标协议或API的交互策略。在实际应用中,这种机制展现出了惊人的“策略涌现”能力。例如,在针对协议栈的测试中,该系统在经历数十次迭代后,能够在极短时间内自主定位到传统模糊测试难以触达的零日(Zero-Day)栈缓冲区溢出漏洞。这种基于上下文感知的多轮探索,使其能够有效绕过浅层的输入清洗机制,直击深层的状态机缺陷。

严密的漏洞降噪与验证管线

严密的漏洞降噪与验证管线

为了解决自动化工具普遍面临的误报问题,该技术路线引入了极其严苛的验证机制。首先,所有潜在的内存损坏漏洞均被置于AddressSanitizer(ASAN)内存检测工具的严格监控下,必须成功复现多次以证明其真实性和稳定性。其次,系统引入了“3-LLM验证”机制,利用三个独立的商业化大型语言模型对漏洞触发路径、内存越界形态及PoC(概念验证)代码进行逻辑自洽性交叉评估。这一整套从发现到验证的闭环,直接催生了本次分析报告中所涉及的各类高危CVE。

基础C/C++依赖库:整数边界失控与“局部修复”盲区

本次公开的漏洞集中,最引人深思的现象是多个关键底层库暴露出了开源社区在修补历史漏洞时的“局部盲区”。人工审计往往只关注报告中的特定触发路径,而忽视了代码库中具有相同计算逻辑的其他模块。

Libsndfile:未竞的整数溢出修复 (CVE-2026-37555)

Libsndfile是广泛应用于Linux音频架构及各大音视频处理软件中的核心基础库。由Innora发现的CVE-2026-37555(CVSS 3.1评分 7.8,高危)揭示了一个典型的整数溢出(CWE-190)导致堆破坏的漏洞。

该漏洞的本质是对历史漏洞CVE-2022-33065的不完全修复。在早期的修复中,开发者在 src/ima_adpcm.c 的AIFF文件处理路径(第241行)正确地将算术乘法强制转换为64位的 sf_count_t。然而,WAV文件的打开路径(第235行:sf.frames = samplesperblock * blocks;)以及关闭路径(第167行)却被完全遗漏。

在处理特定构造的WAV文件头时,由于 samplesperblock 和 blocks 均为32位有符号整型(int),若攻击者将两者的值均设为 50,000,其乘积 2,500,000,000 将突破 INT32_MAX 的上限,引发整数回绕(Wrap-around),变为负数 -1,794,967,296。这个非法的负值随后被传递给 sf.frames 并用于后续的内存分配逻辑,直接导致系统分配出尺寸远小于实际需求的缓冲区,最终在解码IMA-ADPCM音频数据时引发严重的堆缓冲区溢出,使攻击者能够执行任意代码或造成拒绝服务。

Vim编辑器:残留的堆破坏阵列 (CVE-2026-37562 至 CVE-2026-37572)

著名的Vim编辑器同样陷入了“局部修复”的困境。早前,CVE-2026-28421修复了 viminfo.c 文件中的一处整型(int)强制转换截断问题。但系统性的AI代码审计揭示,这仅仅是冰山一角。

在此次批次中,CVE-2026-37562、CVE-2026-37566、CVE-2026-37567、CVE-2026-37568、CVE-2026-37569 以及 CVE-2026-37572 共同指出了一个严峻的事实:在Vim的核心模块如 ex_getln.c、memline.c、terminal.c 和 session.c 中,至少还残留着14处与此前完全相同的整型截断漏洞逻辑。这些CWE-190级别的整数溢出在处理大型文本块、复杂的终端转义序列或恶意的会话文件时,会不可避免地演变为致命的堆缓冲区溢出(CWE-122),允许攻击者通过诱导用户打开特制文件来获取宿主机权限。

Hashcat:安全工具的反向反噬 (CVE-2026-42482 至 CVE-2026-42484)

Hashcat作为业界标杆的高级密码恢复和破解工具,其自身的解析模块安全性在此次分析中被彻底击穿。研究发现,当Hashcat处理复杂哈希格式时,存在多个内存破坏缺陷:

•CVE-2026-42484:在解析PKZIP格式哈希的 hex_to_binary() 函数中,缺乏边界校验导致堆缓冲区溢出。

•CVE-2026-42483:处理Kerberos哈希的解析器内同样存在可利用的堆溢出缺陷。

•CVE-2026-42482:在底层的十六进制转换函数 mangle_to_hex_lower() 和 mangle_to_hex_upper() 中,存在栈缓冲区溢出(Stack-based buffer overflow)。这些漏洞意味着,红队或安全运营中心(SOC)的分析人员在尝试破解从外部捕获的恶意哈希文件时,极易受到反向攻击,导致取证基础设施的沦陷。

企业中间件与AI基础设施的信任崩塌

企业中间件与AI基础设施的信任崩塌

在云原生应用和企业级微服务架构中,组件间的反序列化与网络请求路由构成了系统的信任骨架。本批次中的漏洞揭示了这一信任骨架在恶意数据面前的极度脆弱性。

Apache Camel:ProtoStream的不安全反序列化 (CVE-2026-6857, CVE-2026-40858)

Apache Camel是一款支撑全球海量企业集成的核心开源框架。CVE-2026-40858和CVE-2026-6857(CVSS 3.1评分为8.1,高危)暴露了 camel-infinispan 组件中的灾难性设计失误。

漏洞的技术根因(CWE-502)在于,基于ProtoStream的远程聚合存储库在从远程Infinispan缓存中读取数据时,直接调用了底层的 java.io.ObjectInputStream 进行数据反序列化,且在整个生命周期内未配置任何对象输入过滤器(ObjectInputFilter)。攻击者只需具备写入Infinispan缓存的低级别权限,即可注入精心构造的序列化Java对象载荷(Gadget Chains)。当Camel应用执行常规的聚合恢复(get 或 recover)操作时,该对象被自动反序列化,从而在目标应用的上下文中触发无交互的远程任意代码执行(RCE),彻底瓦解系统的主机防御。这一缺陷直接波及了广泛使用的红帽企业应用平台(Red Hat EAP)及JBoss Fuse。

AI推理底座:vLLM 服务器端请求伪造 (CVE-2026-42476 至 CVE-2026-42481)

随着大语言模型应用的大规模部署,AI推理引擎本身的安全性成为了全新的主战场。CVE-2026-42476、CVE-2026-42477、CVE-2026-42478、CVE-2026-42479、CVE-2026-42480 及 CVE-2026-42481 这一系列漏洞,直指广泛部署的 vLLM 推理服务器。

分析表明,vLLM服务器在处理外部请求时存在严重的服务器端请求伪造(SSRF)缺陷。攻击者能够通过操控输入参数,强迫vLLM服务器向云端内部网络资源发起任意请求。在Kubernetes等高度容器化的环境中(如 llm-d 环境),这种攻击具有毁灭性的次生灾害潜力。一个被攻陷的vLLM Pod可以作为跳板,被用于扫描内网拓扑、与其他隔离的Pod进行横向交互,或者向内部的 llm-d 管理端点发送恶意指令(例如伪造KV Cache状态指标),进而引发大规模的集群拒绝服务或高价值敏感数据泄露。

Linux内核子系统:规模化暴露与深层架构隐患

本次披露中最具震撼性的部分是针对Linux内核态代码的全面扫描。多达数十个内核CVE被集中披露,覆盖了网络协议、数据包调度以及驱动程序的方方面面。以下通过 Markdown 表格与详细分析,对这一庞大的内核漏洞群进行分类解构。

漏洞群落与核心子系统 | 包含的CVE标识符列表 | 漏洞机制与根本原因分析 | 潜在安全影响 |

SMB 网络文件系统协议栈 | CVE-2026-37534, 42467, 37535, 37536, 37537, 37538, 37539, 37540, 37541, 42468, 42469 | 状态机竞争与发包信号控制失常。如客户端处理批量发送时缺少 IB_SEND_SIGNALED 标志,导致连接中断时请求异常终结;服务端在触发空发送时破坏数据传输消息流的完整性。 | 导致内存破坏、系统崩溃(内核Panic),可能允许认证的内网攻击者进行本地提权或长期的拒绝服务攻击。 |

BPF 子系统与网络调度队列 | CVE-2026-37503, 37504, 37505 | 高并发网络资源管理中的释放后重用(Use-After-Free)。涉及 Sockmap 元素映射与 teql 队列规则中的生命周期控制失效。 | 允许低权限的本地用户或非特权容器逃逸隔离边界,实现宿主机级别的权限提升。 |

无线协议栈与内核驱动(Wifi/Staging) | CVE-2026-37525, 37526, 37530, 37531, 37532, 42485, 37554, 37552, 42471, 42472, 42473, 42474, 42475 | 数据拷贝边界校验缺失与未初始化数据使用。如 iwlwifi 驱动中 memcpy 假设数组长度足够导致越界读取;wlcore 与 AtomISP 驱动的内存分配异常。 | 内核敏感内存信息泄露(OOB Read)、驱动初始化过程中的硬件状态污染及拒绝服务。 |

内核态协议解析与状态机失准

以 SMB 客户端/服务端协议栈(CVE-2026-37534等)为例,现代内核为了追求极致的IO性能,在RDMA(Remote Direct Memory Access)传输层引入了复杂的批量处理(smbdirect_send_batch)逻辑。在处理缺乏 IB_SEND_SIGNALED 标志的请求时,一旦发生底层物理连接断开,内核状态机无法优雅地回滚或销毁残留请求,引发指针混乱与内存状态崩溃。这种协议层的时序与状态错乱,是自动化工具最擅长挖掘的深水区。

BPF 与云原生隔离边界的挑战

BPF技术已被广泛应用于云原生环境的流量监控与安全策略执行。然而,CVE-2026-37503 至 37505 揭示了 BPF Sockmap 在处理复杂网络套接字生命周期时的UAF问题。结合内核网络层(如 teql 队列模块)发现的类似UAF缺陷,这表明当用户态程序以前所未有的灵活性向内核注入逻辑时,内核垃圾回收机制与并发锁的竞态条件被严重放大。攻击者可利用这些缺陷,精准控制被释放内存的重分配,从而篡改内核执行流,打破Kubernetes等平台的容器硬隔离屏障。

移动端与Web3:超级应用的权限滥用与密码学妥协

将视线从底层基础设施转移到直接面向C端用户的超级应用层,Innora团队的分析进一步揭示了移动金融终端在架构设计层面的深层隐患。

DeepLink与JSBridge复合攻击链:无声的权限窃取

在涉及X宝客户端的安全研究中,该团队构建了一条无需用户交互、CVSS评分高达9.3分的复合攻击链路。该攻击链的触发核心是破坏移动应用体系的域信任基石。

首先,攻击者利用X宝官方白名单域名 ds.xxxpay.com 的开放重定向漏洞(?scheme= 参数,CWE-601)进行初步伪装。由于该域名在X宝体系内享有最高信任等级,其触发的DeepLink跳转完全绕过了WebView的安全白名单校验机制(CWE-939)。

当攻击者控制的恶意网页在拥有特权的WebView环境中加载后,灾难性的第二阶段随即展开:对 xxxpayJSBridge.call() 的无限制滥用。审计发现,应用内部高达97%(396/408)的JSBridge API缺乏任何外部调用来源校验与二次授权阻断。这直接导致了:

•静默位置追踪:恶意页面可调用 getLocation API,在7秒内获取精度达8.8米的设备精准GPS坐标,且系统不会向用户展示任何授权弹窗。

•高危系统交互:可窃取设备基站/Wi-Fi网络状态(getNetworkType)与硬件指纹(getSystemInfo)。在iOS系统上,风险更进一步,恶意页面可隐蔽调用相机/相册(chooseImage、scan),甚至直接唤起预填充的X 网关(tradePay)或控制原生分享组件(share)进行钓鱼链接的蠕虫式扩散。

“Broken by Design”:密码学债务与架构老化

在这份名为《Broken By Design》的深入密码学分析中,研究揭示了该超级应用底层加密架构的严重技术债务。即便在2026年,其APK签名体系仍依赖已被密码学界淘汰的MD5算法,非对称加密大量使用安全性不足的RSA-1024,内部甚至还残存着硬编码的DES古老密钥。此外,尽管其本地数据库存储引入了高强度的SQLCipher(配合256,000次PBKDF2迭代),但由于反调试和加固层的实现逻辑僵化,存在将密钥作为受保护数据进行自我哈希(HMAC)的低级设计缺陷,最终导致128位完整性密钥的暴露。这表明,应用外层即便堆砌了再多商业级加固壳,密码学原语的错误使用依然会导致数据堡垒从内部坍塌。

综合评估与前瞻性结论

综上所述,由Innora.ai及冯宁主导的此次涵盖46个高价值CVE的大规模披露事件,不仅是对全球软件供应链的一次压力测试,更是对未来网络安全防御体系的严厉警醒。

底层C/C++库(如Libsndfile、Vim)中大面积残留的整数溢出与边界失效,证明了目前业界基于人工代码审查的“孤岛式修复”模式已经失效。开发者修复了A路径上的漏洞,却对B、C路径上的相同缺陷视而不见。而Apache Camel的野蛮反序列化与vLLM的内部网络穿透,则展示了AI与微服务浪潮下API信任边界的溃散。

从攻防战略的维度来看,AI驱动的自动化红队渗透(如DialTree-RPO框架)对传统防御体系形成了绝对的降维打击。当机器能够以每秒万级的速度在目标程序的状态树中进行逻辑推演与强化学习试错时,任何隐藏在冗长协议栈、复杂驱动或深层JSBridge回调中的微小状态异常都将无所遁形。防御方唯有彻底摒弃静态规则和响应式修补的旧有范式,将同样的AI验证模型深度嵌入到软件开发生命周期(SDLC)与持续集成流水线中,以“机器对抗机器”的主动安全架构,方能应对下一代自动化零日漏洞的洪流。

Works cited

1. Innora.ai — Sovereign AI Command Center | Innora.ai, https://innora.ai/2. Full Disclosure: Alipay DeepLink+JSBridge Attack Chain: Silent GPS ..., https://seclists.org/fulldisclosure/2026/Mar/43. Engineering Intelligence | Innora.ai, https://innora.ai/blog4. DialTree-RPO: Multi-Turn Dialogue Tree Search Reinforcement Learning Red-Teaming Framework — In-Depth Analysis | by FengNing_Architect | Medium, https://medium.com/@engningarchitect/dialtree-rpo-multi-turn-dialogue-tree-search-reinforcement-learning-red-teaming-framework-8b9f11ee73355. 6 Days After Pwn2Own 2026: AI Found a Zero-Day in 1 Second — But the Defenders Won, https://medium.com/@engningarchitect/6-days-after-pwn2own-2026-ai-found-a-zero-day-in-1-second-but-the-defenders-won-626d44ca27576. CVE-2026-37555 | Tenable®, https://www.tenable.com/cve/CVE-2026-375557. oss-sec: [CVE-2026-37555] libsndfile IMA-ADPCM integer overflow ..., https://seclists.org/oss-sec/2026/q2/2928. CVE-2026-31562 - CVE Record, https://www.cve.org/CVERecord?id=CVE-2026-315629. CVE-2026-26269 Detail - NVD, https://nvd.nist.gov/vuln/detail/CVE-2026-2626910. CVE-2026-34982 - Red Hat Customer Portal, https://access.redhat.com/security/cve/cve-2026-3498211. Six Security Findings in hashcat v7.1.2 - gist/GitHub, https://gist.github.com/sgInnora/107f2eb20367e47d58c911e38d56a91f12. CVE-2025-65105 Security Vulnerability Analysis & Exploit Details, https://cve.akaoma.com/cve-2025-6510513. CVE-2026-6857 Detail - NVD, https://nvd.nist.gov/vuln/detail/CVE-2026-685714. Apache Camel Security Advisory - CVE-2026-40858, https://camel.apache.org/security/CVE-2026-40858.html15. CVE-2026-6857 - CVE Record, https://www.cve.org/CVERecord?id=CVE-2026-685716. CVE-2026-6857 - Red Hat Customer Portal, https://access.redhat.com/security/cve/cve-2026-685717. CVE-2026-24779 Detail - NVD, https://nvd.nist.gov/vuln/detail/CVE-2026-2477918. CVE-2026-31534 Detail - NVD, https://nvd.nist.gov/vuln/detail/CVE-2026-31534?utm_source=feedly19. CVE-2026-31537 Detail - NVD, https://nvd.nist.gov/vuln/detail/CVE-2026-31537?utm_source=feedly20. CVE-2026-31473: Linux Kernel Use-After-Free Vulnerability - SentinelOne, https://www.sentinelone.com/vulnerability-database/cve-2026-31473/21. High Vulnerability in the Linux Kernel ("Copy Fail") - CERT-EU, https://cert.europa.eu/publications/security-advisories/2026-005/22. RHSA-2026:3634 - Security Advisory - Red Hat Customer Portal, https://access.redhat.com/errata/RHSA-2026:363423. SUSE-SU-2026:1293-1: important: Security update for the Linux Kernel (Live Patch 75 for SUSE Linux Enterprise 12 SP5), https://lists.suse.com/pipermail/sle-security-updates/2026-April/025309.html24. Memory Forensics & Anti-Detection Bypass: A Complete Technical Panorama for Heavily Encrypted Mobile Applications | Innora.ai, https://innora.ai/blog/memory-forensics-anti-detection-bypass-encrypted-mobile-applications