本篇行业报告可以通过扫下方知识星球下载。只需39元就可以下载星球所有报告,并免费提供行业报告查找服务。

多合一eUICC芯片将eUICC、eSE、NFC等功能集成于单一芯片,以满足移动终端和物联网设备对高集成度、小尺寸、低功耗的需求。现有针对独立eUICC产品的安全认证标准未显式覆盖多合一场景中的域隔离特性,因此需补充安全要求,确保多合一eUICC产品能够达到与独立eUICC产品同等的安全性,防止其他域未经授权访问eUICC域的资产。

基于通用安全评估准则,定义了多合一eUICC芯片方案域隔离保护轮廓。该保护轮廓作为现有eUICC认证标准的补充,不能单独使用。保护轮廓中,资产分为eUICC TSF数据和eUICC用户数据。

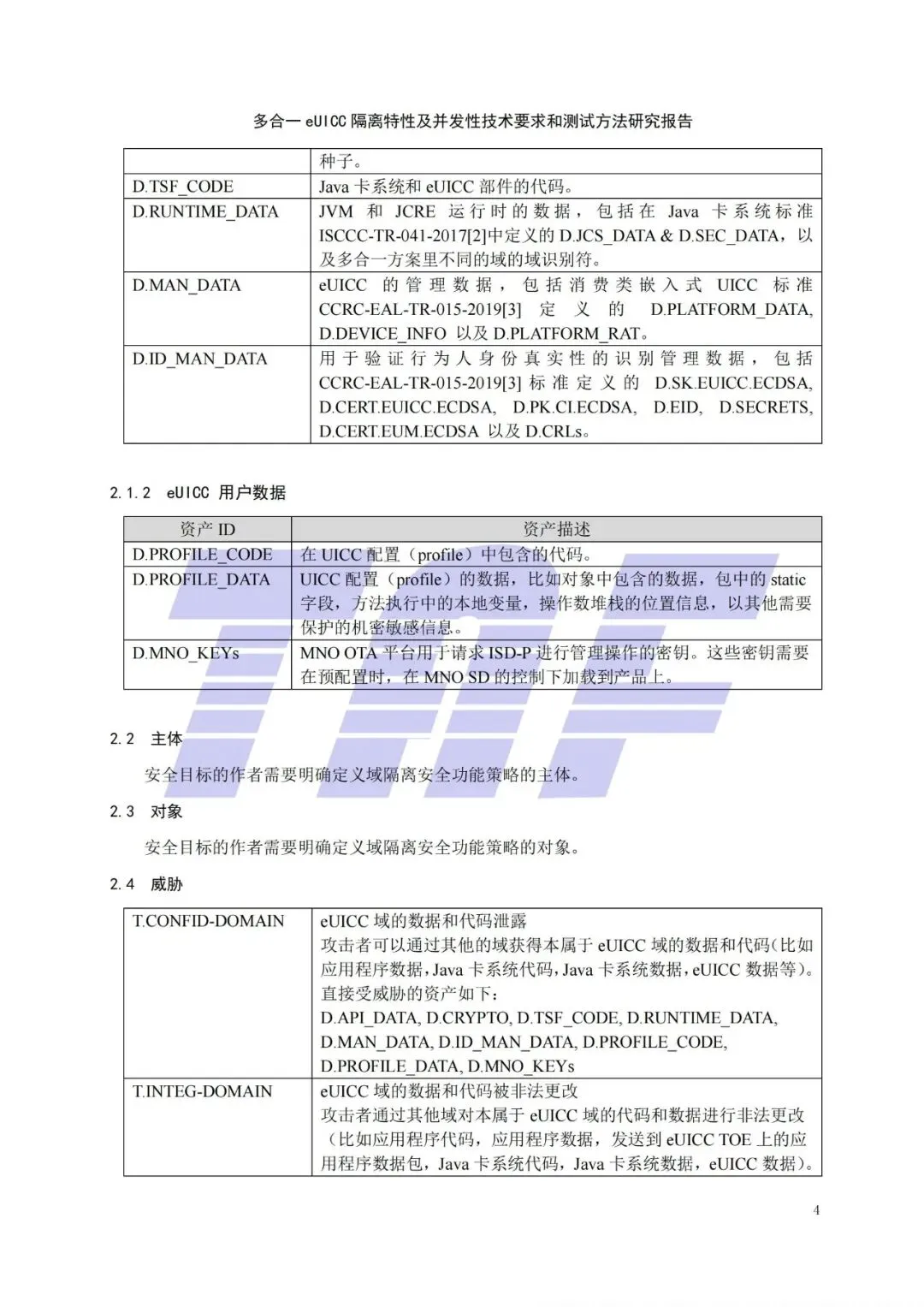

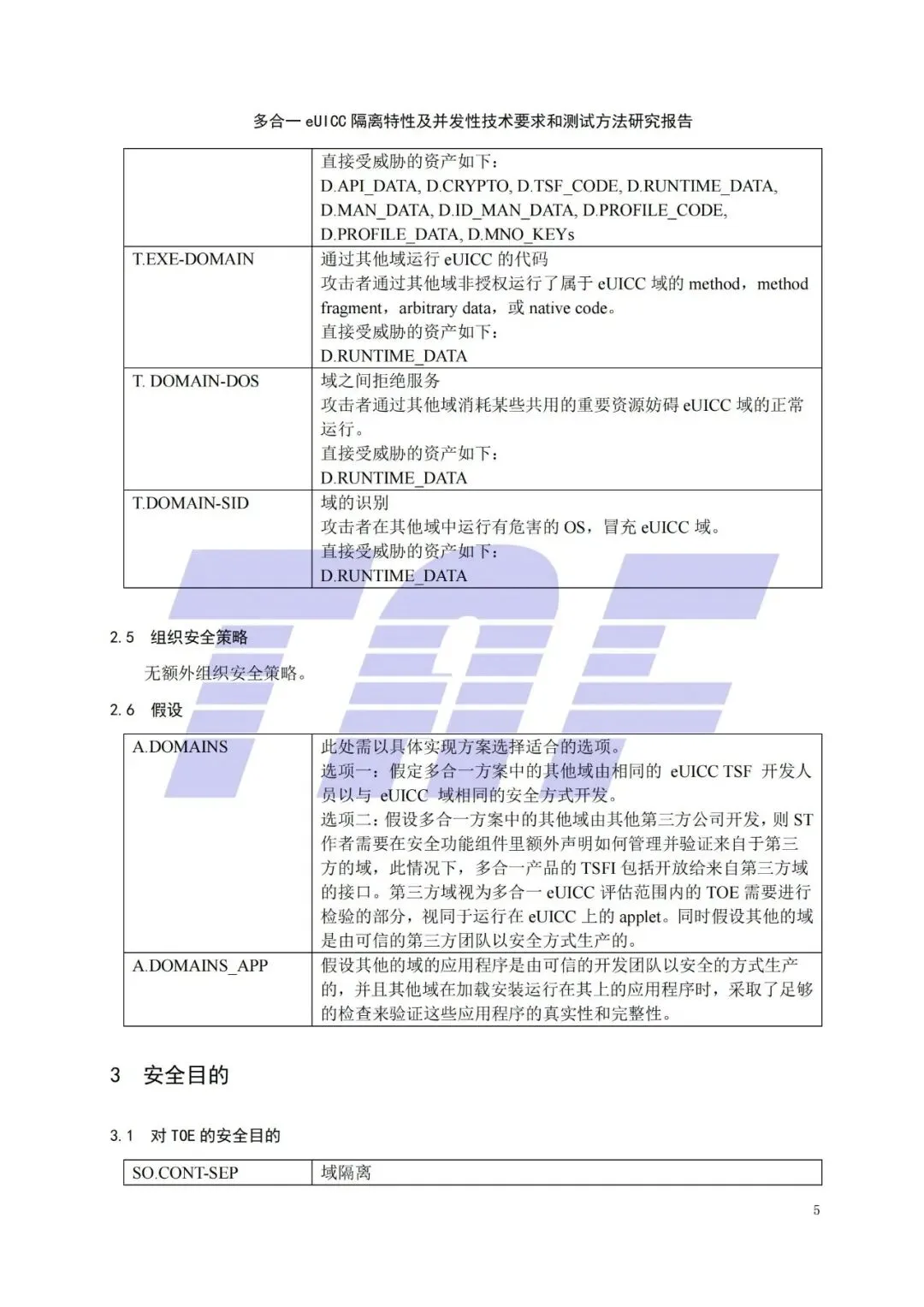

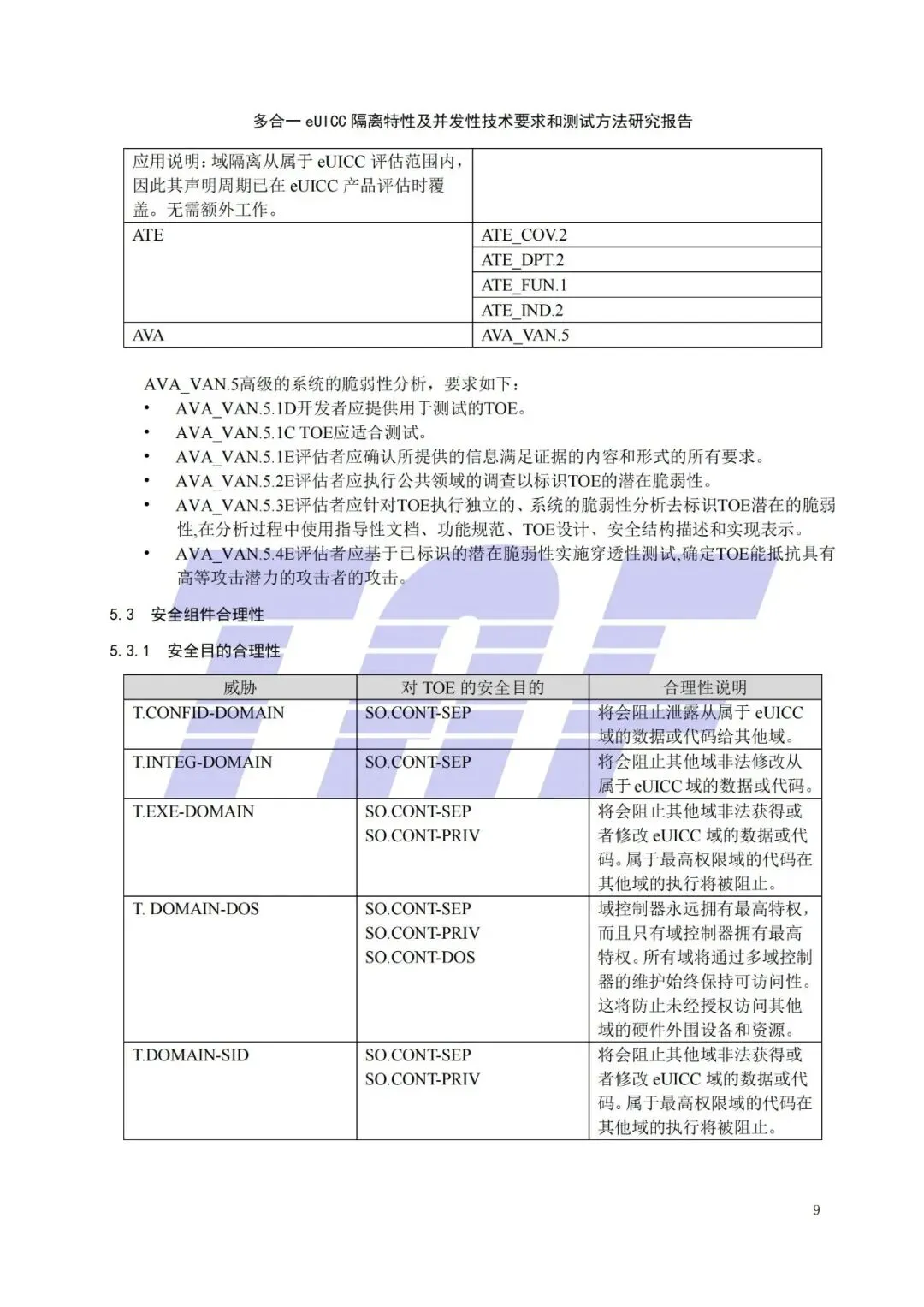

TSF数据包括API私有数据、加密数据、代码、运行时数据、管理数据、身份管理数据等;用户数据包括Profile代码、Profile数据、MNO密钥等。定义了多种威胁,如其他域非法获取或篡改eUICC域数据、非法执行eUICC代码、通过资源消耗导致拒绝服务、冒充eUICC域等。

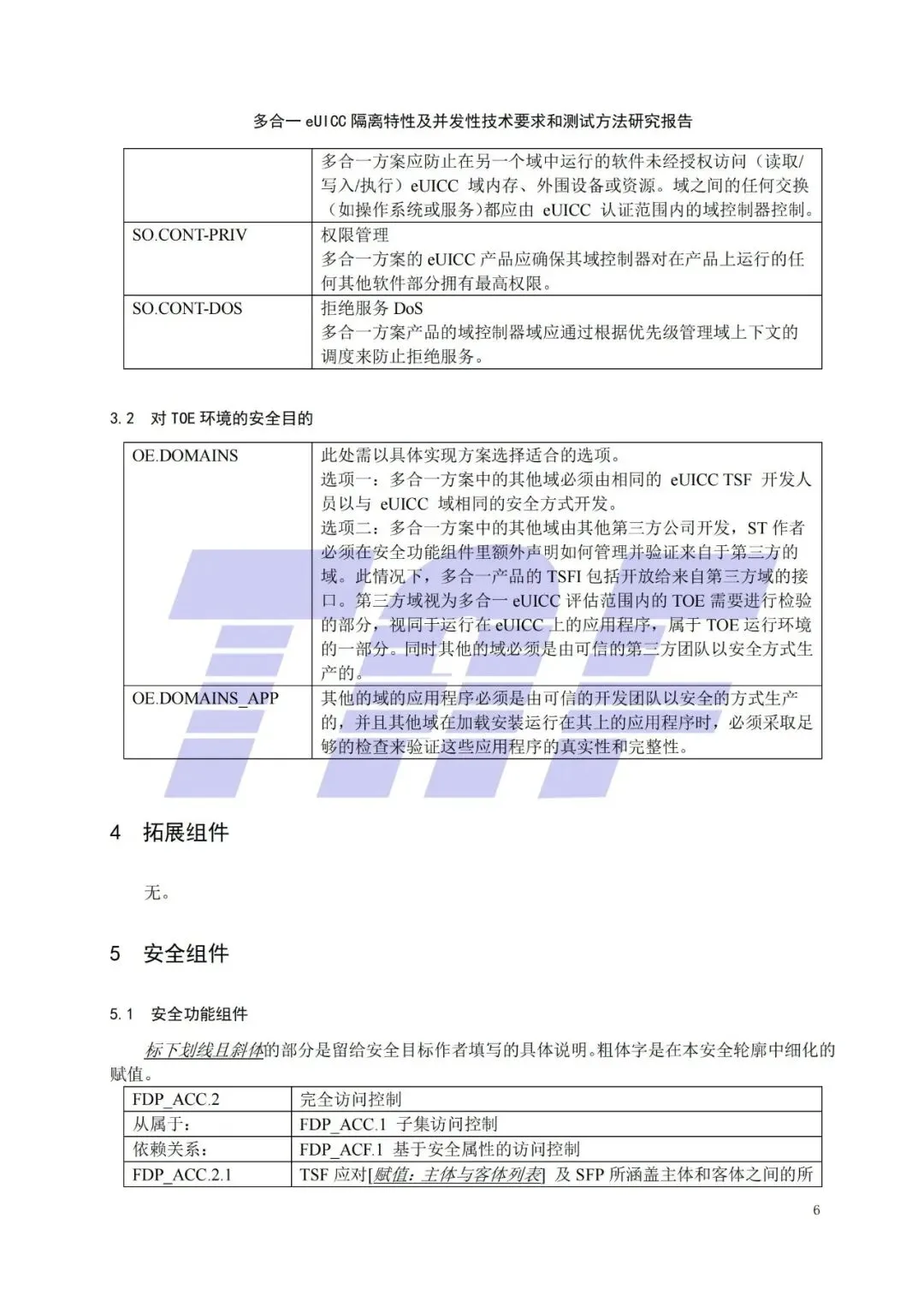

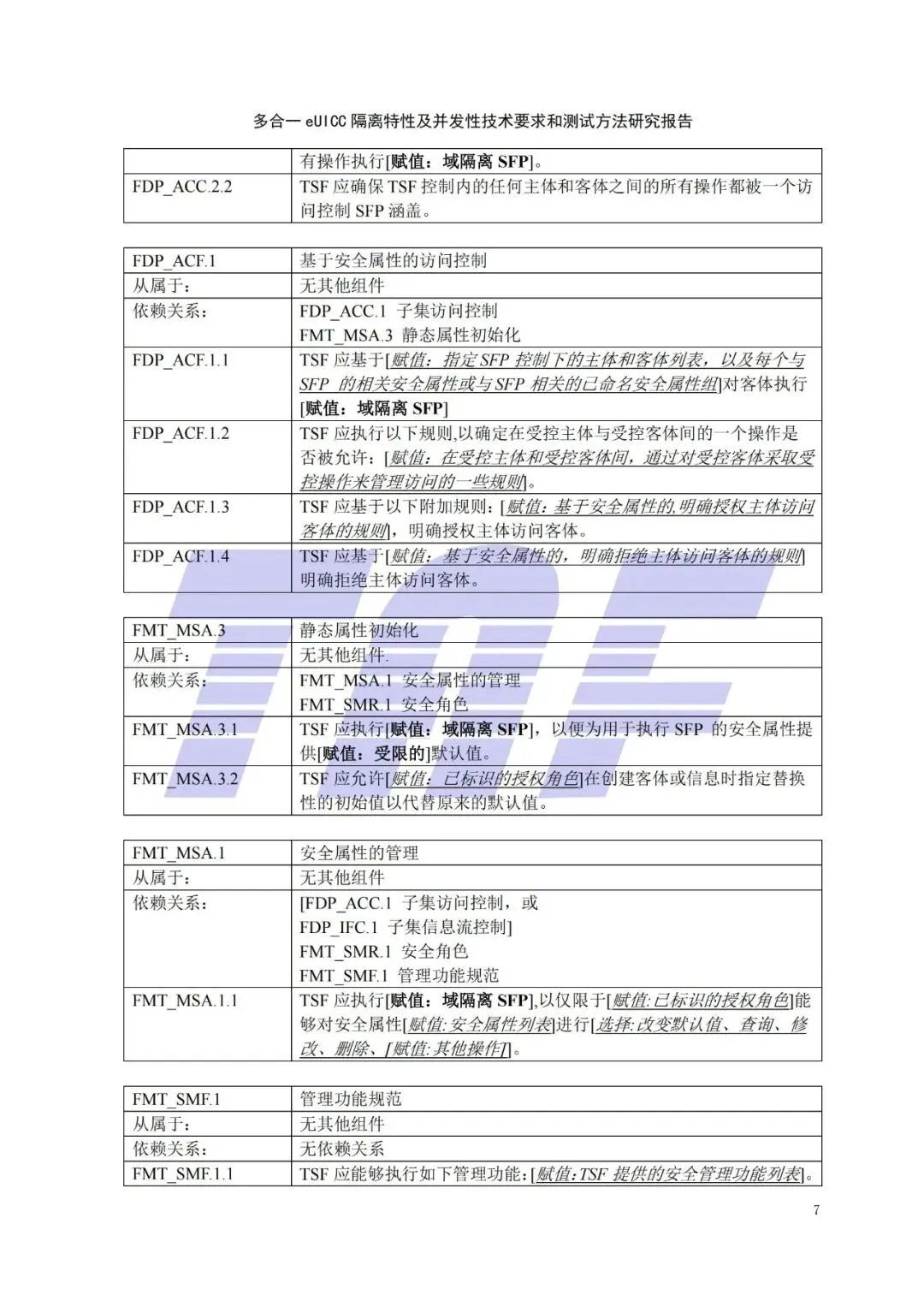

安全目的包括域隔离、权限管理和拒绝服务防护。为实现这些目的,选用了多个安全功能组件,如完全访问控制、基于安全属性的访问控制、安全属性管理、安全角色管理等。

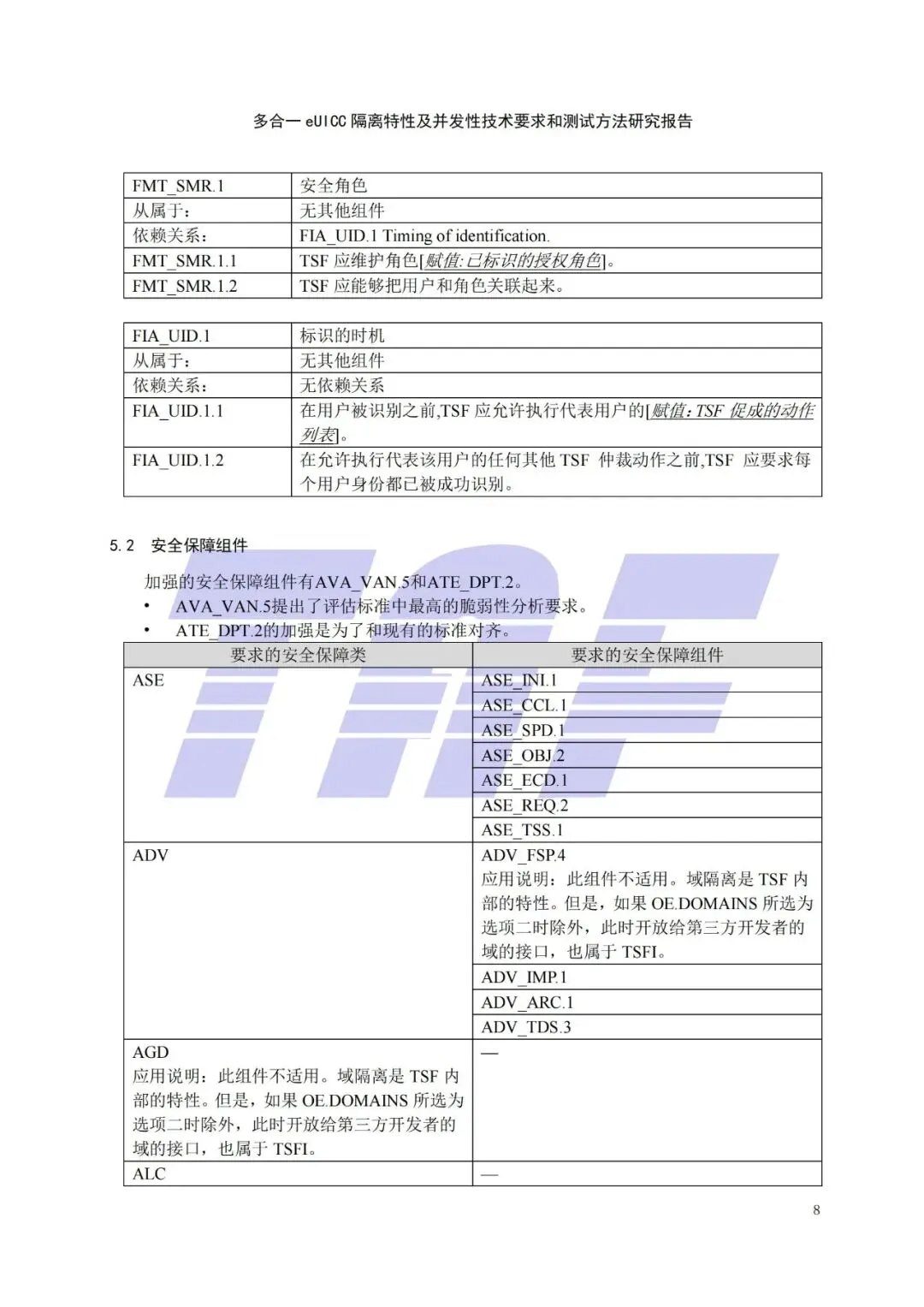

安全保障组件方面,将评估保障级设定为EAL4+,但将脆弱性分析等级从AVA_VAN.3增强为AVA_VAN.5,并将测试深度从ATE_DPT.1增强为ATE_DPT.2。AVA_VAN.5要求产品能够抵御具有高等攻击潜力的攻击者的攻击,包括对软件和硬件的系统性脆弱性分析与穿透性测试。

针对域隔离的测试建议涵盖功能测试和渗透测试。功能测试需验证eUICC用户数据和TSF数据仅在分配给eUICC域的内存中分配,不能被其他域访问。验证eUICC域中的特定主体和应用程序只能通过eUICC域访问。

验证其他域上执行的JavaCard或全局平台操作不得影响eUICC域中的代码或数据对象。验证物理接口、逻辑通道和寄存器的隔离性。针对并发操作,设计了多种测试场景,例如在其他域执行Java卡交易或垃圾回收的同时,在eUICC域执行Profile下载、启用、禁用等RSP操作,验证eUICC域功能不受影响;或在其他域通过接触式或非接触式接口通信的同时,验证eUICC域的持续通信功能正常。

渗透测试建议重点关注域控制器的权限管理,证明其他域无法提权至域控制器权限。攻击类型包括逻辑攻击和混合攻击。

逻辑攻击涵盖缓冲区溢出、凭证窃取、配置错误利用、API滥用等;混合攻击包括激光故障注入、电磁故障注入、电压故障注入等。部分脆弱性分析结果可从已有的eUICC认证中复用。测试的最终目的是证明eUICC域内的资产受到充分保护,防止来自其他域的未授权访问、修改或泄露,而非保护其他域内的资产。

行业报告内容节选:

报告下载及报告免费查找,请添加微信:

免责声明:以上分享报告为公开合法渠道获得,内容大部分来源于网络,版权归原作者所有,如有侵权,请及时与我们联系,我们将第一时间保障您的权益。推荐内容仅供参考学习,不构成投资建议。