清华大学与中关村实验室联合发布NetMasquerade,一种针对机器学习流量检测系统的硬标签黑盒规避攻击框架。该研究揭示:即使最先进的AI流量检测模型,也可能被对手通过强化学习操控的“伪装流量”轻松欺骗。这项工作在NDSS 2026发表,引发安全界高度关注。

核心亮点:

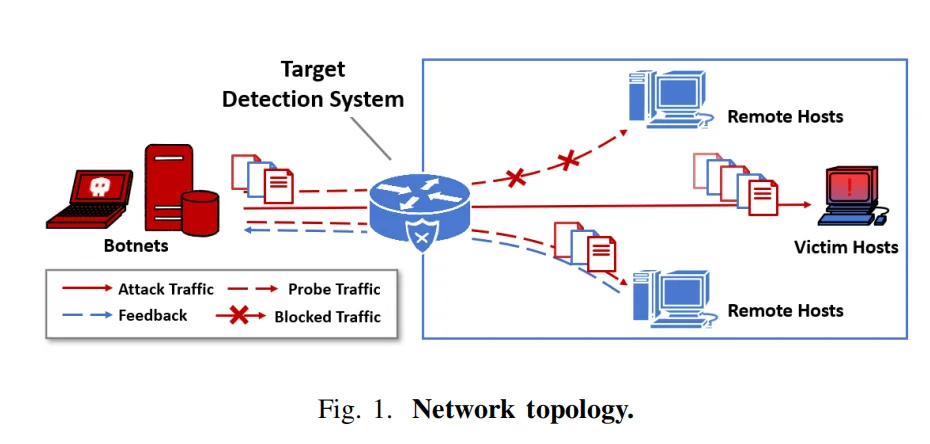

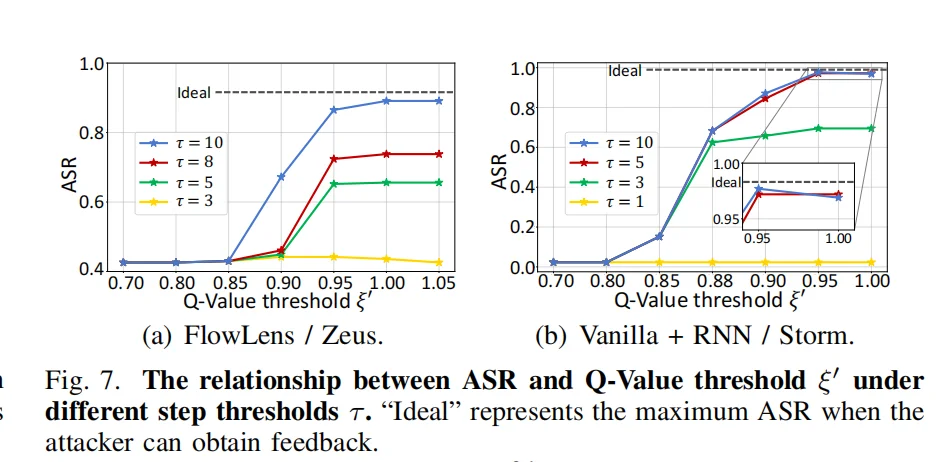

首个硬标签黑盒攻击框架:无需访问模型参数或训练数据,仅依靠“是否被阻断”的反馈实现对检测系统的规避。

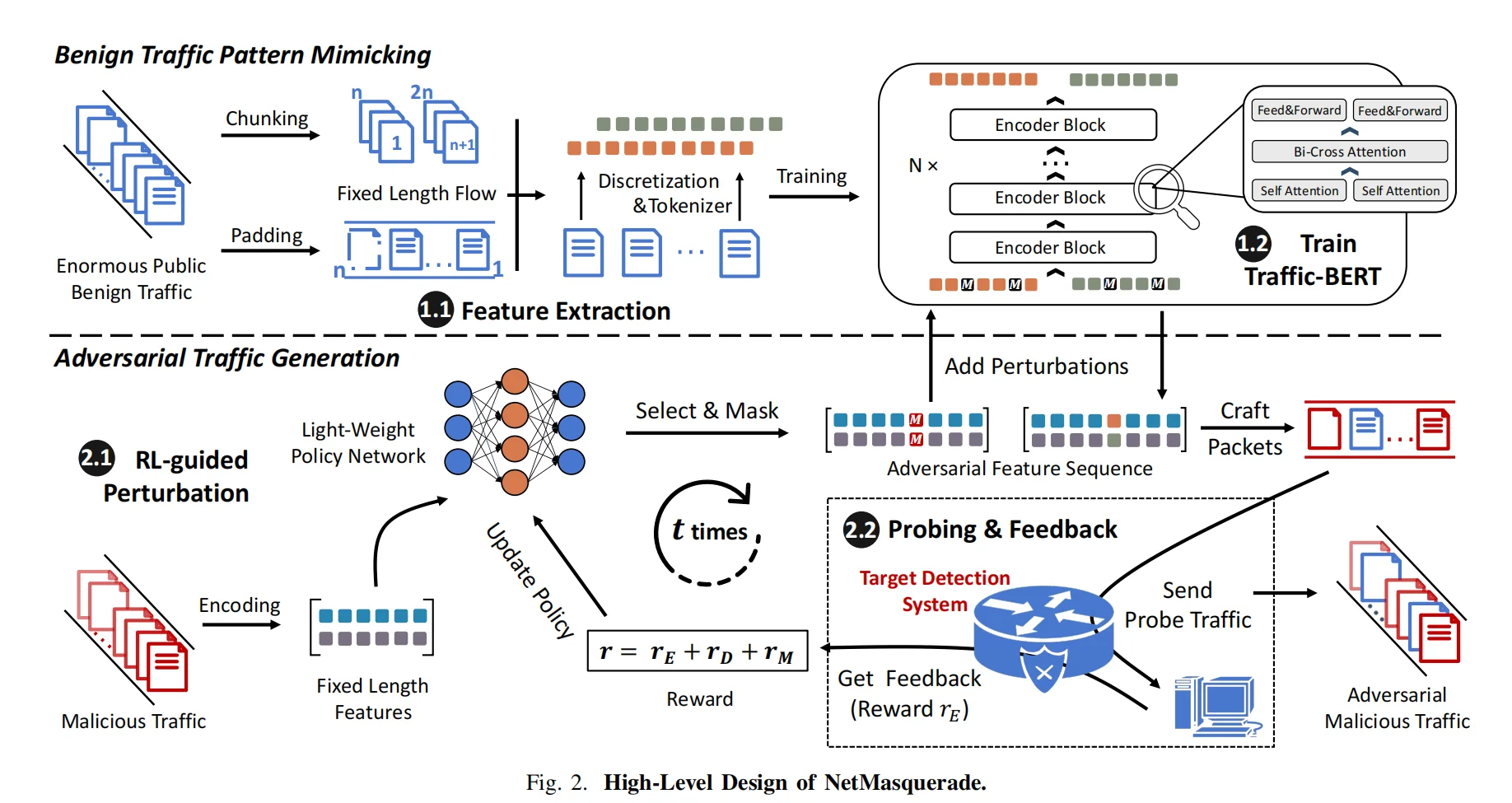

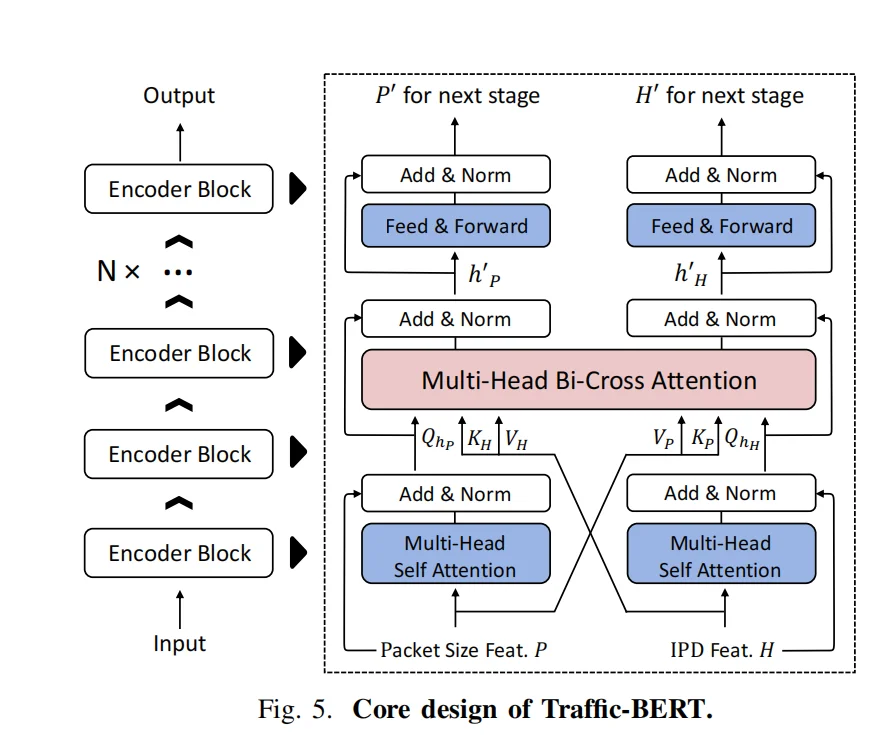

Traffic-BERT预训练模型:专为网络流量设计的BERT模型,学习海量良性流量模式,用于指导恶意流量伪装。

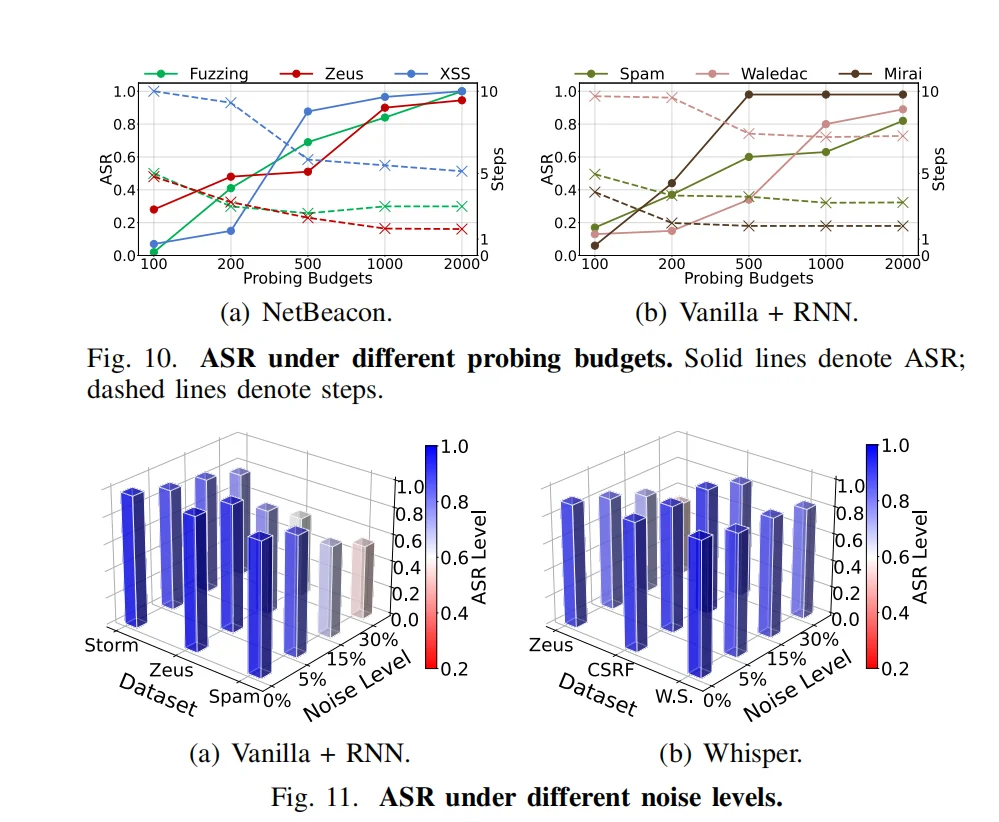

深度强化学习驱动的最小化扰动策略:通过有限步数(≤10)调整包大小与延迟,实现高隐蔽性攻击。

广泛适配性:可跨协议、跨任务运行,适用于加密、隧道化、甚至未知协议流量。

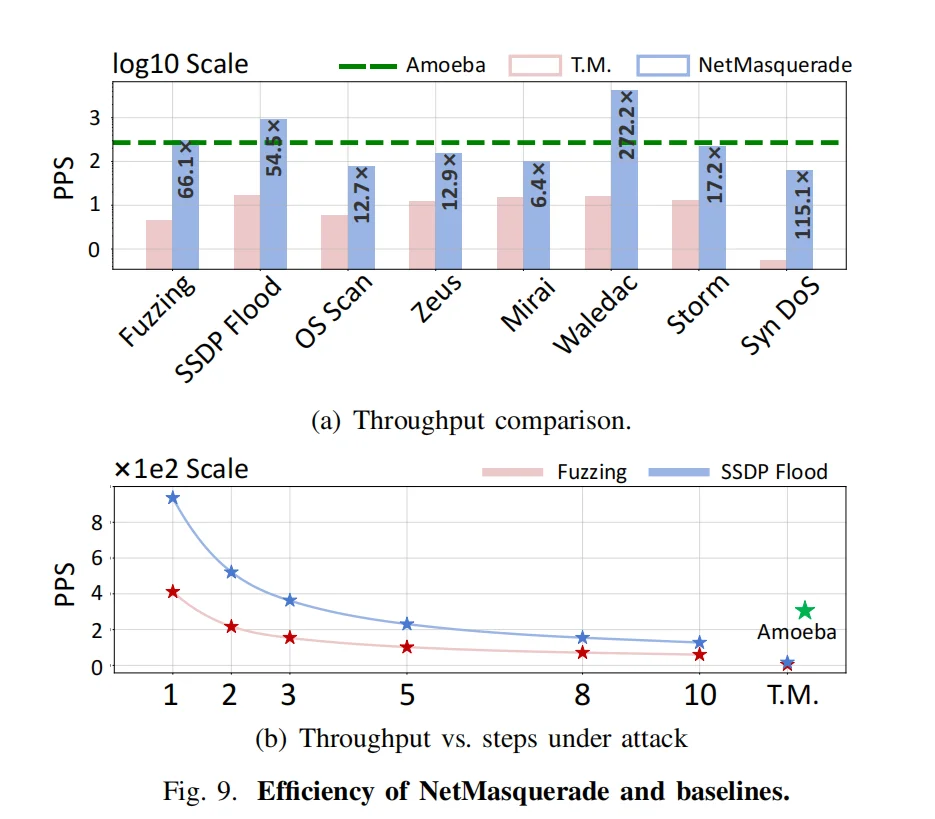

高效与低延迟:每秒可生成4239个对抗包,延迟极低,具备现实攻击可行性。

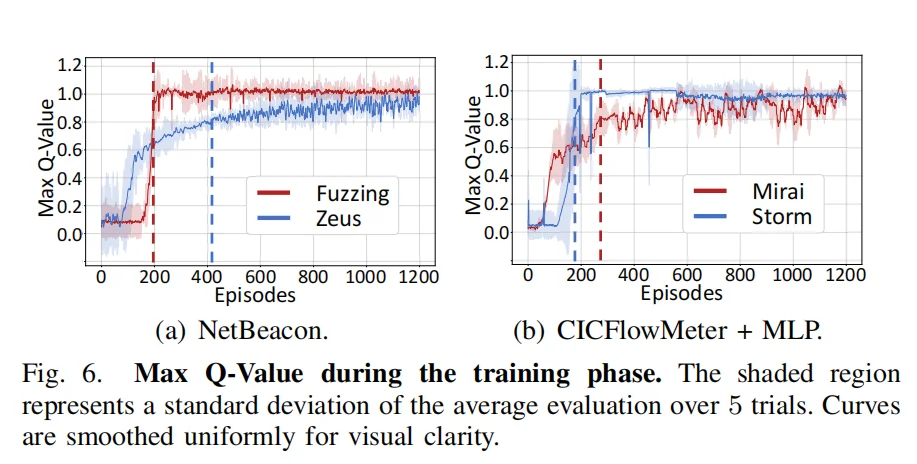

验证强度:在6种顶级AI检测系统(Whisper、FlowLens、NetBeacon、Kitsune等)上80个攻击场景中,平均成功率达96.65%。

攻破防御模型:即使是具备认证鲁棒性的BARS防御机制,也无法有效抵御NetMasquerade的流量空间扰动。

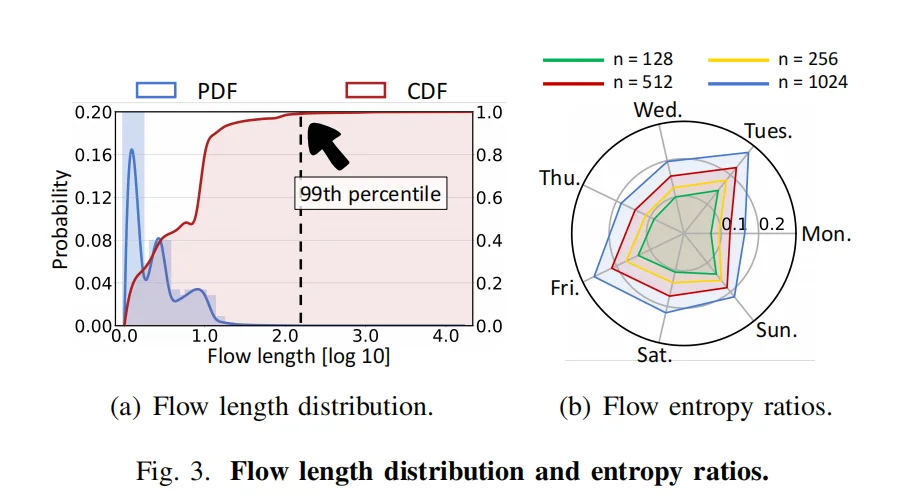

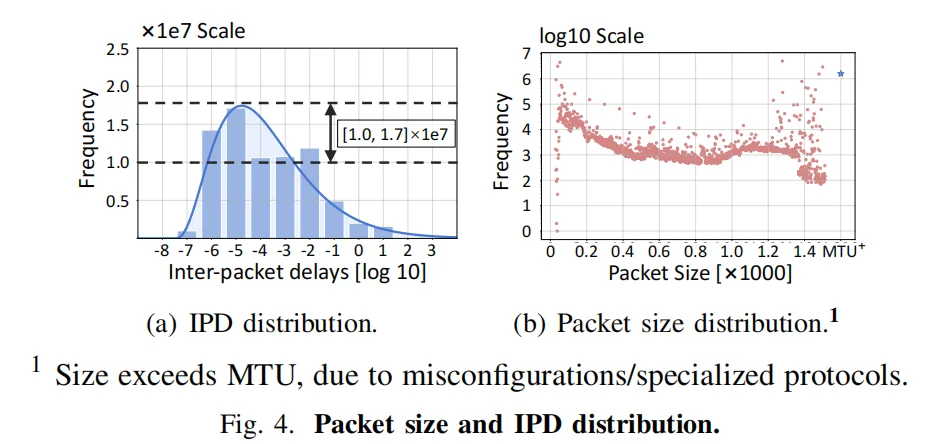

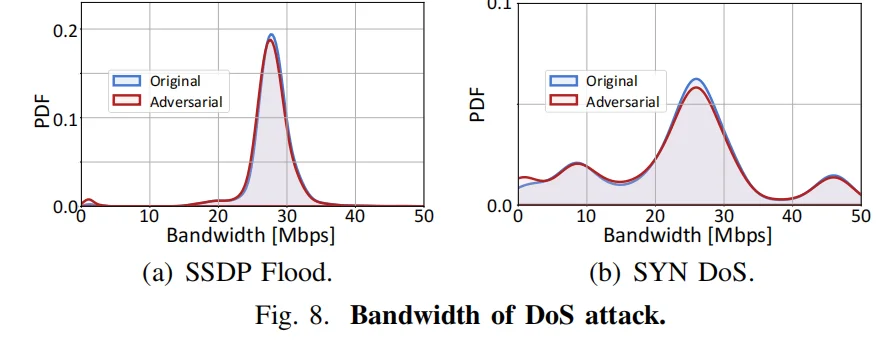

应用场景 / 用户反馈 / 实验结果: 适合网络安全研究者、入侵检测系统(IDS)开发者及AI安全分析团队使用。 实验显示,NetMasquerade能在仅数步修改内实现规避,同时保持原始攻击带宽与时序分布,KL散度仅0.013,几乎不可察觉。与Amoeba、Traffic Manipulator等对照方法相比,其攻防效率提升近70倍。

意义: NetMasquerade揭示了AI安全防御的盲区——流量层对抗鲁棒性。传统基于特征空间的防御(如对抗训练、随机平滑)在流量层失效,提示未来防御应转向**“流量空间认证”与动态决策边界**机制。这项研究为AI安全与网络攻防博弈提供了全新思路。

总结: NetMasquerade不仅刷新了AI流量检测系统攻防基准,也为网络安全防御设计提出了新的挑战与方向。理解并防御此类攻击,将成为AI安全研究的下一个重点。

? 项目/论文

arXiv: 2510.14906

GitHub: 09nat/NetMasquerade

#AI安全 #网络攻防 #强化学习 #流量检测 #BERT模型 #黑盒 #对抗样本 #网络安全 #机器学习 #ndss2026

核心亮点:

首个硬标签黑盒攻击框架:无需访问模型参数或训练数据,仅依靠“是否被阻断”的反馈实现对检测系统的规避。

Traffic-BERT预训练模型:专为网络流量设计的BERT模型,学习海量良性流量模式,用于指导恶意流量伪装。

深度强化学习驱动的最小化扰动策略:通过有限步数(≤10)调整包大小与延迟,实现高隐蔽性攻击。

广泛适配性:可跨协议、跨任务运行,适用于加密、隧道化、甚至未知协议流量。

高效与低延迟:每秒可生成4239个对抗包,延迟极低,具备现实攻击可行性。

验证强度:在6种顶级AI检测系统(Whisper、FlowLens、NetBeacon、Kitsune等)上80个攻击场景中,平均成功率达96.65%。

攻破防御模型:即使是具备认证鲁棒性的BARS防御机制,也无法有效抵御NetMasquerade的流量空间扰动。

应用场景 / 用户反馈 / 实验结果: 适合网络安全研究者、入侵检测系统(IDS)开发者及AI安全分析团队使用。 实验显示,NetMasquerade能在仅数步修改内实现规避,同时保持原始攻击带宽与时序分布,KL散度仅0.013,几乎不可察觉。与Amoeba、Traffic Manipulator等对照方法相比,其攻防效率提升近70倍。

意义: NetMasquerade揭示了AI安全防御的盲区——流量层对抗鲁棒性。传统基于特征空间的防御(如对抗训练、随机平滑)在流量层失效,提示未来防御应转向**“流量空间认证”与动态决策边界**机制。这项研究为AI安全与网络攻防博弈提供了全新思路。

总结: NetMasquerade不仅刷新了AI流量检测系统攻防基准,也为网络安全防御设计提出了新的挑战与方向。理解并防御此类攻击,将成为AI安全研究的下一个重点。

? 项目/论文

arXiv: 2510.14906

GitHub: 09nat/NetMasquerade

#AI安全 #网络攻防 #强化学习 #流量检测 #BERT模型 #黑盒 #对抗样本 #网络安全 #机器学习 #ndss2026